| 매크로 시트를 이용한 악성 엑셀 국내 유포 중 | 2021.11.04 |

Excel 4.0 Macro 악용... 다양한 악성코드 유포에 사용돼

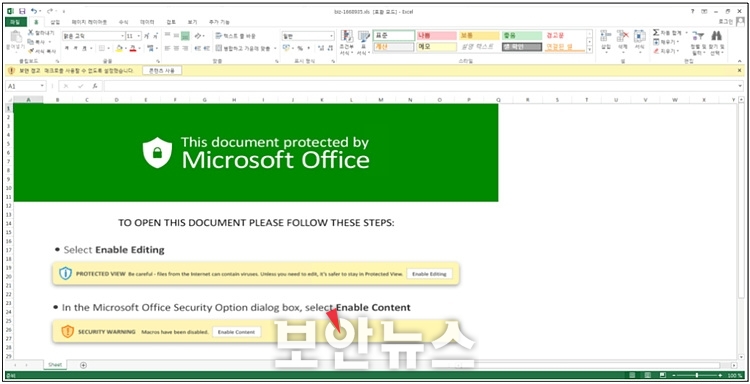

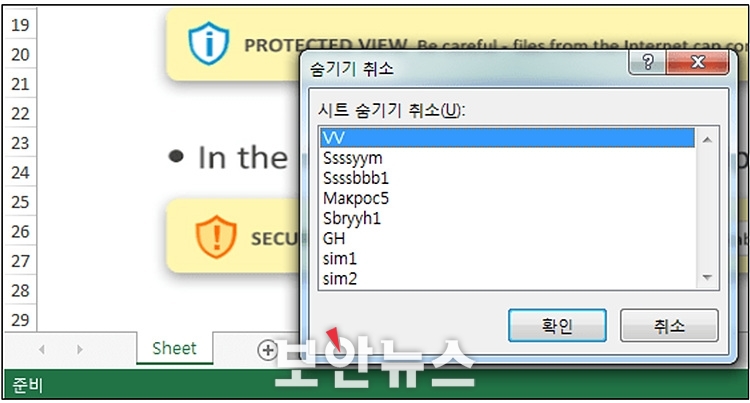

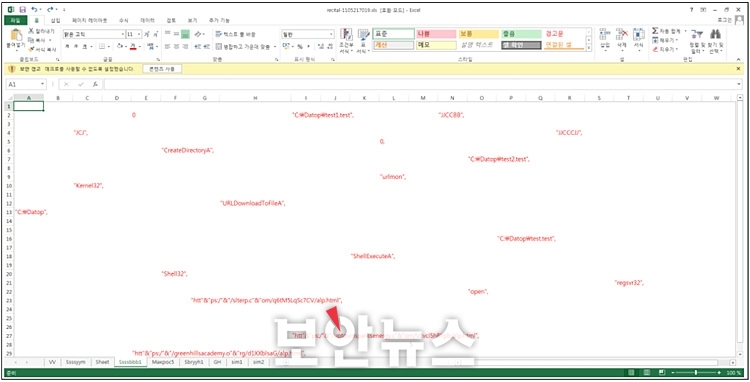

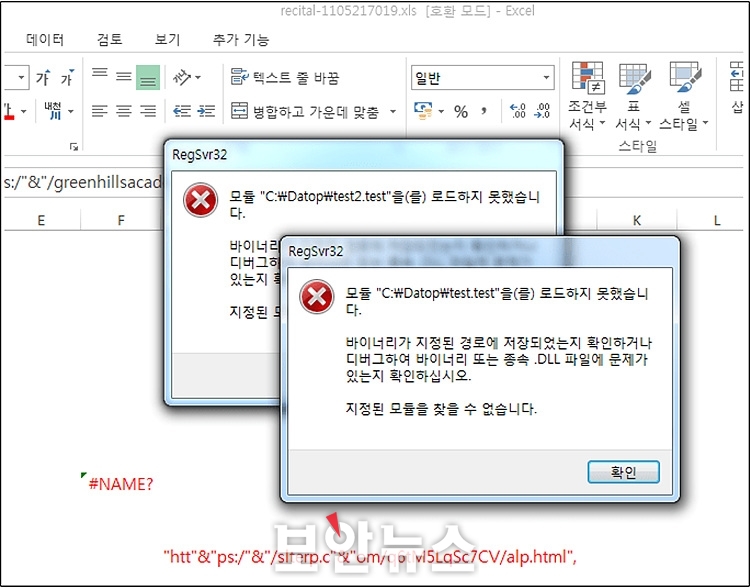

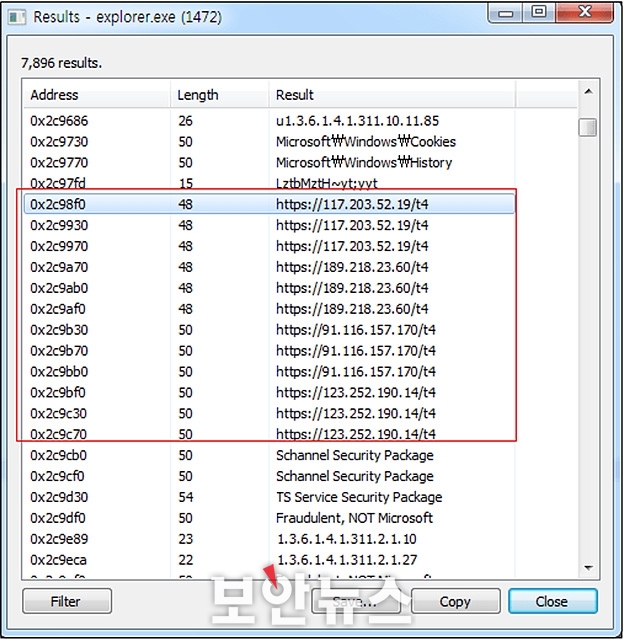

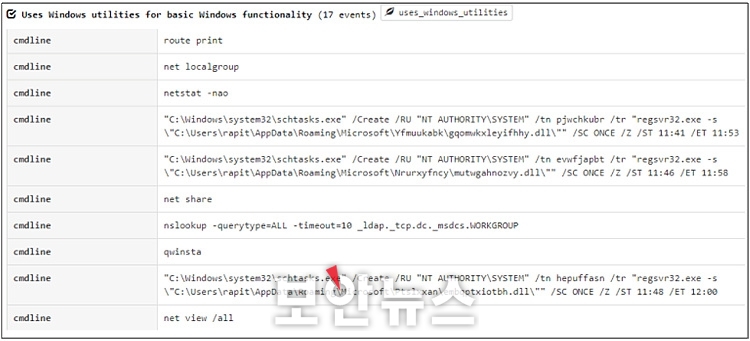

[보안뉴스 원병철 기자] 최근 매크로 시트(Excel 4.0 Macro)를 이용한 악성 엑셀 문서가 피싱 메일을 통해 국내에 다수 유포 중인 정황이 확인돼 주의가 요구된다. 안랩 ASEC 분석팀은 매크로 시트를 이용한 방식은 악성코드 유포자가 자주 사용하는 방식으로, ‘SquirrelWaffle/Qakbot’을 비롯한 다양한 악성코드 유포에도 사용된 이력이 존재한다고 밝혔다.  ▲국내에 다수 유포되고 있는 악성 엑셀 매크로 파일[자료=ASEC] 매크로 시트를 활용한 악성코드는 이미 여러 차례 발견돼 ASEC 등 보안기업들이 지적한 바 있다. 이번에 소개하려는 형태도 유포 방식이 크게 다르지 않으나, 유사한 형식의 파일명으로 다량 유포하는 정확이 확인되어 사용자들의 주의가 요구된다. 대부분의 파일명은 △biz-106093825.xls △recital-1105217019.xls △miss-1360738092.xls 와 같이 ‘짧은 영단어-[0-9][7,10]’의 형태를 띠는 것으로 확인됐다. ASEC 분석팀에서 확보한 파일들 중 일부를 소개하면 다음과 같다. · biz-10682809.xls · biz-108566842.xls · recital-1105217019.xls · miss-1601179456.xls · proto-1643065415.xls · miss-1360738092.xls · record-1844987577.xls · record-16733321.xls 최초 엑셀 파일을 실행했을 때에는 숨긴 시트가 확인됐으며, 숨겨진 시트들에는 흰색의 텍스트로 분산된 데이터가 존재했다.  ▲숨김 처리 되어있는 시트[자료=ASEC]  ▲흰색 글씨로 분산은닉 되어있는 매크로코드[자료=ASEC] 숨겨진 시트에 분산은닉 되어있는 매크로 코드를 분석해보면 다음과 같다. URLDownloadToFileA 함수를 이용해 시트에 존재하는 외부 URL로 접근해 추가 악성코드를 ‘C:\Datop\test.test’ 의 파일명으로 지정하여 내려 받고, 이어 regsvr32.exe를 이용해 실행하기 위한 목적으로 확인된다. 현재는 다운로드가 되지 않기 때문에 매크로 실행 시 오류가 발생하지만, 내부적으로 확보한 ‘test.test’ 유형의 파일은 뱅킹 악성코드의 일종인 Qakbot인 것으로 확인되었다.  ▲외부 URL 연결 불가에 따른 매크로 실행오류[자료=ASEC] 만약 외부 URL과의 연결이 유효해 정상적으로 추가 악성코드가 받아진다면, 윈도우 정상 프로세스인 explorer.exe를 실행해 쉘코드를 인젝션 후 추가 악성행위를 수행한다. Qakbot 악성코드는 기본적인 실행 지속성을 위해 작업 스케줄러를 수정하는 행위와 C2에 대한 POST Connection도 확인된다.  ▲프로세스 트리에서 확인되는 explorer.exe 실행행위[자료=ASEC]  ▲메모리에서 확인되는 C2[자료=ASEC] 또한, 감염된 시스템에 대해 수집한 정보를 POST 커넥션을 통해 C2에 전송하게 되는데, OS버전 및 비트 수, 사용자 이름, 컴퓨터 이름을 비롯한 일반 시스템 정보 외에도 아래와 같은 시스템 유틸리티 명령어를 통해서도 정보를 수집하는 것을 확인할 수 있다.  ▲감염시스템의 정보수집 과정[자료=ASEC] 안랩 ASEC는 “다수의 유사 파일명으로 대량 유포되는 정황이 확인된 관계로, 사용자들은 출처를 알 수 없는 의심스러운 메일을 수신했을 경우 첨부 파일을 실행하는 것은 지양해야 한다”면서, “또한, 사용하고 있는 백신을 항상 최신 버전으로 업데이트하는 것이 좋다”고 조언했다. [원병철 기자(boanone@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|