| 2021년 하반기, 악성코드 유포지 23% 늘었다 | 2022.03.02 |

IoT 악성코드 관련 유포지 대량 탐지...다운로더 악성코드 유포도 많아

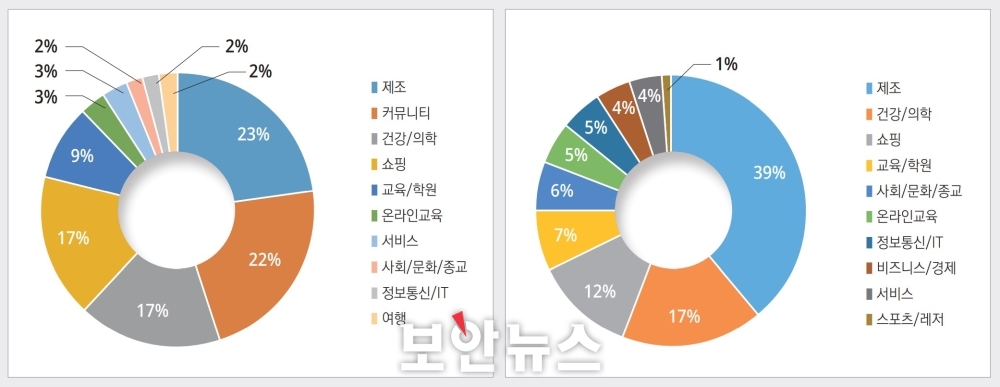

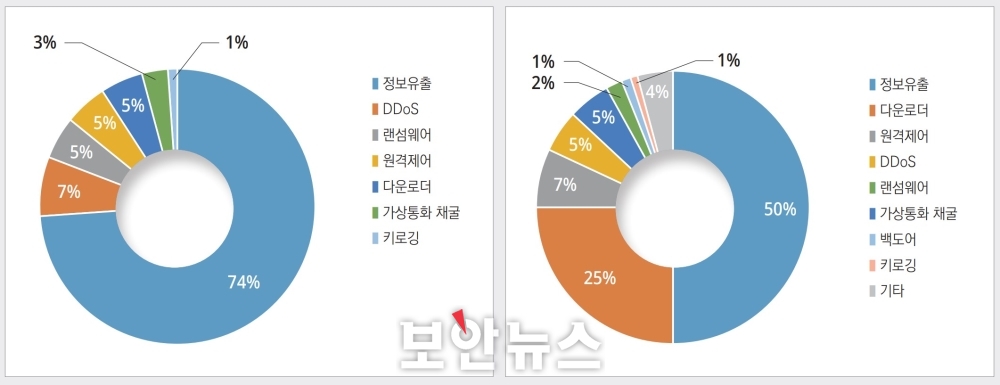

탐지된 경유지 관련 주요 업종은 ‘제조’와 ‘건강/의학’ 가상통화 채굴 악성코드 및 정보 유출 악성코드 유포 지속 [보안뉴스 원병철 기자] 2021년 하반기는 상반기보다 악성코드 유포지가 23% 증가했다고 한국인터넷진흥원(KISA)이 밝혔다. KISA는 이와 같은 내용이 담긴 ‘악성코드 은닉사이트 탐지 동향 보고서-2021년 하반기’를 발간했다.  [이미지=utoimage] 보고서의 주요 통계를 먼저 살펴보면, 2021년 하반기에는 악성 URL 유포지 1,424건(상반기 1,160건), 경유지 614건(상반기 3,845건)으로 조사됐다. 또한, 악성코드는 205건(상반기 126건)으로 직전 대비 63% 증가했다. 가장 많이 발견된 악성코드는 정보유출(50%)이었으며, 이어 다운로더(25%)와 원격제어(7%), DDoS(5%)와 가상통화 채굴(5%)이 뒤를 이었다. 또한 경유지는 제조(39%)가 가장 많았고, 건강/의학(17%)과 쇼핑(12%), 교육/학원(7%)과 사회/문화/종교(6%) 순이었다. 1. 악성 URL 하반기 악성코드 은닉사이트 탐지시스템에 수집·탐지된 악성 URL(경유지, 유포지)은 총 2,038건으로 동년 상반기 대비 59%가 감소되었음을 확인했다. 수집된 악성 URL의 데이터 분석을 통해 주요 이슈 3가지 △IoT 악성코드 관련 유포지 대량 탐지 △Log4j 악성코드 유포 탐지 △탐지된 경유지 주요 업종을 선정했다. ① IoT 악성코드(Mozi) 관련 유포지 대량 탐지 가정용 공유기부터 스마트홈 월패드까지 생활의 모든 것이 인터넷으로 연결되면서 이를 노리는 사이버 공격도 크게 증가하고 있다. 특히, 대규모로 IoT 기기를 감염시키는 악성코드 중 하나인 Mozi(이하 모지)는 2021년 상반기 대비 30% 증가한 935개의 유포지가 탐지됐다. 유포지가 다수 발견된 국가 순서로는 중국, 인도, 대만 순으로 각각 738건,, 92건, 10건이 확인됐으며, 2021년 동안 총 1,653건의 유포지가 탐지되었다. 2020년 7월 모지의 개발자 및 운영자가 체포되면서 증가폭이 다소 줄었으나, P2P(Peer-to-Peer) 형태의 봇넷 구성을 하고 있어서 여전히 새로운 IoT 장치를 계속 감염시키는 것으로 나타났다. 모든 기기가 수평적으로 연결되어 있는 P2P 네트워크의 특성 상 이미 인터넷에 퍼져 있는 IoT 감염기기를 통해 계속 전파시킬 수 있는 능력을 가지고 있어서 모지의 위협은 현재까지 계속되고 있다. 모지 악성코드와 P2P 네트워크를 추적한 결과 모지 봇넷을 조종하기 위한 공격명령이 관찰되지 않아 운영을 중단한 상태로 보이나, 좀비처럼 지속 활동 중인 감염기기에 대해 KISA는 주요 ISP와 협력하여 조치를 수행하고 있다. IoT 기기 사용자는 기본 제공 비밀번호 변경, 불필요한 서비스/포트 차단, 최신 버전 업데이트 등의 보안수칙 준수를 통해 감염 피해를 예방할 수 있다. ② Log4j 관련 악성코드 유포 2021년 12월 10일 Log4shell RCE(CVE-2021-44228) 취약점 공개 이후 이를 악용하는 악성코드를 유포하기 위한 스캔 공격 시도와 악성 네트워크 페이로드가 대량으로 탐지됐다. 악성코드 은닉사이트 탐지시스템에서는 Log4j 관련 악성코드 유포지가 해당 시기에 대량으로 수집·탐지 되었으며, 특정 도메인에서 총 60개의 Log4j 관련 악성코드 유포지가 탐지됐다. 총 60개의 악성코드 유포지는 하위 URL에 특이하게 인종을 비하하는 문구가 사용됐으며, 수집된 50개의 악성코드는 HTA 파일 형태로 분석 결과 Windows 운영체제의 VBScript를 사용해 추가 악성코드 다운로드 및 실행 행위가 존재했다. 추가 다운로드된 악성코드에 따라 가상통화를 채굴하거나 기기내의 정보를 유출하는 등 다양한 악성행위가 확인됐으며, 현재는 해당 악성코드 유포지가 삭제됨에 따라 추가로 감염피해는 발생하지 않는다. 그러나 홈페이지를 부실하게 관리하게 되면 언제든 재발 위험이 존재하는 상황으로 Log4j 관련 취약점에 대한 조치를 취하는 등 관리자의 각별한 보안 관리가 필요하다. ③ 탐지된 경유지 관련 주요 업종 ‘제조’, ‘건강/의학’, ‘쇼핑’ 2021년 하반기 수집·탐지된 악성URL 중 경유지에 대하여 업종으로 분류하여 상반기와 비교분석한 결과는 다음과 같다.  ▲2021년 상반기 경유지 업종별 비율(좌)과 2021년 하반기 경유지 업종별 비율(우)[자료=KISA] 상반기 대비 경유지 전체 건수는 대폭 감소(3,845건 → 614건, 84%↓)했으나, 여전히 제조업 홈페이지의 경유지 악용 비율이 높게 나타났다. 탐지된 제조업 홈페이지는 대부분 방문자 수가 저조해 관리부실 및 방치된 경우로 해커가 손쉽게 악성코드를 유포하기 위한 경유지로 악용한 것으로 보인다. 다음으로 코로나19 등 사회적 이슈와 연결된 건강/의학, 쇼핑 관련 홈페이지가 지속적으로 악용된 것으로 나타났다. 이에 관련 업종 홈페이지 운영자 및 담당자는 관리하는 홈페이지의 주기적 보안 점검을 수행하고 홈페이지 접속자는 출처 불명 URL 및 광고를 클릭하지 않도록 주의가 필요하다. 2. 악성코드 악성코드 은닉사이트 탐지시스템에 수집·탐지된 악성코드는 2021년 상반기 126건 대비 상반기 205건으로 63%가 증가됐음을 확인했다. 2021년 하반기 수집된 악성코드의 데이터 분석을 통해 주요 이슈 3가지 △다운로더 악성코드 대량 탐지 △가상통화 채굴 악성코드 유포 증가 △정보유출 악성코드 지속 유포 등을 선정했다. ① 다운로더 악성코드 탐지 증가 2021년 하반기 수집·탐지된 악성코드를 유형별로 분류하여 상반기와 비교분석한 결과는 다음과 같다.  ▲2021년 상반기 악성코드 유형별 비율(좌)과 2021년 하반기 악성코드 유형별 비율(우)[자료=KISA] 상반기에 이어 기기정보와 계정정보를 탈취하는 정보유출형 악성코드가 가장 많은 비중(50%)을 차지하며 가장 활발하게 유포되고 있으며, 뒤이어 다운로더(25%), 원격제어(7%) 순으로 나타났다. 상반기 대비 다운로더 악성코드의 비중이 크게 증가했는데 이는 대량 수집된 Log4j 취약점 관련 악성코드 대부분이 다른 URL에서 추가 파일 다운로드를 시도하는 악성행위 외에 별도의 악성행위는 발견되지 않아 다운로더 악성코드로 분류되어 나타난 것으로 보인다. 관련 추가 다운로드를 위한 URL은 접근이 차단되어 추가 피해는 발생하지 않았다. ② 가상통화 채굴 악성코드 탐지 증가 해커는 취약한 서버 또는 시스템을 공격하여 감염 기기 내 중요 정보를 유출한 후 가상통화 채굴, 추가 악성코드 유포 등 여러 방면으로 악용하며 최악의 경우 시스템을 인질로 가상통화를 요구하는 랜섬웨어를 감염시킨다. 2021년 하반기 가상통화의 가치가 급등함에 따라 감염기기를 악용하여 가상통화를 채굴하는 악성코드 또한 2021년 상반기 대비 2배 이상 증가했다. 채굴하는 가상통화는 주로 모네로(XMR) 코인으로 확인됐으며, 가상통화 채굴 악성코드는 채굴을 위해 공개된 ‘XMRig CPU miner’을 악용한 것으로 분석됐다. 또한, 2021년 12월 유행한 Log4j 취약점 관련 악성코드 일부도 감염 기기에 백도어 설치 후 가상통화를 채굴해 채굴정보를 해커에 전송하는 기능이 존재했다. 가상통화 채굴 악성코드에 감염된 경우, 정상 프로그램(scvhost.exe 등)으로 위장해 실행되며, CPU 사용량이 평소 사용량보다 급등하기 때문에 시스템의 이상이 발생할 수 있다. 이 때문에 PC 사용자 및 시스템 관리자는 악성코드 삭제, 주기적인 백신 점검 및 최신화 등 보안 강화가 필요하다. ③정보유출 악성코드 지속 유포 앞서 살펴본 2021년 하반기 수집·탐지된 악성코드 유형별 비율에도 보았듯이 상반기와 유사하게 정보유출 악성코드가 지속 탐지됐다. 과거 국내에는 사용자 PC내 금융정보 유출 및 파밍사이트 유도를 위하여 공인인증서를 탈취하거나 PC내 호스트파일 변조를 통한 가짜 금융사이트로 유도하는 등의 금융정보 탈취형 악성코드가 다수 유포됐다. 현재는 취약한 계층 탐색 및 타깃형 공격을 위한 사전정보 수집을 목적으로 기기정보 및 계정정보를 탈취하는 정보유출형 악성코드가 지속적으로 유포되고 있음을 확인했다. 따라서 인터넷 사용자는 출처가 불분명한 이메일 내 링크 및 첨부파일 열람을 금지하고 비정상 사이트 접근 및 광고 클릭 금지 등 사용자 주의가 필요하며, 시스템 관리자는 관리 시스템의 보안 관리에 각별한 주의가 필요하다고 보고서는 조언했다. [원병철 기자(boanone@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|