| 모질라 선더버드, 제품 보안 업데이트 권고 | 2022.09.07 |

개인 민감정보 누출 등 4개 취약점 노출 조치 방안

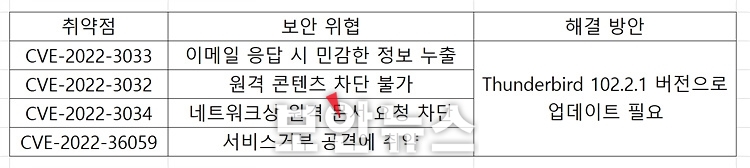

선더보드 102.2.1 이전 버전은 102.2.1 버전으로 업데이트 필요 [보안뉴스 김영명 기자] 모질라재단은 개발한 자유 소프트웨어 크로스 플랫폼 전자우편 및 뉴스 클라이언트 소프트웨어 선더버드(Thunderbird)에서 발생하는 취약점을 보완한 보안 업데이트를 발표했다.  ▲모질라가 개발한 소프트웨어 선더버드 로고[이미지=모질라] 모질라 선더버드 사용자들은 모질라 홈페이지에서 최신 버전인 ‘Security Vulnerabilities fixed in Thunderbird 102.2.1’으로 업데이트를 진행해야 한다. 민감정보 유출 취약점 등 4개 노출 이번에 발견된 취약점은 △META 새로고침 태그가 있는 HTML 이메일에 대한 응답을 작성할 때 민감한 정보 누출(CVE-2022-3033) △iframe의 srcdoc 속성 내부에 중첩된 HTML 문서에 지정된 원격 콘텐츠가 차단되지 않음(CVE-2022-3032) △HTML 이메일의 iframe 요소가 네트워크 요청을 트리거할 수 있음(CVE-2022-3034) △서비스거부 공격에 취약한 선더버드와 함께 번들로 제공되는 Matrix SDK(CVE-2022-36059)이다. 첫 번째로 ‘CVE-2022-3033’ 취약점은 선더버드 메일을 확인할 때 이메일에 포함된 다른 특정 html 요소와 함께 메시지 작성 문서의 텍스트창에서 메시지에 포함된 자바스크립트의 코드를 실행하고, 작성된 콘텐츠는 META 새로고침 태그에 지정된 URL 또는 다른 URL로 전송될 수 있다. 프로그램 상에 포함된 자바스크립트 코드가 문서에 지정된 URL을 임의로 수정할 수 있기 때문이다. 두 번째로 ‘CVE-2022-3032’ 취약점은 srcdoc 속성을 사용해 내부 HTML 문서를 정의하는 ifream 요소가 포함된 html 이메일을 수신할 때 중첩문서에 지정된 원격 개체(이미지 또는 비디오)가 차단되지 않았으며, 오히려 네트워크에 액세스하고 개체를 로드해 내용이 표시됐다. 세 번째로 ‘CVE-2022-3034’ 취약점은 원격 위치에서 iframe 요소를 로드하도록 지정된 html 이메일을 수신할 때 원격문서에 대한 요청이 전송됐다. 하지만 선더보드는 문서를 표시하지 않았다. 네 번째로 ‘CVE-2022-36059’ 취약점은 매트릭스 채팅 프로토콜을 사용하는 선더버드 사용자는 서비스 거부 공격에 취약했다. 사용자와 채팅방을 공유하는 공격자는 영향을 받는 클아이언트에 대해 공격을 수행해 사용자의 방이나 공간을 표시하지 않거나 경미한 일시적인 손상을 일으킬 수도 있다.  ▲이번에 공개된 취약점, 보안위협과 해결방안[자료=모질라] 선더버드 102.2.1 최신 버전으로 업데이트 필요 공격자는 이번 취약점을 악용해 민감정보 유출 등 다양한 피해가 발생할 수 있기 때문에 해당 프로그램의 최신 버전 업데이트를 진행하는 것이 필요하다. 모질라 공식 홈페이지를 방문하면, ‘Security Vulnerabilities fixed in Thunderbird 102.2.1’ 버전이 올라와 있다. 이 파일을 내려받아 업데이트를 진행해야 앞서 언급된 취약점들을 보완할 수 있다. [김영명 기자(sw@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|