| 디도스 공격 대비책, 어느 조직이나 갖춰야 할 필수 준비물 | 2023.01.03 |

디도스 공격이 만연하다. 러시아와 우크라이나 전쟁은 물론 세계 각지에서 고조되는 지정학적 갈등 때문이다. 지정학적 사건이 일어날 때마다 서로들 디도스 트래픽을 쏘아대는 것이 현대의 사이버 공간이라고 할 수 있다. 괜히 옆에 서 있다가 파편에 맞아 쓰러지기 십상이다.

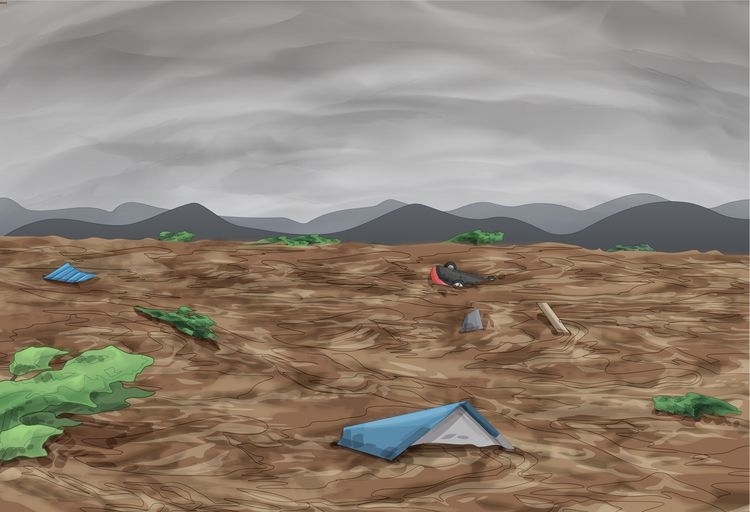

[보안뉴스 문가용 기자] 2022년 2월 러시아의 육군이 우크라이나로 쳐들어갈 준비를 한창 진행하고 있었을 때 우크라이나의 정부는 물론 온라인 매체, 금융 기업, 호스팅 업체들은 디도스 공격의 폭격을 맞았다. 그리고 실제로 러시아의 탱크가 국경선을 넘어갔을 때 디도스 공격은 더 심해졌다. 우크라이나가 겪는 혼란은 가중됐다.  [이미지 = utoimage] 이에 우크라이나는 IT군(IT Army)이라는 일종의 해킹 부대를 만들었다. 우크라이나의 편에서 러시아를 공격할 사람들을 모집했고, 전 세계에서 지원이 물 밀듯이 들어왔다. 그러고 나서 러시아의 단체와 조직들을 겨냥한 디도스 공격이 크게 늘어나기 시작했다. 2월과 3월 사이 러시아를 겨냥한 디도스 공격은 무려 236%나 증가한 것으로 집계됐다. 그러면서 한 가지 현상이 분명해졌다. 핵티비스트든 사이버전 부대이든, 지정학적인 충돌이 일어날 때 디도스 공격을 주로 ‘전투 개시’ 용도로 활용하기 시작한다는 것이다. 왜? 다른 유형의 사이버 공격보다 빠르게 실행할 수 있고, 그 효과도 빠르게 나타나기 때문이다. 게다가 디도스에 시선이 끌리면 뒤에서 다른 공격 행위를 실시하는 것도 가능하다. 양동작전의 재료로서도 뛰어나다는 것이다. 실제로 디지털 공간에서 목격되는 디도스 공격의 빈도는 갈수록 높아지고 있다. 국제 관계에서 지정학적 갈등이 고조되고 있는 것과 깊은 연관이 있는 것으로 보인다. 이런 상황에서 싫든 좋든 국가에 귀속되고, 국가의 정책에 영향을 받을 수밖에 없는 기업들은 어떻게 대처해야 할까? 그에 대한 답을 이번 글을 통해 간략히 짚어보고자 한다. 2022년, 기록적인 디도스의 해 지정학적 갈등이 고조되는 상황에서 디도스 공격이 일어나는 것 자체는 그리 새로울 것이 없는 현상이다. 그러나 2022년은 디도스 공격의 횟수가 크게 증가했다는 측면에서 주목할 만한 해였다. 보안 업체 넷스카웃(Netscout)이 조사한 바에 의하면 2022년 전반기 동안에만 디도스 공격이 600만 번 이상 일어났다고 한다. 대부분이 지정학적 갈등과 관련된 공격이었다. 러시아와 우크라이나의 전쟁이 디도스 공격을 증가시킨 가장 큰 이유였다는 건 부정할 수 없는 사실이다. 하지만 4월 즈음하여 우크라이나를 겨냥한 디도스 공격은 안정기에 접어들었다. 4월부터 급격히 증가하거나 줄어들지 않았다는 것이다. 대신 우크라이나를 지지하는 국가들이나 우크라이나의 동맹국들에서 디도스 공격이 많이 발생하기 시작했다. 아마 우크라이나 인프라가 심각하게 훼손돼 인터넷 연결이 원활치 않게 되면서 디도스 공격의 효과가 줄어들었기 때문인 것으로 추측된다. 어찌됐든 이런 현상 속에서 디도스 공격의 여파가 인터넷 공간 전체로 퍼져가기 시작했다. 2022년 3월 인도는 UN안보리와 UN총회에서 러시아의 우크라이나 침공을 규탄하는 투표를 진행할 때 기권표를 냈고, 그 직후 디도스 공격이 폭발적으로 늘어났다. 벨리즈 역시 우크라이나를 지원한다는 공식 발표를 한 바로 그 날 벨리즈 역사상 가장 큰 디도스 공격을 받았다. 러시아와 근접한 이웃 국가인 핀란드는 NATO에 가입하겠다고 발표한 후부터 258% 증가한 디도스 공격에 노출됐고, 폴란드, 루마니아, 리투아니아, 노르웨이도 친러 성향 핵티비스트 단체인 킬넷(Killnet)에 여러 번 당했다. 러시아와 우크라이나만 문제가 아니었다. 대만과 중국, 중국과 홍콩 사이에서도 긴장감은 유지되고 있으며, 여러 가지 사건이 발생했다. 그런 사건이 발생할 때마다 디도스 공격이 따랐다. 예를 들어 올 여름 미국의 하원 의장인 낸시 펠로시(Nancy Pelosi)가 대만을 방문했을 때 중국 정부는 크게 항의하며 군사 도발 수위를 높였는데, 이 때 대만의 주요 정부 기관 웹사이트들이 디도스 공격으로 마비됐었다. 여론이 심하게 갈렸던 콜롬비아의 대선에서도 디도스 공격이 여러 번 발생했다. 이렇게 디도스 공격에 대한 인기가 높아지면서 디도스 공격을 대행하는 서비스들이 전기를 맞았다. 이들을 부터(booter) 혹은 스트레서(stressor)라고 부르는데, 다크웹에 둥지를 튼 이들은 대가를 받고 디도스 공격을 대신 실행해 준다. 이 때문에 누구나 돈만 있으면 특별한 기술이 없어도 피해를 줄 수 있게 됐다. 대신 디도스 공격이 너무나 흔한 것이 되어버리는 바람에 방어 기술도 높아졌다. 표적이 되지 않더라도, 부수적인 피해자가 될 수 있다 디도스 공격의 또 다른 무서운 점은 ‘부수적인 피해자’를 낳을 수 있다는 것이다. 공격의 표적이 된 조직만 마비되는 것이 아니다. 때로는 일부 인터넷 영역 전체가 마비되기도 한다. 심지어 공격 표적을 잘못 노리는 바람에 엉뚱한 조직에서 피해가 발생하는 사례도 있다. 호스팅 업체가 디도스에 당하면, 해당 업체를 이용하던 모든 고객사들이 휘청거리게 된다. 그래서 호스팅 업체가 잦은 공격에 노출되는 것이기도 하다. 그렇다는 건 디도스 공격에 대한 방어는 어느 조직에나 필수라는 뜻이 된다. 역사적으로 기록될 만한 규모의 디도스 공격을 방어하지 못할 수는 있지만, 적어도 ‘부수적인 피해자’가 되지 않는 것은 가능하다. 수개월 동안 공격자들이 분명한 의지를 가지고 준비한 공격은 막지 못할 수 있어도, 어쩌다 우연히 툭 건드린 공격에 넘어져서는 안 된다. 디도스가 하도 많다 보니, ‘어쩌다 피해자’가 될 위험이 만연하고, 이는 평소의 방어력 강화로 충분히 막을 수 있다. 그러려면 디도스 공격 위험 요인들을 주기적으로 탐지하고 평가한 후 완화시켜야 한다. 공급망 전체를 모니터링 할 수 있으면 더 좋다. 또한 인터넷에 직접 연결되어 있는 서버, 서비스, 애플리케이션, 콘텐츠는 물론 이런 것들을 받쳐주는 백엔드 인프라들을 유심히 지켜보는 게 중요하다. 디도스 방어 매커니즘 또한 자주 확인하여 최신 디도스 트렌드가 반영되도록 하고, 이따금씩 실제로 실험하여 제대로 작동하는지를 살피는 절차도 거쳐야 한다. 러시아와 우크라이나의 전쟁도 문제지만, 그 전쟁이 끝난다 하더라도 외교 무대에서는 충돌과 싸움이 끊이지를 않는다. 디도스 공격을 발동시킬 이유들은 인류가 전부 없어지는 날까지 사라지지 않을 것이다. 게다가 디도스 공격은 점점 더 커지고 길어지고 전략적으로 변하고 있기까지 한다. 앞으로 더 많아지고 지독해질 디도스 공격에 대비하지 않는 건, 노아의 경고에도 홍수를 대비하지 않아 휩쓸려 죽은 사람들의 길을 걷겠다는 뜻이다. 글 : 개리 속라이더(Gary Sockrider), 솔루션 디렉터, Netscout [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|