| ‘수입 통관 정보 제출’ 명목, 운송회사 사칭 피싱 메일 유포 | 2023.02.22 |

연결되는 로그인 페이지에서 비밀번호 입력 시 특정 서버로 정보 유출

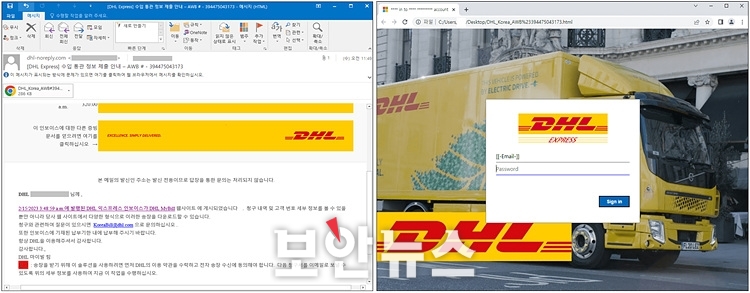

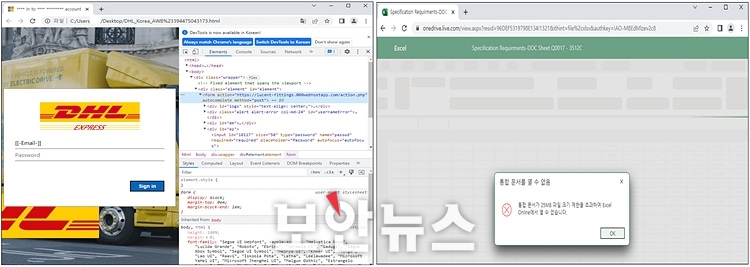

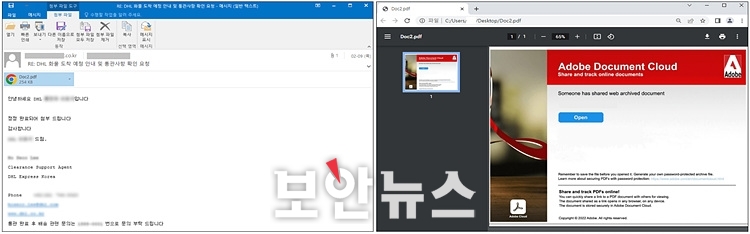

[보안뉴스 김영명 기자] 최근 운송회사를 사칭한 악성 메일이 국내에 유포 중인 것이 확인됐다. 해당 메일은 ‘수입 통관 정보 제출’을 명목으로 첨부파일을 확인하도록 하고 있다. 메일에 첨부된 HTML 파일명이 ‘DHL_KOREA’로 시작하는 것으로 보아 국내 사용자를 대상으로 유포 중임을 알 수 있다.  ▲메일 원문 및 운송회사를 사칭한 로그인 화면[자료=안랩 ASEC 분석팀] 안랩 ASEC 분석팀에 따르면 해당 사칭 메일은 첨부된 HTML 파일에 로그인 페이지가 있고, 사용자가 로그인을 하면 OneDrive 개인 클라우드 저장소에 저장된 엑셀 파일이 열리는 형태다. 사용자가 첨부된 HTML 파일을 열었을 때, 연결되는 로그인 페이지에서 입력한 비밀번호는 특정 서버로 유출되는 것을 알 수 있다. 또한, 이렇게 사용자가 로그인을 시도한 뒤에는 OneDrive 개인 클라우드 저장소에 저장된 Excel 파일로 연결된다. 그러나 해당 링크로 연결된 Excel 파일은 크기 제한이 초과돼 실행이 불가능하다. Excel 파일로 연결되는 화면은 사용자를 속이기 위한 목적이었기 때문에 사용자 입장에서 계정정보를 입력했다면 피싱을 당했다는 사실을 인지하기 어려울 수 있다.  ▲HTML 웹소스에서 확인되는 정보 유출 주소 및 OneDrive 링크를 통해 연결되는 Excel 파일[자료=안랩 ASEC 분석팀] ‘수입 통관 정보 제출’ 피싱 메일과 유사하게 통관사항 확인을 요청하는 또 다른 메일도 발견됐다. 첨부파일을 열어보면 PDF 파일로 연결되는 것처럼 위장한 화면이 있는 것을 확인할 수 있다. Open 버튼을 클릭할 경우 연결되는 URL에 현재는 접근이 불가능하지만, 연결이 유효했을 당시에는 GuLoader 악성코드가 다운됐던 것으로 확인된다.  ▲통관사항 확인요청 메일원문 및 추가 악성코드를 다운로드하는 악성 PDF(Open 버튼)[자료=안랩 ASEC 분석팀] 최근 이렇게 수입 통관과 관련된 피싱 메일이 유포되고 있는 만큼, 사용자들은 계정정보를 입력하거나 파일을 실행하기 전에 각별한 주의가 필요하다. [김영명 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|