| 은행 앱 사칭 악성 앱 발견, 압축해제 방해 등 기법 고도화 | 2023.03.28 |

Trojan.Android.KRBanker로 명명된 악성 앱, 압축해제 방해로 탐지 어려워

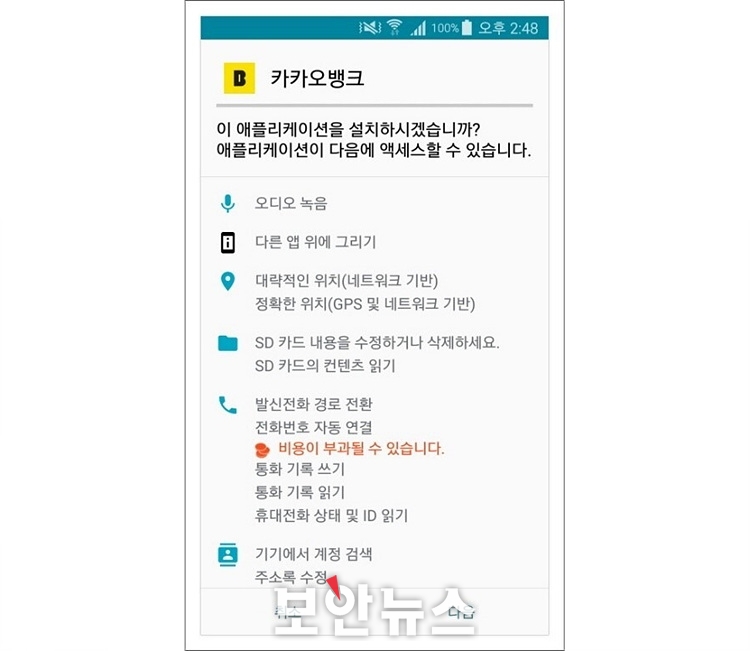

[보안뉴스 김영명 기자] 최근 은행 앱을 사칭한 악성 앱이 발견돼 사용자들의 각별한 주의가 요구된다. 해당 악성 앱은 백신의 악성코드 분석을 어렵게 하기 위해 압축해제가 정상적으로 진행되지 않도록 제작돼 유포되고 있다.  ▲Trojan.Android.KRBanker 악성 앱 설치 화면[자료=이스트시큐리티 ESRC] 이스트시큐리티 ESRC(시큐리티대응센터)는 최근 압축해제를 방해하는 악성 앱(Trojan.Android.KRBanker)을 발견해 분석 결과를 발표했다. 해당 악성 앱처럼 압축포맷을 수정하게 되면 악성 앱의 발견을 늦출 수 있으며, 결과적으로 백신에서 악성 앱의 탐지가 어려워져 사용자 피해는 더욱 커질 수 있다. 해당 악성 앱은 스미싱 공격을 통해 꾸준하게 유포되고 있다. 공격자는 악성 앱을 지속적으로 개선함으로써 생존율을 높이기 위해 노력하고 있다. 악성 앱의 생존율이 높아지면 공격자는 이를 통한 수익을 실현할 확률이 올라가게 된다. 이러한 악성 앱 공격을 예방하는 방법은 △출처가 불분명한 앱은 설치하지 않는다 △구글 플레이스토어 같은 공식 사이트에서만 앱을 설치하며, 앱 제작자를 체크하는 것이 필요하다 △SMS나 메일 등으로 보내는 앱은 설치하지 않는다 등이다. 또한, 악성 앱에 감염됐을 경우 대응 방법은 크게 세 가지로 요약할 수 있다. 먼저, 악성 앱을 다운로드만 했을 경우 파일 삭제 후 신뢰할 수 있는 백신 앱으로 검사 수행하고, 악성 앱을 설치했을 경우에는 신뢰할 수 있는 백신 앱으로 검사 후 해당 악성 앱을 삭제해야 한다. 백신 앱이 악성 앱을 탐지하지 못했을 경우에는 백신 앱의 신고하기 기능을 사용해 신고해야 하며, 수동으로 악성 앱을 삭제해야 한다. 이에 사용자는 악성 앱을 통한 정보 유출에 경각심을 갖고 대비해야 한다. 공식 스토어 이외의 경로를 통한 앱 설치 시 앱 제작자와 앱에 대해 충분히 알아본 후 설치해야 하며, 공식 스토어를 이용하더라도 신뢰할 수 있는 앱 제작자인지 확인할 필요가 있다. 이스트시큐리티 ESRC 측은 “백신 애플리케이션을 설치해 항상 최신 업데이트 버전으로 유지하는 것이 위협으로부터 자신을 지키는 첫걸음”이라며 “앱 설치 시 본인의 스마트폰이 위협에 노출될 수 있음을 인지하고 주의를 기울여야 하며, 알약M과 같은 신뢰할 수 있는 백신을 사용해야 한다”고 말했다. [김영명 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|