| 전 세계 기업들, 비즈니스 이메일 침해로 ‘67조 원’ 잃었다 | 2023.08.17 |

지난 1년간 가장 많이 사용된 위협 수단은 ‘이메일’...조직 규모‧국경에 관계없이 지속적으로 발생

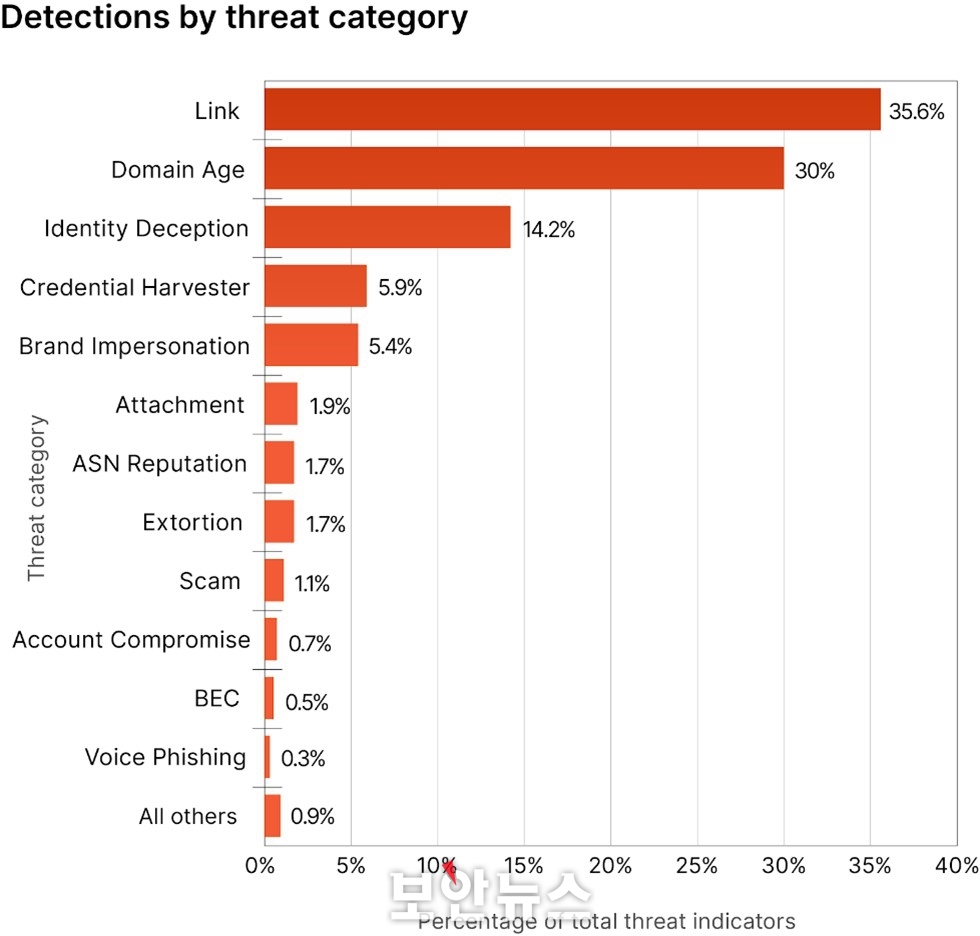

[보안뉴스 박은주 기자] 오늘날 비즈니스 이메일 침해(BEC)로 인한 손실이 500억 달러(약 67조원)에 달했다. 이메일을 표적으로 한 피싱 공격은 기업과 공공의 구분 없이 지속되며 국경을 넘어 이어지고 있다. 클라우드플레어의 첫 보고서 ‘2023 피싱 위협(Phishing Threats) 보고서’에 따르면 피싱 공격이 증가하고 있는 주요 원인으로 ‘이메일의 보편화’와 ‘인적 오류로 인한 보안 위협에 노출’을 꼽았다.  ▲클라우드플레어가 2023 피싱 위협(Phishing Threats) 보고서를 발표했다.[이미지=클라우드플레어] 피싱은 사회적 관심이 높은 사건을 소재로 사용자의 클릭을 유도한다. 보고서에 의하면 2022년 미국 중간선거를 앞둔 3개월 동안 클라우드플레어의 이메일 보안 서비스를 통해 약 15만 건의 피싱 이메일이 선거 운동 관계자에게 전달되는 것을 확인 및 차단했다. 조직의 규모, 업종 및 분야에 상관없이 피싱 캠페인을 주도하는 위협 행위자는 크게 두 가지 목표를 가지고 있었다. 첫째, 피해자에게 합법적이며 진정성 있도록 보이는 것이고, 두 번째 피싱에 참여하거나 클릭하도록 피해자를 유도하는 것이다. 이 같은 목표는 이번 보고서의 주요 결과에서도 분명하게 드러났다. - 악성 링크는 가장 흔한 위협 유형으로, 감지된 전체 위협의 35.6%를 차지한다. - 신원 도용 위협이 증가하는 추세로, 전체 위협 대비 비중이 전년의 10.3%에서 올해 14.2%(3,960만 건)로 증가했다. - 10억 건 이상의 브랜드 사칭 시도가 있었으며, 이 과정에서 1,000여 개의 조직이 사칭 피해를 입었다. 51.7%의 시도에서 위협 행위자는 20개의 유명 브랜드를 사칭했다. - 사칭의 대상이 된 가장 대표적 브랜드는 마이크로소프트(Microsoft)와 같이 널리 신뢰받는 소프트웨어 기업으로 나타났으며, 이 밖에 구글(Google), 세일즈포스(Salesforce), 노션(Notion.so) 등이 있다. - 감지된 위협의 30%는 새롭게 등록된 도메인에서 발생했으며, 이는 두 번째로 흔한 위협 유형이다. - 이메일 인증방식 만으로는 위협을 막는데 한계가 있었다. 위협적인 메시지의 89%는 이메일 보안 인증 기술인 SPF, DKIM 또는 DMARC 인증 확인을 통과한 것으로 드러났다.  ▲감지된 피싱 위협의 유형별 비중[자료=클라우드플레어] 클라우드플레어 매튜 프린스(Matthew Prince) CEO는 “피싱은 마치 인터넷 구석구석에 스며든 전염병과도 같아, 신뢰를 악용해 CEO부터 정부 관계자, 그리고 일반 소비자에 이르는 모든 사람을 노린다”며, “특히, 이메일 메시지와 악성 링크는 가장 일반적인 인터넷 위협 형태라는 측면에서 일종의 범죄 파트너라고 볼 수 있다. 모든 조직은 그 규모에 관계없이 이메일 보안을 책임지는 제로 트러스트(Zero Trust) 솔루션을 필요로 하며, 이를 간과하는 것은 오늘날의 위협 환경에서 가장 큰 위협 요소에 자신을 노출하는 것과 같다”고 설명했다. 한편, 클라우드플레어의 2023 피싱 위협 보고서는 글로벌 네트워크에서 매일 차단된 1,120억 건의 위협으로부터 수집한 데이터 인텔리전스 및 보안 동향을 종합했다. 2022년 5월부터 2023년 5월까지 처리한 2억 7,900만 개 이상의 이메일 위협 지표, 2억 5,000만 건의 악성 메시지, 10억 회 이상의 브랜드 사칭(한 이메일에 여러 건의 브랜드 사칭이 포함되었을 수 있음), 그리고 약 130억 건의 이메일로 수집한 기타 데이터 포인트 샘플을 분석했다고 밝혔다. [박은주 기자(boan5@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|