악성코드 유포 근원 신속히 찾아 예방·차단해야

지난 3월 25일(금)부터 일명 LizaMoon이라고 일컫는 Mass SQL 인젝션 공격이 전 세계를 강타하고 있으며 이와 관련해 외국의 일부 언론에서만 이에 대한 내용이 기사로 게재된 바가 있다.

국내에서는 아직까지 발생 자체에 대해서도 알려지지 않고 있다. 이 글을 통해 외부적으로 알려져 있는 사실과 더불어 국내에서 알려지지 않은 새로운 움직임에 대해서 정보를 전달 하고자 한다.

웹 취약점 중에서 XSS(Cross-site Scripting)과 SQL 인젝션이 가장 위험하면서도 널리 알려져 있다는 것은 대부분의 전문가들에게는 익숙한 이야기다. 특히 SQL 인젝션 취약점을 이용한 공격을 통해 공격자는 웹사이트에서 운영하는 데이터베이스를 변조하거나 최악의 경우에는 서버까지 장악할 수 있다는 것을 잘 알고 있다.

또한 SQL 인젝션에 관한 다양한 공격 기술 및 툴의 개발로 인해 간단한 조작만으로 웹사이트의 콘텐츠 또는 데이터베이스를 변조할 수 있는 것이 현재의 상황이다.

Mass SQL 인젝션 공격은 특정한 시각을 기점으로 동시다발적으로 수백 수천개의 웹사이트에 동일한 SQL 인젝션 공격을 행하는 것을 말하며 거의 대부분 데이터베이스에 악성코드를 유포하는 경유지 URL 또는 특정사이트로 유도하는 URL을 삽입하는 형태로 공격이 발생된다.

또한 공격지점을 저장하여 반복 공격을 함으로써 과다한 공격이 처음부터 발생되는 것을 막고 있다. 즉 탐색과정이 없이 즉시 공격을 시작 할 수 있도록 되어 있어 효율적으로 구성되어 있는 것이 현재의 공격 기법이라 할 수 있다.

해외에서 LizaMoon이라는 이름으로 게재된 기사를 간단히 요약해보면 3월 28일 기준으로 약 28,000여개의 URL이 감염되었으며 이 중에는 애플의 아이튠즈에 4개의 URL이 포함되어 있는 것을 볼 수 있다. 31일 오전 10시경 기준으로 구글을 통해 검색해 보면 총 242,000여개 웹페이지가 감염되어 있는 것으로 확인된다.

웹페이지가 중복되긴 하지만 구글의 검색 결과를 반영하는 시간 등을 고려한다면 꽤 많은 사이트가 피해를 입고 있다.

애플 ITUNES 웹사이트의 데이터베이스에 URL이 삽입된 화면 - 구글 웹캐시

실제 웹소스를 분석해 보면 아래와 같이 [script src=http://lizamoon.com/ur.php] [/script]와 유사한 형태로 저장되어 있으며 본 공격의 최종 목적지는 가짜 백신(Rogue Antivirus)를 유포하는 사이트라고 한다.

ITUNES 웹사이트에서 URL이 삽입되어 변조된 웹소스 화면

지금까지 언급한 사항은 기존에 자주 발생했던 Mass SQL 인젝션 공격에 대한 사항들과 별다른 차이점이 없다고 볼 수 있다. 그러나 단순한 사실을 벗어나 입증된 데이터를 가지고 관찰을 하게 되면 또 다른 결론을 얻을 수가 있다.

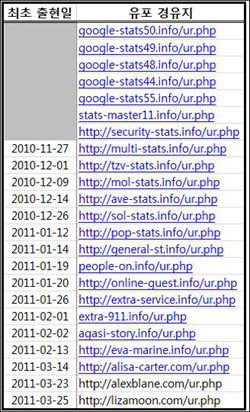

지난 10월부터 최근 3월말까지 Mass SQL 인젝션 공격을 통해 삽입된 URL을 분석해 본 결과 주목할만한 결과가 도출되었다. URL의 끝부분이 ur.php 형태로 끝나는 형태의 URL이 지난 11월부터 현재까지 다양한 도메인 이름으로 바뀌면서 유사한 공격패턴을 가지고 이어오고 있다는 점을 자료를 통해 알 수 있다. 구글 검색을 통해 파악한 바에 따르면 이러한 형태의 공격이 거의 대부분 Mass SQL 인젝션 형태라고 볼 수 있다.

|

|

|

2010년 11월부터 2011년 3월말까지 수집된 ur.php 정보(주:회색으로 처리된 부분은 분석하기 이전에 이미 유포된 ur.php 관련 URL) |

이러한 정보를 바탕으로 다음과 같은 추론이 가능할 수 있다. 지금의 공격을 주도하는 공격자(또는 사이버 범죄 집단)에 의해 현재까지도 조직적인 형태의 공격이 행해지고 있으며 앞으로도 끊임없이 발생할 가능성이 매우 높다는 것이다.

참고로 국내에서 Lizamoon에 관련된 URL이 유포되는 웹사이트를 분석한 결과 국내에서는 지금의 문제점을 파악하고 효과적으로 대응하는 측면에서 부족하다는 것을 알 수 있다.

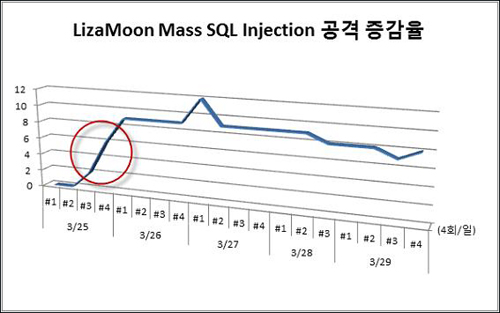

3월 25일 오후에 출현하기 시작한 이후로 초기 약 12시간 이내에 유포지 확보가 급격하게 증가하고 있으며 그 이후에도 웹사이트 관리자가 이러한 사실을 인지하지 못해 해결되지 않고 있음을 차트를 통해서 확인을 할 수 있다.

왜 문제는 계속 되는가? 어떻게 문제를 끝낼 수 있을 것인가? 우리는 좀 더 다른 관점에서 바라볼 필요가 있다. 문제를 해결하기 위해서는 Mass SQL 인젝션 공격에 대한 이해와 어떻게 중단 시킬 수 있는가에 대해 고민해야만 할 것이다. 지금도 대응은 이루어지고 있지만 안티바이러스(백신)에도 탐지되지 않는 리디렉션 링크에 대해 서비스 운영자나 분석가들의 대응은 효과적이지 못하며 다른 방식의 대응을 고민해야 함을 의미한다.

3월 25-29일까지 유포된 Lizamoon 관련 웹사이트의 증감율

주: 본 자료는 Websanitizer와 Bitscan의 협조로 분석되었음

먼저 공격의 원인인 SQL 인젝션 취약점은 이미 심각성이 널리 알려져 있다. 이 문제를 해결하기 위해서는 웹 사이트의 소스를 보안에 중점을 둔 프로그래밍(Secure Coding)을 해야 한다는 점이 필수로 제시되고 있다.

이를 위해서는 보안 전문가의 모의 해킹이나 웹 소스 분석 툴 등 다양한 솔루션을 도입하여 해결해야 하며 이러한 문제를 각각의 웹사이트로 한정해서 보지 않고 국내 웹서비스 전체라는 큰 그림에서 해결해야 할 문제로 간주하고 거시적인 관점에서 해결을 모색해야만 할 것이다.

그러나 현실적으로 실제 웹사이트의 보안문제를 해결하기 위해 소스를 수정하는 방안은 시간이나 금전적인 부담이 매우 크며 기업과 같은 큰 조직 차원에서는 효과적인 프로세스를 갖추는 것은 현실적인 어려움이 많을 수 밖에 없어 방치된 것과 다름 없다고 할 수 있다.

웹 소스에 대한 보안 프로그래밍보다 좀 더 앞선 대응을 검토해 본다면 악성코드를 유포하는 경유지를 보다 빨리 탐지하여 능동적으로 대처함으로써 공격자(또는 사이버범죄 집단)의 목적을 보다 원천적으로 파악하여 예방하는 방안이 있을 수 있다.이러한 선제적 대응을 위해서는 기존의 보안 개념을 탈피하는 것이 중요한 것임에 틀림없으며 꾸준한 웹 관련 보안 기술 개발이 필요하다.

한편으로 국내 백신 벤더에게도 한마디 부탁한다면 과거 그리고 현재에도 중요하게 여기는 부분이 파일(실행파일 또는 DLL 등)이 아니라 악성코드 유포의 발원 및 그 줄기이며 이를 보다 빠르게 찾아냄으로써 미리 예방하고 차단하는 방안이 최선임을 다시 한번 강조하고자 한다.

[글 _ 문일준(moonslab@gmail.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>