전체 바이러스 가운데 ‘혼합형 바이러스’가 높은 비중 차지

[보안뉴스 온기홍=중국 베이징] 중국의 인터넷 보안 솔루션 업체인 루이싱이 최근 발표한 ‘2011년 상반기 인터넷 안전 보고’(이하 보고)를 △바이러스와 트로이 목마, △악성프로그램 내재 웹사이트, △인터넷 피싱, △클라우드 공격 현실화 등의 분야로 나눠 간추렸다.

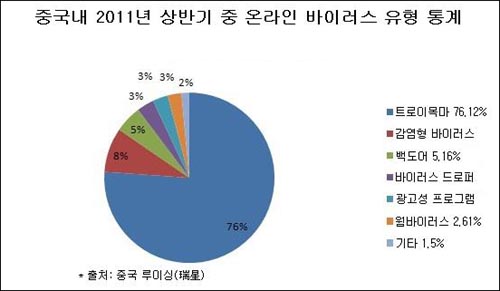

◇ 2011년 상반기 중국내 바이러스 = 루이싱이 지난 1월~6월 중 포착한 신규 바이러스 수는 528만6,791개에 달했다. 지난해 동기에 비해 25.2% 증가했다. 이 가운데 트로이목마는 402만 4,499개로 전체 바이러스 가운데 76.12%를 차지하며 압도적으로 많았다. 이어 △감염형 바이러스(win32) 8.44%, △백 도어(5.16%), △바이러스 드로퍼(dropper) 3.25%, △광고성 프로그램(2.91%) △웜 바이러스(2.61%) 등의 순으로 비중이 높았다.

지난 6월말 현재 4억 8,000만 명을 넘어선 중국 네티즌 가운데 상반기 중 연인원 7억4000만 명의 컴퓨터·이동전화기가 바이러스에 감염됐다.

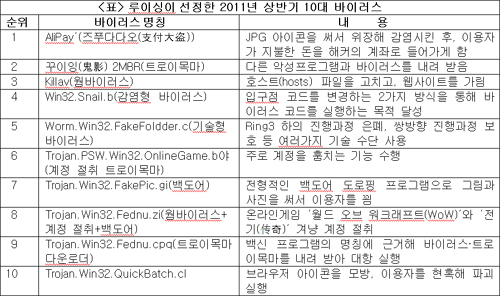

평균 하루 411만명의 네티즌이 온라인 상에서 바이러스에 걸린 셈이다. 루이싱이 감염자 수, 변종 수량, 대표성을 종합 평가해 선정한 ‘2011년 상반기 10대 바이러스’에는 ‘AliPay’(중국명 즈푸다다오)가 1위에 올랐다. 이 ‘AliPay’ 바이러스는 JPG 아이콘을 써서 위장해 감염시킨 후 이용자가 지불한 돈을 해커의 계좌로 잘못 들어가게 한다.

◇ 상반기 바이러스 관련 기술 추세 = 중국에서 지난 1월부터 6월까지 새로이 늘어난 바이러스를 분석한 결과, 바이러스는 전통적인 저급 어셈블리언어를 이용해 만드는 것에서 점차 저급과 고급 언어를 혼합해 쓰는 방식으로 바뀌고 있는 것으로 나타났다. 어셈블리언어로 쓴 가이던스에서 고급언어로 만든 바이러스를 추가하고 있다. 고급언어를 사용해 만들기 때문에 비용은 더 낮고 개발주기는 더 짧아졌다. 이에 따라 ‘혼합형 바이러스’가 전체 바이러스 가운데 차지하는 비중이 크게 늘고 있다.

상반기 중국내 바이러스 관련 기술 추세를 보면, 첫째 감염형 바이러스의 구조가 간단화하는 추세를 보였다. 루이싱이 상반기 동안 포착한 ‘감염형 바이러스(win32)는 44만 5,957개로 전체 바이러스 가운데 8.44%를 차지하면서 트로이목마에 이어 제2대 바이러스 유형이 됐다.

루이싱이 포착한 ‘.dll’의 감염형 바이러스는 조작이 간단하고 코드가 간결해 쉽게 실행할 수 있다. 또한 수정된 숙주 프로그램의 변화가 많지 않고 은폐성이 좋다. 아울러 짧은 어셈블리 코드도 더욱 쉽게 편집할 뿐 아니라 변형 엔진을 사용해 형태를 바꿔 백신 프로그램의 퇴치를 피할 수 있다. 이 바이러스는 또 다른 ‘dll’ 파일로 전이하며 정상적인 소프트웨어 툴과 고급언어를 사용하기만 하면 빠르게 각종 기능을 실현할 수 있고 변종도 많다.

두 번째 추세로는 고급언어로 만든 바이러스가 유행하기 시작했다는 점이다. 전통적인 바이러스는 통상 어셈블리언어를 사용해 만든다. 하지만 어셈블리언어의 난이도가 높기 때문에 해커들은 일반적으로 돈과 시간을 들여 이처럼 ‘용도가 많지 않은’ 언어를 배우려 하지 않는다. 아울러 정교하게 만든 이런 종류의 바이러스는 출현 후 변종 엔진의 보호를 받을 지라도 특징 상 일부 공통성이 존재하고 있으며 백신 프로그램에 의해 쉽게 퇴치된다.

이에 따라 바이러스의 제작자들은 백신 업체들에 맞서기 위해 고급언어를 써서 감염형 바이러스를 개발하고 있다. 최근 고급언어를 사용해 만든 감염형 바이러스 가운데 하나인 ‘kuku’가 발견됐는데 이 바이러스는 내장된 C++ 언어를 써서 바이러스 주체를 만든다.

이 바이러스는 또 숙주 프로그램 집행 시 집행 권한을 빼앗을 수 있다. 동시에 정상적인 소프트웨어의 기능 코드를 사용할 수도 있다. 여기에는 Win32.Kuku 계열의 바이러스 주체 가운데 일부 정상적인 P2P 다운로드 소프트웨어와 유사한 패키지의 인터넷 전송 엔진이 포함된다. 이는 각기 다른 기기 가운데 바이러스 업데이트와 정보 공유를 실행하는 데 사용된다.

셋째 감염형 바이러스 기능이 다원화 추세를 띠었다. 전통적인 감염형 바이러스의 경우 통상적으로 전파 경로와 전파 속도가 위협의 지표다. 최근 나타난 신형 감염형 바이러스는 더 많은 기능을 추가해 자체의 목적을 실현한다. 이와 관련, Win32.Crypt.p 바이러스의 경우 계정 절취 바이러스의 특징을 갖고 있다. 이 바이러스는 이용자의 스크린을 훔쳐보면서 이용자가 자판에 입력한 정보를 기록할 수 있을 뿐 아니라 이용자 정보를 바이러스 제작자에게 몰래 발송할 수 있다.

또한 일부 감염형 바이러스는 ‘백도어’ 기능을 포함하고 있다. 예컨대 ‘Virut’ 변종 바이러스의 경우 이용자 OS 정보와 시스템 운영 상황을 몰래 획득하는데 쓰이며 다운로드 실행 지정을 하는 응용프로그램 등을 갖고 있다.

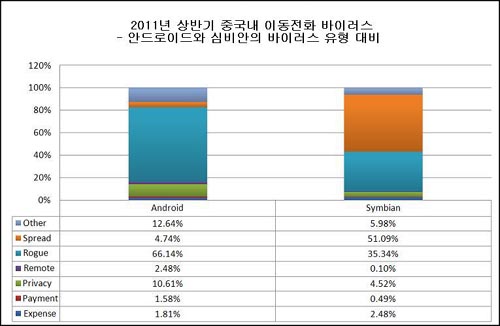

◇ 중국내 이동전화 바이러스 = 중국에서도 2010년 초부터 안드로이드 기반의 스마트폰이 빠르게 보급된 가운데 안드로이드를 겨냥한 바이러스도 덩달아 매우 빠르게 늘었다. 이에 따라 안드로이드 관련 바이러스는 단기간 내 전체 바이러스 수의 20%에 달하고 있다. 또한 안드로이드 시스템의 애플리케이션과 기존의 심비안(Symbian) 시스템이 다른 점 때문에 두 플랫폼 관련 이동전화 바이러스도 많이 달라지게 됐다.

루이싱이 발표한 보고에 따르면 안드로이드 관련 바이러스의 66.14%는 ‘맬 프로그램’(Rogue)이다. 이는 주로 다른 안드로이드 애플리케이션과의 결합을 통해 이용자의 컴퓨터에 침입하고 있다. 이어 개인정보 절취 바이러스는 전체의 10.61%를 차지했다.

심비안 바이러스의 경우, 주로 이용자의 개인정보를 절취하며 전파와 전지 소모를 통해 이용자 이동전화기에 영향을 끼친다.

특히 안드로이드 시스템의 경우 더 많이 개방돼 있고 애플리케이션도 안드로이드 OS에서 더 많은 기능을 실현할 수 있지만, 동시에 여러 종류의 바이러스가 만들어지고 있다. 이는 개인정보가 새어 나갈 수 있는 기회를 늘리고 있다.

루이싱이 7월 초 포착한 안드로이드 바이러스인 ‘안드로이드 킬러(?手)’의 경우, 안드로이드 2.0 버전에서 2.2 버전까지 3개 버전의 시스템에 영향을 끼쳤다. 이 바이러스는 ‘10086’(최대 이동통신업체인 중국이동통신의 고객 서비스 번호)에서 이동전화기에 발송하는 모든 단문 메시지, 이동전화기 기기 정보, 이동전화기 심(sim)카드 정보 등을 차단하며, 최종적으로 대량의 단문 메시지를 통해 이용자에게 많은 통화요금을 물게 하는 것으로 밝혀졌다.

[중국 베이징 / 온기홍 특파원 onkihong@yahoo.co.kr]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>