시스템·네트워크 영향 미치는 웜 바이러스 등 출현

피싱 사이트 2만 9,300여개...12만 명 공격 받아

[보안뉴스 온기홍=중국 베이징] 중국에서 11월 둘째주에 3만 개에 가까운 피싱 사이트들이 발견됐고, 누리꾼 12만 명이 피싱 사이트의 공격에 노출됐던 것으로 나타났다.

또한 같은 기간 중국에서는 컴퓨터 레지스트리를 수정하고 백그라운드에서 컴퓨터를 해커가 지정해 놓은 웹주소에 연결해 네트워크 자원을 대량 점용함으로써 시스템 운행 속도가 느려지게 하는 웜(worm) 바이러스 등이 출현했다.

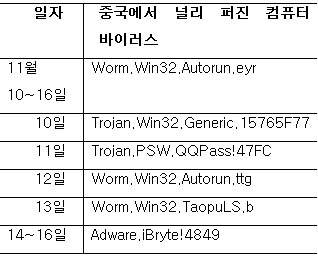

中 11월 둘째주 주요 컴퓨터 바이러스

중국 정보보안서비스 회사인 루이싱은 자체 ‘클라우드 보안’ 시스템을 써서 11월 10일부터 11월 16일까지 중국에서 활개를 친 주요 컴퓨터 바이러스들을 공개했다. 먼저 이 기간 누리꾼과 정보보안업계에서 주목을 받은 바이러스는 ‘Worm.Win32.Autorun.eyr’. 이 웜 바이러스는 활동 개시 후 자신을 시스템 파일 폴더 안에 복제하고, 숨김 속성으로 설정한다.

또 레지스트리를 수정해 컴퓨터가 시작하면 자동으로 활동 개시할 수 있게 하고, 백그라운드에서 컴퓨터를 해커가 정한 웹 주소에 연결해 네트워크 트래픽을 대량 점용한다. 컴퓨터가 이 바이러스에 감염되면, 시스템 운행 속도가 느려지고 네트워크 자원도 점용되며, 심할 경우 시스템이 마비까지 될 수 있다고 루이싱은 설명했다.

루이싱 쪽이 꼽은 일별 주요 바이러스를 살펴 보면, 먼저 지난 10일에는 ‘Trojan.Win32.Generic.15765F77’가 꼽혔다. 루이싱의 ‘클라우드 보안’ 시스템이 연인원 2만 5,340명으로부터 신고를 받은 이 바이러스는 활동을 시작한 다음 숙주 프로그램을 찾고 자신을 이 프로그램 안에 주입한다. 동시에 이 바이러스는 ‘%AllUsersProfile%\’ 디렉터리 아래 복제를 하고 이름을 ‘svchost.exe’으로 바꾼다.

또 ‘Trojan.Win32.Generic.15765F77’는 레지스트리 수정을 통해, 썬(SUN)사의 자바(Java) 업그레이드 프로그램으로 위장하고 컴퓨터 시작과 함께 자동 실행되도록 한다. 이어 백그라운드에서 컴퓨터를 해커가 지정한 서버에 연결해, 해당 컴퓨터의 정보를 전송하고 해커의 명령을 받는다. 컴퓨터가 이 바이러스에 감염되면 해커의 제어 아래 놓이며 사용자의 중요 정보들이 유출되고 인터넷뱅킹 계정과 비밀번호가 도난당할 위험을 맞게 된다.

지난 11일 중국에서 널리 퍼진 바이러스는 연인원 2만5,598명이 신고한 ‘Trojan.PSW.QQPass!47FC’ 였다. 이 바이러스는 중국 유명 온라인 채팅 툴 ‘QQ’와 관련한 ‘QQ슈아좐지(刷?机).EXE’란 이름으로 누리꾼들을 꾀어 다운로드해 클릭하게 한다.

이 바이러스는 로그인을 이유로 내세워 사용자를 속여 계정과 비밀번호를 입력하게 하고, 백그라운드에서 컴퓨터를 해커가 지정한 서버에 연결해 사용자 계정 정보를 발송한다. 컴퓨터가 이 바이러스에 감염된 뒤에는 사용자의 ‘QQ’ 계정이 도난당할 위험에 놓인다.

지난 12일 중국에서 활개를 친 바이러스로는 ‘Worm.Win32.Autorun.ttg’가 꼽혔다. 연인원 2만4,900명이 신고했다. 이 웜 바이러스는 보안프로그램으로 위장해 시스템 파일 폴더 안에 스스로 복제한다. 동시에 사용자의 기존 파일 폴더로 위장해, 모든 디스크 안에 복제를 진행한다. 복제된 파일 폴더는 숨김과 읽기 속성으로 설정된다.

이 바이러스는 또 레지스트리를 수정해 컴퓨터가 시작하면 스스로 활동을 개시할 수 있도록 하고, 백그라운드에서 컴퓨터를 해커가 정한 웹주소에 연결해 다른 악성 프로그램들을 내려 받는다. 컴퓨터가 이 바이러스에 감염될 경우, 컴퓨터 운행 속도가 느려지고 네트워크 자원도 대량 점용 당하며, 중요 정보 유출 및 인터넷뱅킹 계정·비밀번호 도난이 일어날 수 있다.

11월 13일 중국에서 가장 주목을 받은 바이러스는 연 2만4,942명이 신고한 ‘Worm.Win32.TaopuLS.b’ 였다. 이 웜바이러스는 윈도우 디렉터리 아래 ‘shellnew’ 파일 폴더를 만들고, 스스로 ‘bronstab.exe’로 복제한다. 동시에 레지스트리를 수정하고, 백그라운드에서 컴퓨터를 해커가 정한 웹주소에 연결해 해당 웹페이지의 트래픽을 늘리면서, 컴퓨터 자원과 네트워크 자원을 점용한다.

또한 ‘Worm.Win32.TaopuLS.b’ 컴퓨터 중 모든 PDF, XLS, PPT 유형의 파일을 숨기며, DOC 문서를 변조한다. 이 바이러스에 감염된 컴퓨터는 서로 연결된 USB 및 네트워크 중의 다른 컴퓨터들을 감염시키고, 해커가 지정한 웹주소로 대량의 스팸 데이터를 발송한다. 이에 따라 네트워크 장애와 컴퓨터 운행 속도가 느려지는 문제가 일어난다. 동시에 컴퓨터에 저장된 파일들도 잃어버릴 위험에 놓이게 되는 것으로 밝혀졌다.

주말이 포함된 14~16일 사흘 동안 중국에서 널리 번진 바이러스는 연인원 2만5,414명이 신고한 ‘Adware.iBryte!4849’. 한 주 전에도 중국에서 널리 퍼진 ‘Adware.iBryte!4849’는 구글 크롬(Google Chrome), 인터넷 익스플로러(Internet Explorer), 파이어폭스(FireFox) 같은 브라우저의 검색을 변조시키며, 백그라운드에서 컴퓨터를 해커가 지정해 놓은 웹주소에 연결해 트래픽을 늘린다. 또 컴퓨터에 강제적으로 악성 광고 팝업창을 띄운다. 이어 브라우저에 강제로 도구란을 설치하고, 브라우저 홈페이지를 변조시킨다.

|

|

| ▲ 11월 10~16일 중국내 주요 컴퓨터 바이러스(출처:중국 루이싱) |

中 11월 둘째 주 주요 피싱 사이트

루이싱은 자사 ‘클라우드 보안’ 시스템이 11월 10일부터 16일까지 중국에서 2만9,304개의 피싱 사이트를 탐지했다고 밝혔다. 한 주 전에 비해 3,800개 가량 늘었다. 또 중국 누리꾼 12만 명이 피싱 사이트들의 공격에 직면했던 것으로 나타났다.

특히 중국에서 유명하고 이용자가 많은 인터넷 쇼핑몰, 결제 사이트, 은행, TV 프로그램, 의약품 등을 사칭한 피싱 사이트들이 지속적으로 늘었다. 이들 피싱 사이트는 바이러스나 트로이목마를 내장하고 개인 정보와 인터넷뱅킹 계정·비밀번호 등을 훔치는 것으로 밝혀졌다.

중국 유명 온라인 쇼핑몰 타오바오를 사칭한 피싱 사이트 ‘http://fxwaxog.com/web/company.asp?lx=pc’, 가짜 온라인 쇼핑류 피싱 사이트 ‘http://wm-sales.ycglhn.com/’, 가짜 의약류 http://www.dieyifang.org 등이 대표적이었다.

루이싱의 ‘클라우드 보안’ 시스템 통계에 따르면, 지난 10일에는 연인원 1만6,693명의 누리꾼이 피싱 사이트 공격을 받았으며, 루이싱 쪽은 6,339개의 피싱 웹주소를 찾아냈다. 또 연 누리꾼 2만717명이 웹페이지에 숨은 트로이목마의 공격을 받았고, 루이싱은 1만1,089개의 트로이목마 삽입 웹주소를 탐지했다.

루이싱이 뽑은 10일 중국내 피싱 사이트 Top5는 △중국이동통신(차이나 모바일)을 사칭한 ‘http://yythemeyi.com’(허위 현금 교환 정보로 사용자를 꾀어 카드 번호와 비밀번호 정보 빼냄) △허위 온라인 구매(쇼핑)류 ‘www.ttdpg.com/dk’(허위 구매 정보로 사용자의 금전 편취) △허위 의약류 ‘www.zllg.cn’(허위 의약 정보로 사용자를 속여 송금 유도) △온라인게임을 사칭한 http://wg.sdpqin.com(사용자의 계좌번호와 비밀번호 정보 편취) △중국공상은행을 가장한 ‘www.aaabb168.pw’(사용자의 은행 카드 번호와 비밀번호 정보 훔침) 순이었다.

이어 지난 11일 루이싱이 탐지한 피싱 웹주소는 4,858개에 달했고, 연인원 1만7,771명의 누리꾼이 피싱 사이트의 공격을 받았다. 이날 누리꾼 연 2만4,382명이 웹페이지에 내장된 트로이목마의 위협을 받았고, 루이싱 쪽은 1만4,835개의 트로이목마 삽입 웹주소를 차단했다.

이날 피싱 사이트 Top 5는 △온라인 결제류 ‘http://fxwbim.com/b1.asp’(허위 환불 정보로 사용자를 속여 카드 번호와 비밀번호 정보 훔침) △가짜 온라인 구매류 ‘www.hk-py.com’ △허위 의약류 ‘www.mall.mn588.com/chula’ △중국판 TV 오락 프로그램 ‘아빠 어디가’를 사칭한 ‘www.hnbbrfv2.com’(가짜 당첨 정보로 사용자를 속여 송금 유도) △중국공상은행을 사칭한 ‘www.syupr.com’ 등이었다.

또한 지난 12일에는 중국 누리꾼 연 1만1,531명이 피싱 사이트에 노출됐고 루이싱은 3,778개의 피싱 웹주소를 탐지했다. 또 누리꾼 연 2만845명이 웹페이지에 숨은 트로이목마의 공격을 받았으며, 루이싱 쪽은 1만1,539개이 트로이목마 삽입 웹주소를 차단했다.

이날 피싱 사이트 Top5에는 △타오바오 내 당첨을 사칭한 ‘http://tb.oxtbo.com’ (가짜 당첨 정보로 사용자를 속여 송금 유도) △허위 구매류 ‘www.wocqu.com’ △허위 의약류 ‘www.sansejin.biz’ △TV 프로그램 ‘아빠 어디가’를 사칭한 ‘www.hnbbftv.com’ △중국공상은행을 사칭한 ‘www.6b507.gzrro.biz’ 등 차례로 지목됐다.

지난 13일 피싱 사이트의 공격을 받은 누리꾼은 연 1만6,099명이었으며, 루이싱은 5,025개의 피싱 웹주소를 탐지했다. 아울러 누리꾼 연 2만2,725명이 웹주소에 내장된 트로이목마의 공격을 받았으며, 루이싱은 트로이목마가 들어 있는 웹주소 1만1,679개를 차단했다.

루이싱 ‘클라우드 보안’ 시스템이 뽑은 13일 피싱 사이트 Top5는 △중국이동통신을 사칭한 ‘http://118.193.147.192’ △허위 구매류 ‘http://xb.hiclean.com.cn’ △허위 의약류 ‘www.lianbangkabu.cn/zllg’ △TV 프로그램 ‘아빠 어디가’를 사칭한 http://bbyvip6.com △가짜 중국공상은행류 ‘http://qq543.com’ 등 이었다.

주말이었던 14~16일 사흘 동안에는 연 4만1,192명이 피싱 사이트 때문에 피해를 입었고 루이싱이 찾아낸 피싱 웹주소는 1만1,889개였다. 또 연 6만3,817명의 누리꾼이 웹페이지에 숨은 트로이목마의 공격을 받았으며, 루이싱은 트로이목마가 들어 있는 웹주소 3만4,298개를 찾아 차단했다.

사흘 동안 크게 활개를 친 피싱 사이트 Top5는 △야후(Yahoo) 메일로 가장한 ‘http://fenwaymarketing.com/wp-includes/css/fg4’(사용자를 속여 계정과 비밀번호 정보 훔침) △허위 구매류 ‘http://ln.highbor.com.cn’ △허위 의약류 ‘http://vip.web786.cn/hgzl’ △TV 프로그램 ‘아빠 어디가’로 가장한 ‘www.hbbswtv.com’ △가짜 중국공상은행 ‘www.syltd.com.cn’ 순으로 나타났다.

[중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>