악의적 요금소모·과금·정보절취 피해 일으켜

[보안뉴스 온기홍=중국 베이징] 중국에서 지난해 정식 스마트폰 애플리케이션(앱)들의 이름과 아이콘과 비슷하게 모조한 ‘해적판’ 악성 프로그램들이 기승을 부린 것으로 나타났다. 이들 모조 스마트폰 앱은 악의적인 ‘요금 소모’ 유형이 많았고, 사용자에게 악성 과금, 정보 절취 피해도 끼쳤다. 중국 정보보안회사인 치후360는 자사 인터넷보안센터를 통해 조사한 결과를 바탕으로 2014년 분기별 악성 스마트폰 애플리케이션(앱)을 뽑아 최근 공개했다.

|

|

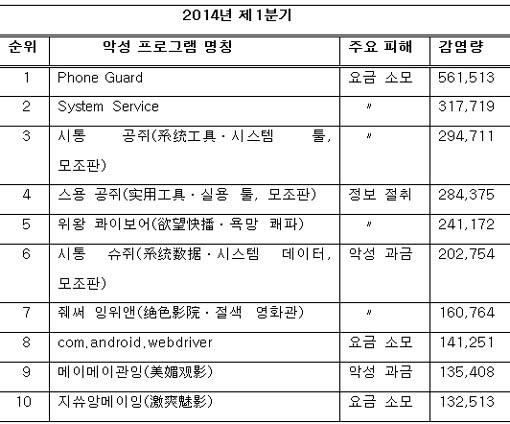

▲ 2014년 제1분기 중국에서 감염량이 많은 스마트폰 악성 앱 톱10

(출처: 중국 360인터넷보안센터) |

먼저 지난해 1분기 동안 가장 많은 이동전화기를 감염시킨 악성 스마트폰 앱 ‘Phone Guard’(56만1,513대)의 경우, 위험 행위 코드가 들어 있으며, 몰래 특정 주문 메시지를 보내 악의적으로 과금한다고 360인터넷보안센터는 밝혔다. 또 은행 메시지를 차단하고, 이동전화 사용자의 정보를 유출시킨다.

2위의 ‘System Service’는 시스템 프로그램으로 위장하며, 악성광고 삽입 SW와 패키징을 한다. 이 삽입 SW는 백그라운드에서 알림 없이 몰래 배포 SW를 스마트폰에 내려 받음으로써 데이터 사용량을 손실시킨다. 1분기에 스마트폰 29만4,711대를 감염시킨 ‘시통 공쥐’(시스템 툴·3위)는 ‘해적판’ 앱으로 악성광고 삽입 SW를 포함하고 있다. 이 광고 삽입 SW는 스마트폰 화면에서 익명으로 팝업 창을 띄우고 광고 발송을 강행함으로써 정상적인 이동전화 사용을 방해한다.

정보 절취류인 ‘스용 공쥐’(실용 툴·4위)’도 위조 앱으로, 사용자가 모르는 상황에서 이동전화 번호와 IMEI 번호 등 정보를 훔쳐 해커가 지정한 서버로 보내는 것으로 드러났다. 또 다른 정보 절취류인 ‘위왕 콰이보어’(욕망 쾌파·5위)는 백그라운드에서 네트워크에 연결해 다른 특정 앱들을 스마트폰에 내려 받는다. 동시에 이동전화 번호와 IMEI·IMSI, 기기 모델 번호 같은 하드웨어 정보를 해커가 지정한 서버로 보낸다. 사용자는 정보 유출과 요금 소모 피해를 입을 수 있다.

악성 과금류로 20만2,754대를 감염시킨 ‘시통 슈쥐’(시스템 데이터·6위)도 위조 앱인데, 몰래 출처 불명의 SW를 스마트폰에 설치하고, 해커가 지정한 서버에서 명령을 받아 특정 SW를 제거한다. 동시에 단말기 연락처 내 사람들에게 메시지를 발송하고 전화를 걸며, 사용자의 정보를 훔치고 악의적으로 백도어를 남겨 둔다. 이로써 사용자에게 대량의 요금 소모 피해를 끼친다. 역시 악성 과금류로 16만764대를 감염시킨 줴써 잉위앤’(7위)는 스마트폰 사용자를 꾀어 루트(Root) 권한을 얻으며, 악성 SW를 설치한다. 또 사용자를 속여 과금 서비스를 신청하게 한다.

요금 소모류의 ‘com.android.webdriver’(8위)는 시스템 프로그램으로 위장해 14만1,251명의 스마트폰을 감염시켰다. 이 악성 앱에는 위험 행위 코드가 존재하며, 과금 서비스를 주문하는 메시지를 발송하고, 사용자의 정보를 훔친다. 악성 과금류의 ‘메이메이 관잉’(9위·13만5,408대 감염)은 APN를 수정해 사전에 지정된 WAP 웹사이트의 구매 주문 서비스에 연결한다. 동시에 특정한 메시지(구매 확인 등) 정보를 차단해, 사용자에게 금전 손실을 입힌다.

10위의 ‘지슈앙메이잉’는 요금 소모류로 13만2,513대를 감염시켰다. 사용자가 모르는 가운데 자동으로 몰래 다른 프로그램을 스마트폰에 설치하는 등 요금 손실과 중요 정보의 유출 피해를 일으킨다.

|

|

|

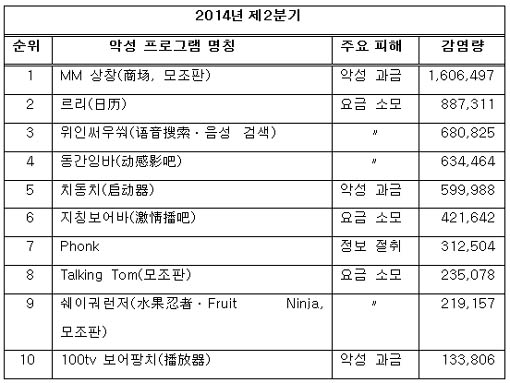

▲ 2014년 제2분기 중국에서 감염량이 많은 스마트폰 악성 앱 톱10 |

2분기 들어서는 ‘악성 앱 톱10’이 감염시킨 스마트폰 수량이 1분기보다 두 배 이상 많았다. 2분기에 감염량이 가장 많은 ‘MM 상장’은 악성 과금류로 감염량이 160만대를 넘었다. 인기 정품 앱으로 위장한 이 해적판 앱은 단말기에 보안 S/W가 설치됐는지 여부에 따라 악성 프로그램을 활성화할지를 결정한다고 센터는 밝혔다.

일단 단말기에 설치된 뒤에는 백그라운드에서 몰래 과금 정보를 발송한 다음, 회신되는 확인 메시지를 막는다. 또 연락처 내 사람들에게 메시지를 발송하고, 단말기 정보를 해커에게 보낸다. 이를 통해 사용자에게 민감한 정보 유출과 요금 소모 피해를 끼친다.

요금 소모류로 88만7,311대의 스마트폰을 감염시킨 ‘르리’(2위)는 시스템 S/W로 위장해, APN을 수정하고 몰래 메시지를 발송한다. 또 네트워크에 연결해 출처 불명의 S/W를 단말기에 내려 받고 몰래 설치 또는 삭제함으로써 악의적으로 요금을 소모시키는 것으로 드러났다.

역시 요금 소모류의 ‘위인 써우쒀’(음성 검색·3위)는 시스템 프로그램으로 위장해 68만825대를 감염시켰다. 상용 S/W로 위장한 이 악성 앱은 단말기에 악성 프로그램이 설치돼 있는지를 살펴보고 활동 여부를 결정한다. 단말기에 설치된 후에는 백그라운드에서 몰래 과금 정보를 발송하고, 회신되는 확인 메시지를 차단한다. 또 연락처내 사람들에게 단체 메시지를 발송하는 한편, 단말기 정보 등을 해커에게 보낸다.

요금 소모류의 ‘동간 잉바’(4위·63만4,464대 감염)은 위험 행위 코드가 존재하는 것으로 드러났으며, 요금 차감 정보를 자동 발송함으로써 요금 손실을 초래한다. 악성 과금류인 ‘치동치’(5위·59만9,988대 감염)은 시스템 프로그램으로 위장하는데, 코드를 악의적으로 변조하며, 위험 행위 코드가 존재하는 것으로 나타났다. 이 해적판 앱은 몰래 메시지를 보내 과금 서비스를 주문하고, 임의로 특정 S/W를 내려 받아 설치한다. 또 사용자의 민감한 정보를 유출시키고, 데이터 사용량 등 요금을 소모시킨다.

요금 소모류의 ‘지칭 보어바’(6위·42만1,642대 감염)의 경우, 사용자가 모르는 상황에서 메시지를 자동 발송하며, 메시지 수신을 감시하는 등 요금 손실과 정보 유출 피해를 일으킨다. 정보 절취류의 ‘Phonk’(7위·31만2,504대 감염)은 위험 행위 코드가 존재하는 것으로 드러났다. 사용자가 모르는 상황에서 메시지를 자동 발송하고, 메시지 수신을 감시한다.

이어 단말기 정보를 특정한 원격 서버에 보내는 등 요금 손실과 정보 유출을 일으킨다. 요금 소모류 ‘Talking Tom’(8위·23만5,078대 감염)은 위조 악성 앱으로 사용자를 꾀어 유료 서비스를 클릭하게 하고, 메시지 정보를 몰래 발송함으로써 악의적으로 요금을 소모시킨다. 해적판 온라인 게임 앱 ‘쉐이궈런저’(Fruit Ninja)는 21만9,157대(9위)를 감염시켰다. 악성 광고 삽입 S/W를 포함하고 있으며, 사용자 친구의 온라인 메신저 ‘QQ’ 계정과 ‘QQ 음악’내 기록, 연락처 정보, 브라우저 즐겨찾기 등 정보들에 접근해 빼낸다.

악성 과금류인 ‘100tv 보어팡치’(10위·13만3,806대 감염)의 경우, APN를 수정해 해커가 지정한 WAP 사이트의 유료 주문 서비스에 연결한다. 동시에 지정된 메시지 정보를 차단해, 사용자에게 경제적 손실을 끼치는 것으로 밝혀졌다.

|

|

| ▲ 2014년 제3분기 중국에서 감염량이 많은 스마트폰 악성 앱 톱10 |

3분기에는 ‘악성 앱 감염량’이 가파른 상승세를 보였다. 1위의 악성 앱이 감염시킨 수량은 1,000만개를 넘었다. 2~5위의 감염량도 각각 100만대를 크게 웃돌았다. 3분기에 1위(감염량 1,015만683대)를 차지한 ‘단지더우디쥬’는 텅쉰의 온라인게임 ‘QQ 단지터우디쥬’를 모조한 해적판으로 악성 S/W를 포함하고 있다. 사용자가 모르는 가운데 다른 배포 S/W들을 단말기에 내려 받아 데이터 사용량을 소모시키고 요금 손실을 야기한다. 4위에 오른 요금 소모류인 ‘단지 마쟝’(139만7,096대 감염)도 같은 피해를 끼친다.

시스템 파괴류의 ‘com.android.version’(2위·219만3,591대 감염)은 시스템 프로그램으로 위장해, 메시지 발송과 수신이 잘 안되게 한다. 요금 소모류 ‘환러투여우더우디쥬’(3위·191만9,299대 감염)의 경우, 초기 버전에는 악성 S/W가 존재하는 것으로 밝혀졌다. 사용자가 모르는 가운데 다른 S/W를 단말기에 내려 받아 데이터 사용량 소모와 요금 손실을 일으킨다. 새로운 버전에는 이 같은 문제를 바로 잡았다고 360인터넷보안센터는 설명했다.

요금 소모류 악성 앱인 ‘SysPhones’(5위, 102만대 감염)과 ‘iBingoSecurity’(6위, 86만대 감염)는 위험 행위 코드가 존재하며, 몰래 S/W를 스마트폰에 내려 받아 설치해, 데이터 사용량과 요금을 소모시킨다. 또 다른 요금 소모류 ‘google.system.input’(7위·71만대 감염)의 경우 시스템 S/W로 위장하며, 위험 행위 코드가 존재하고 몰래 S/W를 단말기에 내려 받아 설치한다. 또 사용자의 정보를 훔치는 등 정보 유출과 요금 소모 피해를 끼친다.

8위에 오른 ‘몐페이 가오칭 잉스’(무료 고선명 영화TV·64만대 감염)는 악성광고 삽입 SW를 포함하고 있다. 이 삽입 SW는 통지란에 광고 발송을 강행하며, 악의적으로 요금을 소모시킨다. 또한 41만여대를 감염시킨 요금 소모류 ‘Bubble X Slice’(9위)는 사용자가 모르는 가운데 메시지를 발송하는 등 악의적으로 요금을 소모시킨다.

요금 소모류 ‘WiFi야오스’(Keyㆍ39만대 감염)은 정식 앱 ‘WiFi 완능야오스를 모조한 앱으로, 악성 광고 삽입 SW를 포함하고 있다. 이 광고 삽입 SW는 단말기 화면에서 광고 발송을 강행함으로써 단말기의 정상적인 사용을 심하게 방해하는 것으로 드러났다.

|

|

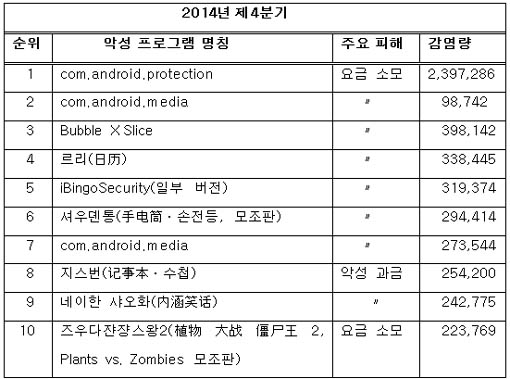

| ▲ 2014년 제4분기 중국에서 감염량이 많은 스마트폰 악성 앱 톱10 |

4분기에는 ‘악성 앱 톱10’에 감염된 스마트폰 수량이 하락세로 돌아섰다. 3분기에 견줘 큰 폭으로 떨어졌다. 4분기 중 239만7,286대를 감염시킨 ‘com.android.protection’(1위)는 요금 소모류로 시스템 프로그램으로 위장한다. 악성광고 삽입 SW를 포함하고 있으며, 단말기의 정상적인 사용을 방해한다. 요금 소모류인 ‘com.android.media’(2위·49만 감염)도 같은 피해를 초래한다.

이어 39만8,142대를 감염시킨 ‘Bubble X Slice’(3위)는 사용자가 모르는 가운데 메시지를 자동 발송함으로써 악의적으로 요금을 소모시킨다. 요금 소모류인 ‘르리’(4위)는 33만대를 감염시켰다. 이 악성 앱은 상용 SW로 위장하며 단말기 바탕화면에 바로가기를 만들고, 통지란에 광고를 내보낸다. 이를 클릭하면 다른 출처 불명의 SW가 설치되는 등 악의적으로 요금을 손실시킨다고 센터는 밝혔다.

역시 요금 소모류인 ‘iBingoSecurity’(5위, 일부 버전)은 31만9,374대를 감염시켰다. 위험 행위 코드가 존재하며, 몰래 SW를 단말기에 내려 받아 설치함으로써 요금을 소모시킨다. 4분기에 29만여 대를 감염시킨 해적판 앱 ‘셔우뎬통’(손전등·6위)은 악성 광고 삽입 SW를 포함하고 있다. 이 삽입 SW는 통지란에 광고 발송을 강행한다. 이를 클릭할 경우, 알림 없이 단말기에 앱이 다운로드 되는 등 요금 소모 피해를 끼친다고 센터는 설명했다. 상용 SW로 위장한 ‘지스번’(수첩, 8위·25만대 감염)도 ‘셔우뎬통’과 같은 악성 행위를 하며, 바탕화면에 바로가기를 만든다.

7위에 오른 ‘com.android.media’(27만대 감염)은 위험 행위 코드가 존재하며, 몰래 S/W를 단말기에 내려 받아 설치한다. 이어 SW와 무관한 바로가기를 만들어 데이터 사용량 등 요금을 소모시킨다. 요금 소모류인 ‘네이한 샤오화’(9위, 24만대 감염)의 경우 스마트폰 하드웨어와 백신 프로그램 설치 정보를 해커에게 전송한다. 또 확인 메시지를 차단하거나 회답을 보낸다고 센터는 밝혔다.

인기 온라인 게임 ‘Plants vs. Zombies’의 이름과 아이콘을 모조한 ‘즈우 다쟌 쟝스왕 2’(10위, 22만대 감염)은 사용자가 모르는 가운데 메시지를 자동 발송함으로써 요금 손실을 일으키고 정보를 유출시킨다. 360인터넷보안센터는 “이 같은 ‘시스템 SW 위장’은 악성 앱들의 상용적인 전파 수법”이라고 강조했다. 지난해 분기별 악성 앱 톱10에 든 ‘System Service’, ‘르리’, ‘com.android.version’, ‘google.system.input’ 등이 대표적이다. 주요 악성 앱들은 보안S/W의 탐지·퇴치를 피하기 위해 고의로 정상적인 시스템 SW와 같은 이름을 내걸었다.

센터는 “중국에서 유행하는 인기 스마트폰 앱과 비슷하게 모조하는 방식은 지난해 악성 앱 전파의 뚜렷한 특징이었다”면서 “기존의 악성 앱은 대부분 인기 앱의 이름과 아이콘을 직접 모조했다”고 밝혔다. 하지만 이런 수법이 보안SW에 쉽게 탐지됨에 따라, 악성 앱들은 ‘비슷하게 모조하는’ 전략을 갈수록 많이 써가고 있다고 센터는 밝혔다. 센터는 “모조된 악성 앱의 이름과 아이콘은 정식 프로그램과 조금 차이가 있는데, 이 같은 방식은 ‘현혹성’이 크다”고 지적했다.

[중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>