악성코드 와이어러커·바이러스 애플 큰도둑·현금사기 기승

[보안뉴스 온기홍=중국 베이징] 중국의 정보보안 솔루션 제공·서비스업체인 치후360과 텐센트, 루이싱 등은 최근 자국에서 지난해 사회적 파장과 피해 규모가 컸던 주요 이동전화 보안 사건들을 발표했다. 주요 이동전화 보안 사건을 간추렸다.

中 비공식 애플 앱 스토어 ‘마이야디’, 악성코드 ‘와이어러커’ 퍼뜨려

미국 실리콘밸리에 있는 보안솔루션 업체인 팔로알토네트웍스(Palo Alto Networks)는 지난해 11월 초 ‘와이어러커(WireLurker)’로 불린 신형 악성코드를 발견했다. 악성코드 ‘와이어러커’는 중국에서 ‘마이야디’라고 불리는 애플 기기 운영체제(모바일 iOS, 컴퓨터 MAC OS X) 애플리케이션(앱) 스토어에서 처음 유포되기 시작한 것으로 밝혀졌다.

|

|

|

▲ 중국 텐센트의 모바일보안랩이 자체 이동전화 보안SW를 써서 애플 아이폰에서

‘와이어러커(WireLurker)’로 불린 신형 악성 코드를 발견한 화면. |

와이어러커는 애플 모바일·컴퓨터 운영체제 사용자들을 공격 대상으로 삼았다. 악성코드 ‘와이어러커’는 ‘탈옥’하지 않은 애플 iOS와 맥 기기를 감염시킨 첫 사례로 알려졌다. 사용자들이 ‘마이야디’에서 앱을 내려 받으면, 와이어러커가 자동으로 설치됐다. 와이어러커는 애플 기기 내 연락처와 iMessage 정보를 훔치고, 아이폰(iPhone)을 원격 제어하면서 다른 앱을 설치했다.

중국에서 35만여 애플 iOS 기기가 와이어러커에 감염된 것으로 파악됐다. 와이어러커는 ‘마이야디’ 애플 앱 스토어를 통해 400종이 넘는 맥 SW를 감염시켰다고 텐센트의 모바일보안랩은 밝혔다. 감염된 SW 467종의 전체 다운로드 횟수는 연 35만6,104회를 넘었다. 영향을 받은 애플 기기 사용자 수는 10만 여명에 달했다고 텅쉰 쪽은 덧붙였다.

애플 쪽은 지난해 11월 중국에서 자사 모바일기기·컴퓨터 운영체제 사용자들을 겨냥한 와이어러커를 발견해 차단 조치했다. 애플사는 마이야디 앱 스토어는 자사가 승인ㆍ관리 하는 곳이 아니라고 밝혔다.

‘애플 큰도둑’ 바이러스, 애플 아이폰 ‘탈옥’ 기기의 정보 훔쳐

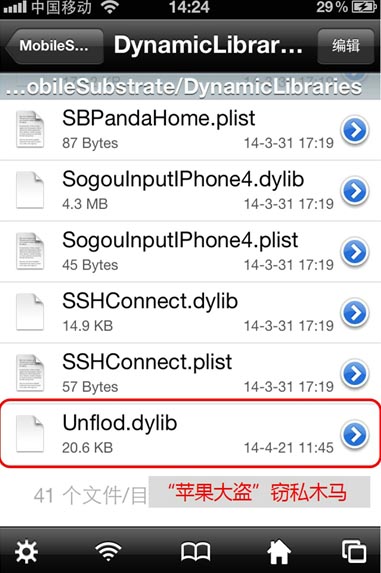

중국에서 지난해 하반기 ‘애플 대도’이란 별칭이 붙은 이동전화 바이러스 ‘i.privacy.unflod.’는 애플 아이폰의 ‘탈옥’ 기기들 사이에 크게 번졌다. 텐센트의 모바일보안랩은 ‘애플 큰도둑’ 바이러스가 아이폰 바탕화면이나 잠금 화면을 수정하는 S/W(Intelliscreen X,elite 7 wallpaper 등)에 패키징되어 들어 갔다고 밝혔다.

이 바이러스는 암호 해독 관련 ‘탈옥’ SW를 제공하는 일부 소스 공유 웹사이트에 올려졌고, 사용자들은 이를 공짜로 내려 받아 아이폰에 설치했다. 최근 iPhone5S와 iPad Air를 제외한 다른 모든 애플 기기가 이 바이러스에 감염될 수 있다고 중국 정보보안 전문가들은 지적했다.

이 프로그램의 경로는 /Library/MobileSubstrate/DynamicLibraries/Unflod.dylib. 이 바이러스는 SSL 프로토콜에서 애플 아이디와 비밀번호를 획득한 뒤, 이를 23.88.10.4와 23.228.204.55 등 해커 서버의 7878 포트로 보낸다고 텅쉰 쪽은 설명했다.

|

|

|

▲ 중국내 애플 ‘탈옥’ 아이폰(iPhone)에서 사용자와 단말기내 정보를

훔치는 ‘애플 대도’란 바이러스가 탐지된 화면. |

이 바이러스는 PC와 모바일 기기를 넘나들면서 사용자의 애플 계정과 비밀번호를 훔칠 수 있다. 해커는 이들 계정과 연결된 신용카드를 몰래 쓸 수 있다. 게다가 애플 계정, iMessages, iCloud와 긴밀히 연결돼 있으며, 사용자 정보와 사진·영상 등 개인 정보들을 유출시킨 것으로 드러났다.

‘이동전화 적립포인트의 현금 교환’ 사칭 사기 기승

“이동전화 적립 포인트를 현금으로 바꿔 줍니다.” 중국에서 지난해 많은 이동전화 이용자들은 이동통신서비스업체 중국이동통신(차이나 모바일)의 적립포인트를 현금으로 교환해 준다는 내용의 메시지를 받았다.

이 이동전화 메시지에는 현금 교환 웹주소 링크도 들어 있었다. 중국 매체의 보도에 따르면, 톈진시에 사는 한 시민은 8만 위안을 사기 당하기도 했다. 중국 360인터넷보안센터는 “이는 불법세력이 ‘가짜 기지국’을 통해 발송하는 메시지로서, 이동전화 이용자를 속여 중요한 정보를 입력하게 한 뒤 은행 카드를 도용하려는 데 목적이 있다”고 설명했다.

이에 대해 중국이동통신 고객서비스부서는 이동전화 ‘적립포인트를 통화비와 선물로 교환할 수는 있지만, 현금으로는 바꿀 수 없다고 밝혔다. 중국이동통신을 사칭한 가짜 ‘10086(중국이동통신 대표 번호) 적립포인트의 현금 교환’은 지난해 여러 사기극을 나았다.

피싱 사이트 외에 이동전화 메시지 안에 ‘손안의 (이동전화) 영업점’이란 명의로 이동전화 사용자를 속여 트로이목마를 단말기에 내려 받게 하는 것도 주요 수법 중 하나였다. 이동전화 이용자가 일단 이를 클릭해 내려 받으면, ‘적립포인트 도둑’으로 불린 트로이목마가 스마트폰 안에 설치된다.

이 ‘적립포인트 도둑’ 트로이목마는 정상적 SW로 위장해 ‘모바일(이동) 영업점’이란 이름의 앱을 내려 받는다. 이어 이동전화 이용자가 설비관리기를 활성화하라는 안내에 따라 실행하면, 이 앱을 정상적으로 제거할 수 없게 된다고 360인터넷보안센터는 설명했다.

위장 ‘모바일 영업점’ 앱은 자신의 아이콘을 숨긴 채 백그라운드에서 메시지를 몰래 발송해 트로이목마 제작자에게 해당 SW가 활성화됐음을 알린다. 또한, 백그라운드에서 단말기 안의 새로운 메시지를 차단하고, 트로이목마 제작자에게 모든 메시지를 전달한다. 이동전화 이용자는 이런 메시지를 전혀 볼 수 없다.

이 ‘적립포인트 도둑’은 트로이목마 제작자의 메시지 명령을 받고, 단말기를 통해 이동통신 서비스 주문 메시지를 발송하는 등 감염 스마트폰의 메시지를 통제하게 된다.

한편, 베이징 차오양구(조양구) 검찰은 지난해 양 모를 통신사기 혐의로 붙잡았다. 19세의 양 모는 ‘적립포인트를 상품으로 교환해준다’는 이동전화 메시지를 ‘가짜 기지국’을 통해 중국이동통신의 대표 전화번호 ‘10086’으로 위장해서 대량 발송한 것으로 밝혀졌다. 이어 그는 허위 웹사이트를 만들고 사용자들을 속여 바이러스가 들어 있는 스마트폰 앱을 내려 받도록 했다.

또한 중국 내 일부 사기 세력들은 훔친 은행 카드 번호와 비밀번호를 써서 인터넷뱅킹에 로그인 한 다음 자금이체를 하고 돈을 인출해 썼다. 사용자의 스마트폰에 설치된 ‘적립포인트 함정’으로 불린 가짜 모바일 앱은 스마트폰에서 수신한 결제 인증번호를 사용자가 못 보게 자동 차단하는 동시에 전달함으로써, 사용자의 은행카드를 몰래 썼다.

|

|

|

▲ 중국 스마트폰에서 ‘중국이동통신 모바일 영업점’을 사칭해 ‘적립포인트를 현금

으로 바꿔 준다’는 내용의 사기성 문구가 떠있는 화면. |

중국 정보보안 전문가들은 “이는 첨단 기술을 써서 통신 사기를 벌인 전형적인 사건”이라며 “가짜 기지국을 통해 사기 메시지, 피싱 사이트, 바이러스를 발송해 범죄를 저질렀다”고 지적했다. 전문가들은 또 “이 ‘적립포인트 함정’ 사건은 통신 사기와 이동전화 바이러스를 결합한 이중적인 위험이며, 이 바이러스의 출현은 금전 사기와 바이러스가 결합하는 범죄의 새로운 동향”이라고 덧붙였다.

악성 광고 배포 바이러스, 유명 모바일 앱에 광고 띄워

텐센트의 모바일보안랩은 지난해 5월 이동전화 보안프로그램을 써서 고위험급 악성 광고 배포 바이러스 ‘a.rogue.amsfd.’를 찾아냈다고 밝혔다. 비얜롄 유령으로 불린 이 바이러스는 백그라운드에서 악성 행위를 개시했다. 특정 시간에 UC, 360모바일브라우저, PPS, 유쿠(Youku) 등 많은 모바일 앱 화면에 팝업 광고를 내보냈다. 또 특정한 유명 앱들을 감시하고, 스마트폰 사용자가 열고 있는 유명 앱의 화면에 악성 팝업 광고를 띄웠다. 이어 스마트폰 데이터 사용량도 소모시키는 등 유명 앱 제작사의 이익과 사용자 체험을 해쳤다고 정보보안 업체들은 지적했다.

텐센트의 모바일보안랩은 “바이러스 ‘비얜롄 유령’은 유명 스마트폰 앱을 공격해 앱 화면에 광고를 내보내고 모바일기기 사용자의 체험을 방해하면서 불법 이익을 챙겼다”며 “이 때문에 이 바이러스는 모바일 인터넷 분야에서 공적이 됐다”고 강조했다.

[중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>