불필요한 프로그램 업데이트 모듈 이용해 파밍 악성코드 유포 포착

[보안뉴스 김경애] 최근 불필요한 프로그램(PUP)의 업데이트 모듈을 이용해 파밍 악성코드를 유포한 정황이 포착돼 이용자들의 주의가 요구된다.

안랩에 따르면 파밍 악성코드는 파일을 실행하거나 프로그램을 설치하는 등의 행위는 하지 않고, 사이트에 접속만 해도 악성코드를 감염시키는 ‘드라이브-바이 다운로드(Drive-by-download) 방식’으로 유포되고 있다고 밝혔다.

|

|

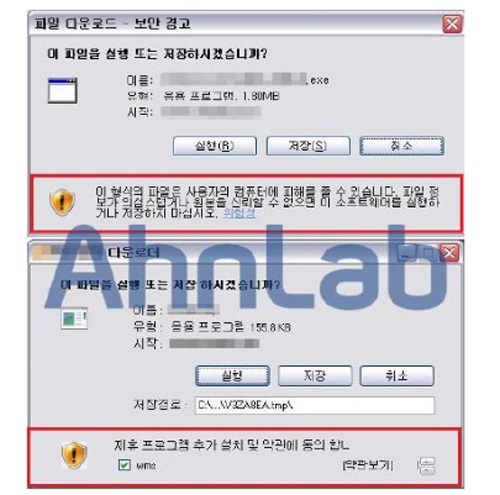

| ▲ [그림 1] 정상 다운로드 창(상), 다운로드 창으로 위조된 설치 화면(하) |

불필요한 프로그램은 인터넷을 통해 다운로드 받은 프로그램을 설치할 때 함께 설치된다. [그림 1]과 같이 인터넷 익스플로러 다운로드 창으로 위장한 프로그램 설치 화면 하단에는 ‘제휴 프로그램 설치 안내 문구’와 ‘설치 여부를 확인하는 체크 상자’가 표기되어 있다. 이러한 설치 여부 확인을 무심코 넘어갈 경우 사용자도 모르는 사이 시스템에는 불필요한 프로그램이 설치된다.

설치된 불필요한 프로그램은 [그림 1]과 같이 업데이트를 위해 주기적으로 통신하며, 새로운 파일을 다운로드하고 실행한다.

|

|

|

▲ [그림 2] 업데이트 서버 패킷 정보 |

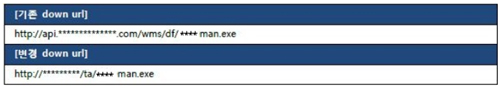

악성코드 제작자는 파일을 다운로드할 때 사용하는 주소 부분인 ‘down url’을 악성코드를 업로드해둔 주소로 바꿔치기하는 수법으로 파밍 악성코드를 유포했다.

|

|

| ▲ [표 1] 변경된 ‘down url’ |

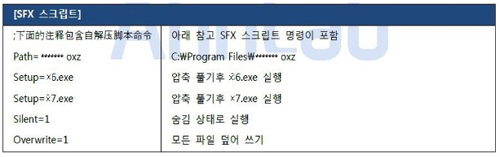

이렇게 다운로드된 파일은 [그림 3]과 같이 자동 압축 해제(self-extracting, SFX) 파일 형식이다.

|

|

|

▲ [그림 3] 파일 ****man.exe |

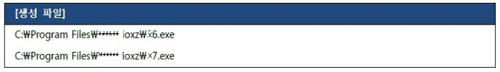

압축파일 내부에 있는 파일 ‘*6.exe’, ‘*7.exe’는 파밍 악성코드이며, ‘*7.exe’는 정상으로 다운로드했을 경우 생성되는 PUP 파일이다.

|

|

|

▲ [그림 4] 파일 *6.exe, *7.exe |

압축 파일 ‘****man.exe’를 실행하면 압축 파일에 저장된 SFX 스크립트에 의해 내부 파일이 자동으로 생성 및 실행된다.

|

|

| ▲[표 2] SFX 스크립트 |

파밍 악성코드 ‘36.exe’가 실행되면 정상 파일 ‘C:\Windows\System32\attrib.exe’에 악성코드를 삽입한다. 이후 파일 ‘attrib.exe’는 레지스트리에 [표 3]과 같은 값을 생성한다.

|

|

| ▲ [표 3] 레지스트리 정보 |

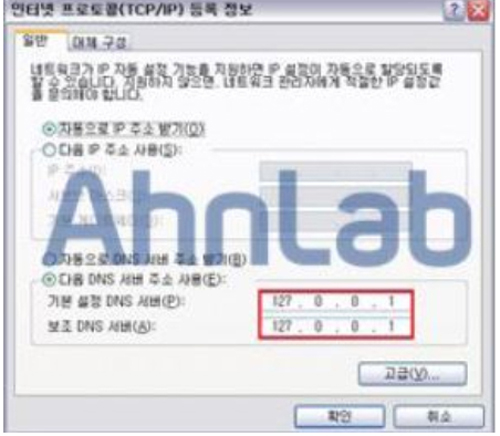

이후 사이트 ‘*****.qq.com’에 접속하여, C&C서버주소를 가져오며, 시스템에 저장된 공인인증서를 C&C서버에 업로드한다. 또한 시스템의 DNS 서버 주소를 변조해 사용자의 파밍사이트 접속을 유도한다.

|

|

| ▲ [그림 5] 변조된 DNS 서버 주소 |

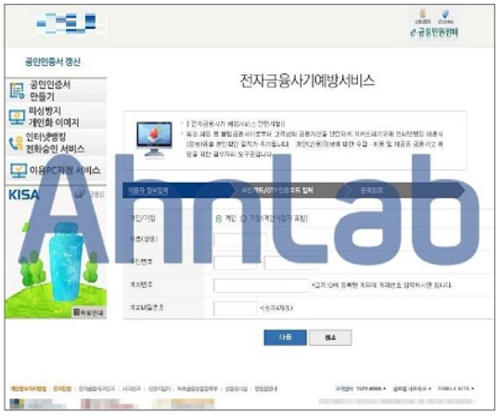

인터넷 익스플로러를 실행하면 금융감독원 사칭 팝업창을 확인할 수 있다. 팝업창에 있는 금융사이트를 클릭하면 [그림 6]과 같이 사용자의 개인정보 및 금융정보를 입력하는 페이지로 연결된다.

|

|

| ▲ [그림 6] 개인정보 및 금융정보 탈취 페이지 |

이와 관련 안랩 측은 “불필요한 프로그램의 주목적은 광고를 통한 금전 이득”이라며 “이를 위해 프로그램 제작자는 광고를 노출하기 위해 사람들이 자주 사용하는 프로그램 설치 파일로 위장해 인터넷에 유포한다”고 밝혔다.

특히, PUP는 주목적이 프로그램 배포이므로 프로그램이 제작된 이후에는 관리가 어렵고, 이렇게 탄생한 PUP는 다수의 사용자에게 배포되는데 보안 관리가 허술해악성코드 제작자는 이런 취약점을 이용해 이전부터 악성코드를 유포해왔다는 게 안랩의 설명이다.

이처럼 파밍 공격은 점점 더 교묘하게 진화하고 있다. 따라서 파밍 공격 피해을 예방하려면 보안 업데이트를 설치해야 드라이브 바이 다운로드 공격을 막을 수 있으며, 불필요한 프로그램 설치는 지양해야 한다. 또한 백신 제품의 엔진을 최신으로 유지하는 사용자의 올바른 습관이 중요하다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>