| 푸들이 휩쓸고 지나간 지 1년, 생각보다 빠른 해결 | 2015.10.15 |

오리지널 푸들 취약점, 건당 35일 소요로 78% 해결

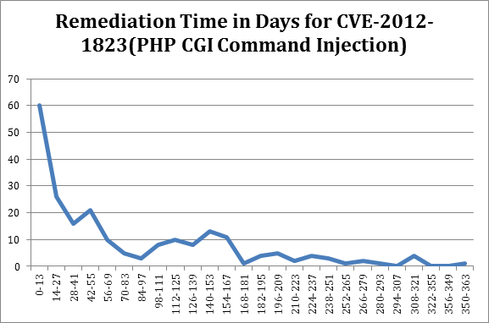

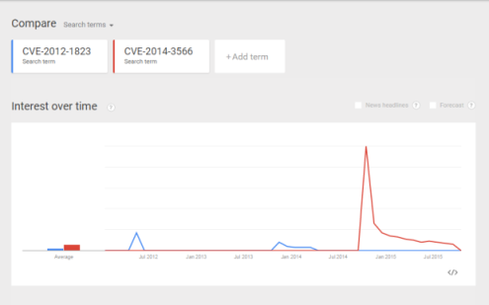

취약점에 붙은 이름, 해결 시간 단축하는 요소인듯  ▲ 벌써 1년이라니... 또한 ‘푸들 취약점’도 여러 종류가 추가로 발견되고 있는 실정이다. 보안 담당자들이 제일 잘 알 법한 건 CVE-2014-3566이라고 이름 붙여진 최초의 푸들 취약점, CVE-2014-8730라고도 불리는 ‘푸들 TLS’ 혹은 ‘좀비 푸들’이다. 푸들이 완전히 없어졌느냐, 하면 그렇지 않다는 게 정답이다. 일단 둘의 현재 상황을 간략히 짚어보자. 1) CVE-2014-3566은 여태까지 발견된 게 전부 13610건이고 현재까지 위험한 채로 남아있는 건 2983건으로 알려져 있다. 78%가 해결된 것이고, 한 건을 수정하는 데 걸리는 평균 시간은 34일 16시간으로 집계되었다. 2) 그에 반해 CVE-2014-8730은 총 1887건 발견되었고 553건이 해결되었다. 해결 비율이 70%로 CVE-2014-3566보다 소폭 낮으며 건당 수정 평균 시간은 67일 7시간으로 월등히 높다. 그런데 다른 취약점 및 사건사고에 비교해보면 70~78%의 해결 비율과 평균 해결 시간은 굉장히 양호한 편에 속한다. 이를 좀더 명확히 하기 위해 CVE-2012-1823이라는, 대중에게 널리 알려지지 않았지만 푸들만큼 심각했던 취약점과 비교해보자. 여러 데이터값을 나열할 수도 있겠지만 이런 경우 그래프를 그려보는 게 한 눈에 이해하기 좋으므로 그렇게 하기로 한다. Y-축엔 해결된 취약점 건수를, X-축엔 해결에 걸린 시간을 나타냈다. .jpg) ▲ 시간에 따른 푸들 공격의 해결 추이  ▲ 시간에 따른 CVE-2012-1823의 해결 추이 또 한 가지 더하고 싶은 건, PHP 버그를 해결하는 데 걸리는 시간은 106일이다. 푸들의 35일에 비하면 현저히 높은 일수다. 푸들의 해결이 이렇게 신속했던 건 어떤 이유에서였을까? 개인적으로 다음 몇 가지 사항이 주요 요인인 것 같다. 1) 영향을 받는 애플리케이션의 수가 많다 2) 경영진이 잘 알고 있는 문제였다 3) 헤드라인이 시끄럽게 떠들어댔다 4) 자연히 전문 업체들도 신경을 많이 썼다 이 모든 걸 하나로 정리하자면 ‘푸들’ 취약점에는 이름이 붙여졌다는 것이라고 나는 생각한다. 비교를 위해 위 그래프에 등장한 CVE-2012-1823를 보라. 죄수번호 같은 저 CVE 번호 외에는 이름이 없다. 경영진을 포함한 일반인들조차 언급하기도 편하고 이해하기도 더 용이할 수밖에 없다. 최근 들어 보안업계들이 ‘이름’의 중요성을 깨달은 것인지 이렇게 취약점들에 이름을 따로 붙이는 경우가 늘어나는 추세이다. 아래는 구글 트렌드(Google Trends)로 분석한 것으로 2012년 1월부터 2015년 11월까지 대중이 CVE들에 대한 관심 정도를 나타낸다. 빨간색이 푸들인데, 관심이 급증한 걸 한눈에 볼 수 있다.  물론 이름이라는 요인 하나 가지고 취약점에 대한 대중들의 관심급증을 해석하는 것에 동의하지 않을 수 있다. 맞다 손 치더라도 이를 일반화시키려면 보다 많은 샘플이 필요하다. 하지만 쉘쇼크(Shellshock)도 그렇고 하트블리드(Heartbleed)도 그렇고 이름을 가진 취약점들이 비교적 빨리 해결됐다는 걸 보면 ‘취약점도 이름값 한다’는 게 과장만은 아닌 듯 하다. 글 : 롭 테일(Rob Tale)  Copyrighted 2015. UBM-Tech. 117153:0515BC [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|