| 中 10월 넷째주 PC바이러스·피싱사이트 톱5 | 2015.10.28 |

‘개인 정보·인터넷사이트 비밀번호 등 해커에 전송’ 새 바이러스 활개

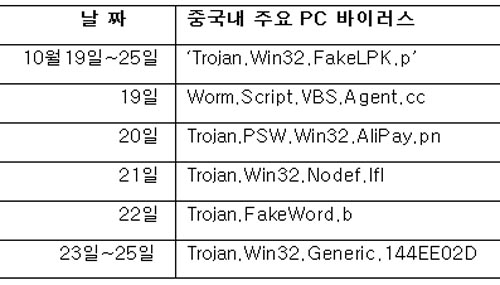

피싱 사이트, 1만4,900여개 탐지돼...中 누리꾼 9만명 공격 받아 [보안뉴스 온기홍=중국 베이징] 중국에서 10월 넷째주(10월 19일~25일) 백그라운드에서 PC를 해커가 지정한 웹주소에 연결시키고 사용자의 개인정보와 인터넷 사이트 비밀번호 등을 몰래 수집해 해커에게 보내는 새 바이러스가 활개를 친 것으로 드러났다. 지난 한 주 중국 보안업체가 찾아낸 피싱 사이트는 약 1만4,900개에 달했으며, 중국 내 누리꾼 9만 명이 피싱 사이트의 공격을 받은 것으로 나타났다. 中 10월 19일~25일 주요 PC 바이러스 중국 정보보안회사인 루이싱정보기술은 지난 19일~25일 한주 동안 보안업계와 누리꾼의 주목을 받은 대표적인 PC 바이러스는 ‘Trojan.Win32.FakeLPK.p’이라고 26일 밝혔다. 이 ‘Trojan.Win32.FakeLPK.p’는 백그라운드에서 PC를 해커가 지정한 웹주소에 연결시키고, 자신을 숨기며, 가짜 시스템 파일을 투입한다. 이어 사용자 정보를 몰래 수집해 해커가 지정한 서버에 올린다. 이로 인해 사용자의 인터넷 사이트 계정과 비밀번호가 도난당하고 중요한 정보들이 유출될 수 있다. 이 회사는 ‘Trojan.Win32.FakeLPK.p’의 경계 등급에 대해 별 다섯 개 중 네 개를 매겼다.  ▲ 10월 19일~25일 중국내 주요 PC 바이러스 (출처:중국 루이싱정보기술) 날짜별로 지난주 중국에서 PC 사용자들에게 피해를 입힌 대표적인 바이러스를 보면, 먼저 지난 19일에는 ‘Worm.Script.VBS.Agent.cc’가 꼽혔다. 루이싱의 보안 시스템은 연인원 2만3,636명으로부터 신고를 받았다. 이 웜(worm) 바이러스는 하드디스크를 검사하고, 여러 디렉터리 아래 자신을 복제한다. 또 컴퓨터 시작과 함께 자동으로 활동 개시하도록 설정한다. 이어 사용자가 txt, chm, reg 를 열 때 먼저 바이러스 파일을 작동시킨다. PC를 해커가 지정한 웹주소에 연결시키고 더 많은 악성 프로그램들을 내려 받는다. 지난 20일 중국에서 널리 퍼진 대표적인 바이러스는 ‘Trojan.PSW.Win32.AliPay.pn’ 였다. 연 2만3,350명이 신고한 이 바이러스는 PC 내 온라인 구매(쇼핑) S/W의 보안 실행 프로그램과 마이크로소프트(MS) 업데이트 실행 프로그램을 찾아내어 중지시킨다. 또 좀비 프로그램을 만들고 악성파일을 실행시키며, 금전결제 주문서를 변조한다. 감염 PC는 사용자가 모르는 상황에서 이동전화 충전카드를 구매하며, 신용카드 번호와 비밀번호를 해커가 지정한 서버에 보낸다. 이어 21일에는 ‘Trojan.Win32.Nodef.lfl┖가 중국에서 활개를 쳤다. 연 2만3,202명이 신고한 이 바이러스는 파일 폴더 아이콘으로 위장해 사용자를 꾀어 클릭하게 만든다. 또 시스템 파일 폴더 아래 자신을 복제하고, 레지스트리를 수정해 컴퓨터 시작과 함께 자동으로 활동을 개시한다. 사용자의 중요한 정보와 인터넷 사이트 계정·비밀번호를 수집해 해커가 지정한 웹주소로 보낸다. 22일 중국에서 번진 대표적인 바이러스는 ‘Trojan.FakeWord.b’ 였다. 연 2만3065명이 신고했다. 이 바이러스는 워드(Word) 파일로 위장해 사용자를 속이며, 레지스트리를 고쳐 컴퓨터 시작과 함께 자동으로 활동을 시작한다. 동시에 ‘Schedule’ 란 이름의 서비스를 개시하고, 스카이프(Skype) 계정·비밀번호 절취 S/W를 몰래 투입한다. 이 바이러스는 일단 유관 정보들을 빼낸 다음, 사용자의 스카이프 계정과 비밀번호를 해커가 지정한 웹주소로 보낸다. 주말이 포함된 23일~25일 사흘 동안에는 ‘Trojan.Win32.Generic.144EE02D’가 널리 퍼졌다. 연 2만4,606명이 신고한 이 바이러스는 중국 내에서 유명한 동영상 플레이어 S/W 중의 ‘dll’ 파일을 악성 ‘dll’로 바꾸고 보안 S/W의 탐지·퇴치를 피한다. 이 바이러스는 프로그램 설치 때 악성 ‘dll’을 추가한 뒤, PC를 해커가 지정한 서버에 연결시킨다. 이어 백도어(backdoor) 바이러스를 PC에 내려 받아 실행시키고, 해커의 명령에 대기한다. 동시에 레지스트리를 수정해 컴퓨터 시작과 함께 자동으로 활동을 개시한다. 또한 PC 내 데이터를 해커가 지정한 웹주소로 보낸다. 이로 인해 중요한 정보들이 유출되는 등 큰 문제들이 발생한다. 中 10월 19일~25일 피싱 사이트 발생 동향 루이싱은 지난 한 주 동안 보안 시스템을 써서 중국 내에서 1만4,882개의 피싱 사이트를 찾아냈다고 밝혔다. 한 주 전에 비해 5,180여개 늘었다. 또한 피싱 사이트의 공격을 받은 중국 누리꾼은 9만 명으로, 한 주 전보다 4만 명 급증했다. 날짜별로 피싱 사이트의 공격을 겪은 중국 누리꾼 수를 보면, 지난 19일에는 연인원 1만8,177명, 20일 1만5,953명, 21일 1만5,229명, 22일 1만7,052명, 주말이 든 23일~25일에는 연 3만5,426명에 달했다. 루이싱이 찾아낸 피싱 웹주소는 19일 3,736개, 20일 3,494개, 21일 3,018개, 22일 3,126개, 23일~25일 7,872개였다. 지난 주에는 애플(Apple)을 가장한 www.itunes.tophackfree.com/, 중국건설은행을 사칭한 http://58.64.152.133/index.asp 따위의 피싱 사이트들이 누리꾼의 인터넷 뱅킹 계정·비밀번호를 비롯한 중요한 정보들을 훔쳤다. 날짜 별로 중국에서 기승을 부린 피싱 사이트 ‘톱5’를 보면, 19일에는 △페이스북(Facebook)을 가장한 http://100-grocery.com/loginfb/ (사용자를 속이고 계정과 비밀번호 정보 훔침) △온라인 게임으로 위장한 http://006cf.com/ (허위 S/W 정보로 사용자를 속이고 계정과 비밀번호 빼냄) △온라인 구매(쇼핑)으로 위장한 www.gh002.com/ (허위 구매 정보로 사용자의 금전 편취) △중국건설은행을 사칭한 http://103.27.109.47/index.asp (사용자를 속이고 카드 번호와 비밀번호 훔침) △글로벌 유명 온라인 금전 결제 사이트인 페이팔(Paypal)로 위장한 http://glitchez.com/ppal/ (사용자의 계정과 비밀번호 편취) 순으로 지목됐다. 이어 20일에는 △가짜 페이스북류 https://cala-rikthejshen.rhcloud.com/ △온라인 게임으로 위장한 www.sqzzg.com/ △허위 온라인 구매류 http://abcdefg1.jjzl.com.cn/tmall2/5s.php △중국건설은행을 사칭한 http://wap.cbsxy.com/index.asp △구글(Google)로 가장한 http://terbish.com/sharedfile/googledocs/ (사용자를 속이고 계정과 비밀번호 훔침) 등 차례였다. 지난 21일 중국에서 활개를 친 피싱 사이트 톱5는 △애플을 가장한 http://comforters-it.com/cse/a0/it/ (사용자를 속이고 계정과 비밀번호 훔침) △온라인 게임을 가장한 www.cfyeyu.com/ △가짜 온라인 구매류 www.ywmfgyp.com.cn/ △중국건설은행을 사칭한 http://103.27.109.47/index.asp △구글로 위장한 www.terrazasdelareina.cl/logs/BIG/2013gdocs/ 순이었다. 22일에는 △가짜 애플류 http://verify-apple-account.com/ △온라인 게임으로 가장한 www.wg006.com/ △온라인 구매로 위장한 http://cclxjm.cn/ △중국건설은행을 사칭한 http://59.188.69.72/index.asp △페이스북을 가장한 http://fbvideohose25.ga/cmy/ 등 차례로 피싱 사이트 톱5에 들었다. 주말이 들었던 23일~25일 기승을 부린 피싱 사이트 톱5는 △애플을 가장한 www.lipopen.fr/images/.apple/ △온라인 게임으로 위장한 http://wg9669.com/ △온라인 구매로 위장한 http://tgogos.com/ △중국건설은행을 사칭한 http://58.64.183.118/index.asp △페이스북을 가장한 http://facebookteste.comunidades.net/ 순이었다. 이밖에 루이싱의 보안 시스템이 찾아낸 트로이목마 삽입 웹주소는 지난 19일 3,449개, 20일 3,046개, 21일 2,429개, 22일 3,033개, 23일~25일 사흘 동안 9,514개였다. 웹페이지에 숨은 트로이목마의 공격을 받은 중국 누리꾼은 19일 연인원 9,548명, 20일 9,686명, 21일 8,306명, 22일 8,687명, 23일~25일 2만4,900명이었다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|