| [中 3분기 정보보안 보고 ⑤] 무료 와이파이 보안위협 커져 | 2015.11.15 |

와이파이 보안위험 유형 “ARP 중간자 공격·피싱·DNS 가로채기”

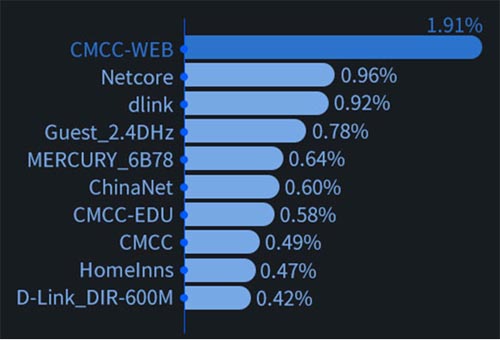

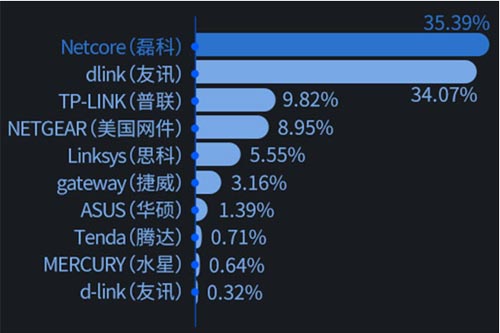

해커가 공공장소에서 위장하는 WiFi 핫스팟, CMCC-WEB, Netcore 순 해커가 위장하는 라우터 브랜드, Netcore·dlink·TP-LINK·NETGEAR 등 [보안뉴스 온기홍=중국 베이징] 중국 텐센트(Tencent)의 모바일보안랩은 중국 내 자사 이동전화 보안 SW 사용자들을 대상으로 조사한 결과, 제3분기 동안 사용자들이 매일 연 2억회 넘게 와이파이(WiFi)에 접속했으며, 이 가운데 0.35%에 달하는 사용자들이 연결한 와이파이는 보안이 취약해 위험한 것으로 나타났다고 최근 밝혔다. 모바일보안랩은 “중국에서 모바일 인터넷의 급속 발전과 스마트 기기의 지속적인 확산에 따라 각 대도시에서 와이파이 보급율이 높아지고 와이파이 사용률이 한층 더 올랐다”며 “이와 동시에 와이파이의 위험 상황은 무시할 수 없을 정도가 됐다”며 이 같이 밝혔다. ‘보안 위험 와이파이’의 주요 유형을 보면, △주소 결정 프로토콜(ARP) 중간자 공격(사기 편취) △허위 와이파이로 피싱 △DNS 가로채기 등이었다. 이 중 ‘ARP 중간자 공격’은 위험 와이파이 유형 가운데 61.35%의 비중을 차지해 주류인 것으로 드러났다. 이어 ‘DNS 가로채기’는 23.63%의 점유율을 보였고, ‘허위 피싱’ WiFi는 15.02%를 차지했다. 앞서 모바일보안랩은 지난 7월 중순 발표한 자체 조사 결과 보고를 통해, 해커들의 3대 ‘살상성 무기’로 △ARP 사기 편취(49%) △허위 와이파이를 통한 피싱(27%) △DNS 가로채기(24%)를 꼽았다. 해커의 주요 공격 대상은 사용자의 온라인 결제 및 SNS의 계정∙비밀번호와 개인정보로 나타났다. ‘WiFi 만능 열쇠’ 스마트폰 앱, 바이러스 감염돼...악의적 과금 피해 중국 내 많은 스마트폰 사용자들이 와이파이 인터넷 접속 툴을 통해 공짜로 네트워크에 연결하고 있는 가운데, 이 때 생각지도 않게 ‘피싱 WiFi’에 걸려들고 개인정보 유출과 자금 도난 따위의 피해를 입고 있다. 동시에 공짜 네트워크 연결 툴은 이동전화 바이러스에 감염될 수 있고, 사용자 몰래 악의적 과금 관련 메시지를 발송해 사용자에게 전화요금 추가 피해를 끼치고 있다. 대표적인 사례로 최근 텐센트의 모바일보안랩은 자체 이동전화 보안 SW를 써서 ‘WiFi 만능 열쇠’란 이름의 유명 스마트폰 앱으로 위장한 이동전화 바이러스를 탐지했다고 밝혔다. 이 바이러스는 백그라운드에서 사용자 모르게 메시지를 발송해 유료 이동전화 부가서비스를 주문·구매한다. 이로써 사용자가 알지 못하는 상황에서 과금이 진행된다.  ▲ 중국 내 스마트폰에서 ‘WiFi 만능 열쇠’란 이름의 스마트폰 앱으로 위장한 트로이목마형 바이러스가 이동전화 보안 S/W에 의해 탐지된 화면. 이 바이러스의 3대 특징을 보면, 먼저 위장성이 매우 강하다. 이 바이러스는 ‘와이파이 만능 열쇠’ 앱의 APK 설치 패키지 안에 2차 패키징된다. 사용자가 이를 스마트폰에 내려 받아 설치한 뒤 생성된 아이콘은 정품 ‘와이파이 만능 열쇠’ 앱과 완전히 일치한다. 이 때문에 사용자로서는 이 바이러스를 발견하는 게 매우 어렵다. 두 번째 특징으로 사용자 모르게 이동전화 (부가)서비스를 주문·구매한다. 백그라운드에서 몰래 메시지를 발송하는 방식으로 이동전화 서비스를 구매함으로써 악의적으로 이동전화 요금이 빠져 나가게 한다. 나아가 서비스 주문∙구매 메시지를 삭제하고 영수증 메시지도 가림으로써 사용자가 알지 못하는 사이에 과금이 이뤄지게 한다. 세 번째 특징으로 감염 피해자가 많다. 모바일보안랩이 이동전화 보안 SW를 써서 조사한 결과, 이 바이러스는 올해 들어 최근까지 중국에서 수십 만 명에게 감염 피해를 입혔다. 피해자 수가 지속적으로 늘고 있는 추세다. 모바일보안랩은 “스마트폰 사용자들은 앱을 내려 받을 때 보안 검사 기능을 갖춘 온라인 마켓을 이용해야 한다”며 “이동전화기 정보·소스 사이트에서 앱을 내려 받는 것은 매우 위험한데, 이들 앱은 어떠한 보안 검사도 거치지 않았기 때문”이라고 강조했다. 中 해커 “사람과 사무실 밀집지역에 가짜 WiFi 설치해 중요 정보 훔쳐” 모바일보안랩이 지난 7월 조사해 내놓은 공공장소 별 와이파이의 ‘위험 지수’를 보면, 별 다섯 개 가운데 호텔이 5개를 받아 위험 지수가 가장 높았다. 호텔에 투숙하는 남성 스마트폰 사용자가 이 바이러스의 가장 주된 공격 대상인 셈이다. 호텔 투숙객이 스마트폰에서 공짜 와이파이를 쓰기 위해 ‘와이파이 만능 열쇠’란 이름의 유명 앱에 연결할 경우, 이 앱으로 위장한 바이러스가 스마트폰에 깔린다. 이어 사용자의 인터넷 뱅킹 계정∙비밀번호를 훔친 뒤 돈을 빼가는 것으로 드러났다. 이어 음식점이 ‘위험 지수’에서 별 4개, PC방과 휴식 장소는 각각 3개, (대형)상점은 2개를 받았다. 병원은 별 1개를 받아 위험 지수가 가장 낮았다.  ▲ 중국 내 해커들이 공공 장소에서 가장 많이 쓰는 위장 대상의 와이파이 핫스팟 순위(출처: 중국 텐센트 모바일보안랩) 모바일보안랩은 “중국 스마트폰 사용자들이 도시 곳곳에서 와이파이를 검색해 연결하고 있는데, 해커들은 사람들이 밀집한 공공장소에 가짜 와이파이를 설치해 놓고 스마트폰 사용자들이 걸려 들기를 기다린다”고 설명했다. 중국 공공장소의 와이파이에 연결하는 남성의 비율은 71.42%로 여성보다 압도적으로 많았다. 中 해커가 공공장소에서 많이 위장하는 WiFi 핫스팟, CMCC-WEB·Netcore·dlink 등 중국 내 해커들이 공공장소에서 스마트폰 사용자들을 겨냥해 가장 많이 위장하는 와이파이 핫스팟을 순위를 보면, 중국 최대 유무선통신서비스 업체인 중국이동통신(China Mobile)의 영문 명칭을 딴 ‘CMCC-WEB’가 전체의 1.91%를 차지해 1위에 올랐다. CMCC-WEB의 비율은 다른 와이파이 핫스팟들 보다 2배 이상 높았다. 이어 △Netcore(0.96%) △dlink(0.92%) △Guest_2.4DHz(0.78%) △MERCURY_6B78(0.64%) △ChinaNet(0.60%) △CMCC-EDU(0.58%) △CMCC(0.49%) △HomeInns(0.47%) △D-Link_DIR-600M(0.42%) 순으로 2위~10위를 차지했다. 특히 중국 유무선 통신서비스업체들이 제공하는 와이파이 ID는 해커들이 가장 많이 위장하는 대상인 것으로 드러났다. 또한 모바일보안랩의 조사 결과, 전체 위험 와이파이 ID 중 통신서비스류 위험 와이파이는 6%를 차지했다. 이 중 중국이동통신(China Mobile Communications Corporation)의 ‘CMCC’이 4.41%를 차지했고, 중국공용컴퓨터인터넷망의 ChinaNet는 1.56%, 중국련통의 ‘ChinaUnicom’는 0.46%의 비중을 보였다. 이와 함께 해커들은 피싱류 와이파이에서 비밀번호를 설정하지 않음으로써, 일반 사용자들을 끌어 들인다. 모바일보안랩의 조사 결과, 중국 내 와이파이 연결 과정에서 비밀번호 입력이 필요 없는 와이파이는 전체의 22.6%에 달했다. 中 해커가 많이 위장하는 라우터 브랜드 대상, Netcore·dlink·TP-LINK·NETGEAR 등 유명 라우터(공유기) 브랜드들로 위장하는 것도 해커들이 누리꾼을 속이는 주요 수법이다. 모바일보안랩이 중국 내 해커들이 가장 많이 사용하는 위장 대상의 라우터 브랜드의 순위를 조사한 결과에 따르면, Netcore가 전체의 35.39%, dlink는 34.07%를 차지하면서 나란히 1위, 2위를 차지했다. 중국에서 유명한 이들 라우터 브랜드의 점유율 합계는 70%에 가까웠다. 해커들의 위장 대상인 라우터 브랜드 10개 중 7개는 이들 두 개인 셈이다. 이어 △TP-LINK가 9.82% △NETGEAR 8.95% △Linksys 5.55% △gateway 3.16% △ASUS 1.39% △Tenda 0.71% △MERCURY 0.64% △d-link 0.32% 등 차례로 10위 안에 들었다.  ▲ 중국 내 해커들이 가장 많이 쓰는 위장 대상의 라우터 브랜드 순위(출처:중국 텐센트 모바일보안랩) 중국 도시에 많이 들어서 있는 유명 커피전문점 스타벅스의 와이파이에 연결하는 사람들도 해커들의 주요 공격 대상이다. 실제로 스타벅스 커피점에서 단말기에 뜨는 무료 와이파이 아이디는 △starbuks △Starbuck △CMCC-Starbuck △free-Srarbuck △link-Starbuck 등 여러 개다. 중국 내 일부 해커는 언론을 통해 “사람들은 ‘Starbuks’란 아이디의 무료 와이파이에 연결할 때 이것이 해당 스타벅스 커피점 쪽에서 제공하는 진짜 와이파이 아이디인지 확정할 수 없다”고 밝혔다. 사용자들이 무료 와이파이를 이용하고 있는 시간 동안 충분히 정보를 빼낼 수 있다는 게 이들 해커의 설명이다. 해커들은 “사람들이 밀집하는 공공장소에 가짜 와이파이를 설치하는 데 들어가는 설비로는 컴퓨터 1대, 무선 네트워크 한 세트, 네트워크 패키지 분석 SW 1개이고, 무선 핫스팟 AP를 설치하면 된다”고 밝혔다. 모바일 기기 사용자들이 일단 가짜 와이파이에 접속하게 되면, 해커들은 사용자들을 피싱 사이트로 끌어 들인 뒤, SNS 계정·비밀번호, 스마트폰 안의 파일·개인정보·사진 등을 빼낸다. 또 모바일 구매(쇼핑), 뱅킹, 결제 관련 계정·비밀번호, 온라인 주식 계좌 내 자금 등도 훔쳐가는 것으로 드러났다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|