| 中 11월 둘째주 PC바이러스·피싱사이트 톱5 | 2015.11.19 |

“파일 폴더 아이콘 위장, 정보·웹사이트 비밀번호 절취” 새 바이러스 활개

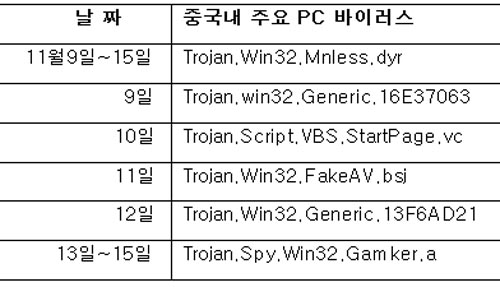

보안업체, 피싱 사이트 1만2,000여개 탐지...누리꾼 8만명 피해 [보안뉴스 온기홍=중국 베이징] 중국에서 지난 한주(11월 9일~15일) 파일 폴더 아이콘으로 위장하고 백그라운드에서 컴퓨터를 해커가 지정한 웹주소에 연결시켜 악성 프로그램들을 내려 받은 뒤 중요한 정보들과 인터넷 사이트 계정∙비밀번호를 훔치는 새로운 트로이목마형 바이러스가 활개를 친 것으로 나타났다. 지난 한주 중국에서 정보보안업체가 탐지한 피싱 사이트는 1만2,000여 개였으며, 중국 누리꾼 8만 명이 피싱 사이트의 공격을 받았다. 中 11월 9일~15일 주요 PC 바이러스 중국 정보보안회사인 루이싱정보기술은 지난 한주 동안 보안업계와 누리꾼의 주목을 받은 대표적인 PC 바이러스는 ‘Trojan.Win32.Mnless.dyr’였다고 16일 밝혔다. 이 바이러스는 파일 폴더 아이콘으로 위장해 컴퓨터 사용자를 속이고 레지스트리를 수정해 컴퓨터 시작과 함께 자동으로 활동을 개시한다.  ▲ 11월 9일~15일 중국내 주요 PC 바이러스 (출처:중국 루이싱정보기술) 또 시스템 디렉터리에 자신을 복제하고 시스템 파일로 위장한다. 이어 레지스트리와 CMD를 쓰지 못하게 하며, 파일 확장명을 숨기고 툴 란 안의 파일 폴더 선택항을 숨긴다. 게다가 백그라운드에서 PC를 해커가 지정한 웹주소에 연결시켜 다른 악성 프로그램들을 내려 받는다. 이 때문에 컴퓨터 사용자는 중요한 정보 유출과 인터넷 사이트 계정∙비밀번호 도난, PC내 다량의 바이러스 침입 등의 위험에 놓이게 된다. 이 회사는 ‘Trojan.Win32.Mnless.dyr’에 대한 경계 등급으로 별 다섯 개 중 네 개를 매겼다. 날짜별로 중국에서 PC 사용자들에게 피해를 입힌 대표적인 바이러스를 살펴보면, 9일에는 ‘Trojan.win32.Generic.16E37063’가 꼽혔다. 루이싱의 보안 시스템이 연인원 2만5,838명으로부터 신고를 받은 이 바이러스는 활동 시작 뒤 인터넷 익스플로러(IE) 디렉터리 아래 자신을 복제하고 이름을 ‘taskmgr.exe’로 바꾼다. 시스템 파일로 위장한 다음 원래 파일을 자동 삭제한다. 레지스트리를 통해 ‘taskmgr.exe’ 파일이 컴퓨터 시작과 함께 자동으로 활동 개시하게 설정한다. 또 백그라운드에서 컴퓨터를 해커가 지정한 웹주소에 연결시켜 악성 파일들을 내려 받는다. 이 악성 파일은 시스템의 보안취약점을 악용해 컴퓨터 안의 중요한 정보를 훔쳐 해커가 지정한 서버로 보낸다. 이어 10일 중국에서 활개를 친 대표적인 바이러스는 ‘Trojan.Script.VBS.StartPage.vc’가 꼽혔다. 연 2만2,704명이 신고한 이 바이러스는 시스템 파일을 이용해 바이러스 스크립트를 추가하며 컴퓨터 바탕화면에 있는 모든 바로가기를 변조한다. 이어 사용자가 정상과 유사한 아이콘을 클릭하게 한 뒤 바이러스를 실행하고 해커가 지정한 악성 웹주소를 방문하게 한다. 이 바이러스가 바탕화면의 바로가기를 변조했기 때문에 사용자는 자신도 모르는 사이에 악성 웹사이트를 찾게 된다. 이 때문에 PC 속도는 느려지고 네트워크 속도는 떨어지며, 악성 웹사이트 방문 후엔 컴퓨터에 많은 계정∙비밀번호 절취류 트로이목마들이 깔린다. 11일 중국에서 널리 퍼진 대표적인 바이러스는 ‘Trojan.Win32.FakeAV.bsj’. 이 바이러스는 유명한 온라인게임 플러그인을 통해 퍼져 나간다. 해외 유명 바이러스 퇴치 S/W를 위조한 뒤, PC의 바이러스 감염 여부와 상관없이 바이러스가 발견됐다고 거짓으로 보고해 PC 사용자에게 회원가입을 한 후에만 바이러스를 퇴치할 수 있게 한다. 이로써 사용자를 속이고 유료로 회원 가입을 하게 만든다. 연인원 2만9,542명이 신고했다. 12일에는 ‘Trojan.Win32.Generic.13F6AD21’가 중국에서 활개를 쳤으며, 연 2만5,494명이 신고했다. 이 바이러스는 ‘dll’을 C 디스크 루트 디렉터리 아래 투입하고, Svchost.exe 실행 프로그램을 통제한다. 동시에 유명 백신 S/W를 찾아낸 다음 중지시킨다. 또한 컴퓨터를 해커가 지정한 웹주소에 연결시킨다. 이 때문에 컴퓨터는 해커의 전면적인 감시 제어 아래 놓이게 되고 사용자의 중요한 정보와 인터넷 뱅킹 계좌 내 예금, PC내 중요 파일 등이 도난 당할 위험에 처하게 된다. 주말이 든 13일~15일 사흘 동안 중국에서 크게 번진 대표적인 바이러스는 ‘Trojan.Spy.Win32.Gamker.a’. 이 바이러스는 컴퓨터 안의 백신 S/W를 찾아 내어 중지시킨다. 또 컴퓨터 안의 브라우저를 전용해 해커가 지정한 웹주소에서 다른 바이러스를 내려 받는다. 동시에 인터넷 뱅킹과 관련 있는 키워드를 모니터링하고, 감염 PC의 실행 프로그램을 감시한다. 또 키보드 감시 제어 기능을 열고, 사용자의 계정과 비밀번호 등 정보를 기록한다. 이어 이를 평문 형식으로 저장해 해커 쪽으로 보낸다. 연인원 6만3,149명이 신고했다. 中 11월 9일~15일 피싱 사이트 발생 동향 루이싱은 지난 한 주 동안 보안 시스템을 써서 중국 내에서 1만2,030개의 피싱 사이트를 탐지했다고 밝혔다. 한 주 전보다 2,700개 가량 줄었다. 같은 기간 피싱 사이트의 공격을 받은 중국 누리꾼은 한 주 전과 비슷한 8만 명에 달했다. 날짜 별로 피싱 사이트의 공격을 겪은 중국 누리꾼 수를 보면, 지난 9일에는 연인원 9,007명, 10일 9,141명, 11일 9,037명, 12일 1만1,225명, 주말이 든 13일~15일 사이에는 연 2만6,413명에 달했다. 루이싱이 찾아낸 피싱 웹주소는 9일 2,260개, 10일 2,328개, 11일 2,021개, 12일 2,380개, 13일~15일 5,461개였다. 지난 주 중국에서는 페이팔(Palpay)로 위장한 www.phebus-voyages.co.ma/~verysign/, 텐센트(Tencent)를 사칭한 www.dnf227.com/, 온라인 구매(쇼핑)을 가장한 http://zlytb.cn/ 등이 누리꾼의 인터넷 뱅킹 계정∙비밀번호와 개인 정보들을 훔쳤다. 날짜 별로 중국에서 기승을 부린 피싱 사이트 ‘톱5’를 보면, 9일에는 △야후(Yahoo) 전자우편함으로 위장한 http://renovarengenharia.com.br/admin/kcfinder/gen/ym (사용자를 속이고 전자우편함 계정과 비밀번호 빼냄) △의약을 가장한 http://qb.zimilan.org/ (허위 구매 정보로 사용자를 속이고 송금 유도) △온라인 구매(쇼핑)으로 위장한 http://iphoneliang.com/5s.htm (허위 구매 정보로 사용자의 금전 편취) △중국건설은행을 사칭한 www.ccbamg.com/index.asp (사용자를 속이고 카드 번호와 비밀번호 훔침) △페이팔 사이트로 위장한 http://plugins.jhonathan.com.br/websc-login.php (사용자를 속이고 전자우편함 계정과 비밀번호 훔침) 순으로 꼽혔다. 이어 10일 피싱 사이트 톱5는 △구글(Google) 전자우편함으로 가장한 www.blueball.be/plugins/user/ed/HOEDROP/ (사용자를 속이고 전자우편함 계정과 비밀번호 빼냄) △텐센트 사이트로 위장한 www.cfcf.cc/ (허위 S/W 정보로 사용자의 계정과 비밀번호 편취) △허위 온라인 구매류 http://ss1.yishu-boli.com/ △중국건설은행을 사칭한 www.ccbamh.com/index.asp △페이스북(Facebook)으로 위장한 http://onlyfacebook.yolasite.com/ (사용자를 속이고 전자우편함 계정과 비밀번호 빼냄) 등 차례였다. 지난 11일에는 △페이스북(Facebook)으로 위장한 www.fbsniffing.com/Facebook.htm △허위 온라인 구매류 www.sjdm.net/ △텐센트를 가장한 www.dnf666.com/ △중국건설은행을 사칭한 http://104.223.72.204/index.asp △구글 전자우편함으로 위장한 http://clearpointcenter.com/business-investment/index.htm 순으로 톱5 안에 들었다. 12일 대표적인 피싱 사이트들은 △구글 전자우편함을 가장한 http://broadwaychange.cz/images/banners/dl.dropbox/ △허위 온라인 구매류 http://s1.jjzl.com.cn △허위 의약류 www.meirentanggw.com/ △중국건설은행을 사칭한 http://58.64.181.52/index.asp △페이팔 사이트로 위장한 www.paypalcz.cz/integrace-do-webu 이었다. 주말이 포함된 13일~15일에는 △구글 전자우편함을 가장한 http://hotworldnews.ru/GoogleDrive/document/ △텐센트로 위장한 www.3456cf.com/ △중국이동통신(China Mobile)을 가장한 http://10086iyo.com/ (허위 이동전화 요금 충전 정보로 사용자를 속이고 카드 번호와 비밀번호 빼냄) △중국건설은행을 사칭한 http://wap.cabhx.com/index.asp △페이스북을 가장한 http://yeuemnhieulam.com/viaclonebangtoken3/ads5/ 등 차례로 톱5에 지목됐다. 한편 루이싱의 보안 시스템이 찾아낸 트로이목마 삽입 웹주소는 지난 9일 2,281개, 10일 3,854개, 11일 4,611개, 12일 2,847개, 주말이 낀 13일~15일 사흘 동안 7,567개였다. 웹페이지에 숨은 트로이목마의 공격을 받은 중국 누리꾼은 9일에 연인원 7,551명, 10일엔 1만2,176명, 11일 1만1,957명, 12일 1만43명, 13일~15일에 연 2만4,621명이었다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|