| 위협정보 공유한다는 C-TAS, 얼마나 알고 있나요? | 2015.12.09 |

100개 회원사들과 정보 공유·제공하는 C-TAS 서비스가 도대체 뭐길래?

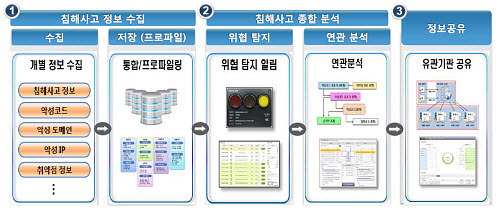

정보공유 활성화 위해선 제공 정보 불균형 해소 등 넘어야 할 산 많아 [보안뉴스 민세아] 해킹 및 정보유출 사고가 급증하면서 전 세계적으로 위협정보 공유가 최대 이슈가 되고 있다. 해외에서도 포티넷, 팔로알토, 시만텍, 인텔 등 여러 글로벌 보안기업이 모여 CTA(Cyber Threat Alliance)라는 사이버 위협 얼라이언스를 결성한 바 있다. 국내에서도 한국인터넷진흥원(KISA)이 C-TAS(Cyber Threats Analysis System)를 바탕으로 지난해 8월부터 위협정보 서비스를 운영하고 있다.  C-TAS 시스템은 지난 2013년 3.20 및 6.25 사태 이후 정보보호 종사자들이 위협 정보를 좀 더 신속하게 공유하고자 시작된 서비스다. 그러나 제반 문제 등으로 정보 공유의 활성화가 아직은 미흡하다는 지적도 나온다. 이렇듯 C-TAS가 활성화되지 못하고 있는 이유를 살펴보고, 대안을 모색하기 위해서는 먼저 C-TAS가 어떻게 운영되고 있는지 알아볼 필요가 있다. KISA에서는 C-TAS 회원사 모집을 위해 메일 등으로 홍보활동을 하면서 가입 홈페이지를 안내하고 있다. 기업이 가입 홈페이지를 통해 C-TAS 회원 가입을 신청하면, KISA에서는 신청 기업이 어느 정도 정보 공유가 가능한지 등을 심사하고, 심사 결과에 따라 가입 승인을 하는 절차를 거친다. C-TAS 서비스 정보는 회원사에게 모두 무료로 제공되는 대신 회원사들은 ‘정보 공유’라는 신념을 지켜야 한다. 공정하게 정보가 교류되지 않으면 체계가 무너질 수 있기 때문이다. 만약 정보를 제공하지 않고 받기만 하는 회원사는 회원 가입을 취소당할 수 있다. C-TAS는 11월 말 기준으로 100개사가 가입되어 있다. C-TAS를 통한 위협정보 공유는 크게 두 가지 방법으로 진행된다. 먼저 C-TAS 위협 정보 공유 홈페이지를 통해 위협정보를 공유하는 방법이다. 이용자가 필요시 접속해 정보를 조회하고 다운로드 하는 것이 가능하다. 주로 쓰이는 방법은 오픈 API를 통해 자동으로 정보를 주고받을 수 있도록 하는 방법이다. KISA에서 제공하는 오픈 API를 사용하면 C-TAS 시스템이 제공하는 위협 정보에 대한 실시간 자동 공유가 가능하다. 현재 KISA에서는 이 방법을 확대한다는 방침이다. C-TAS는 KISA 인터넷침해대응센터(KISC) 자체 시스템 및 외부기관으로부터 침해사고 정보를 수집한다. 수집 정보는 악성코드, C&C, 악성코드 경유지 및 유포지, 침해사고 정보 등이다. 이들은 수집 에이전트, 웹사이트, 오픈 API 등을 통해 수집된다.  이렇게 수집된 정보들을 C-TAS 데이터베이스에 저장하고, 통합·프로파일링 과정을 거치면서 위협 탐지 알림과 연관 분석이 이루어지며, 이후 유관기관에 정보를 공유하는 절차를 밟게 된다. 그럼 이러한 과정을 거치게 되는 C-TAS에 제기되는 문제는 무엇일까? 첫 번째는 C-TAS 자체를 공공기관이 주도하고 있다는 점에 대한 문제제기다. 기업들이 자체적으로 협력해서 정보공유를 활성화하고, 이를 바탕으로 수익모델을 만들 수 있음에도 정부가 이를 대신하고 있다는 것. 한 C-TAS 회원사 임직원은 “KISA는 공공기관이므로 보안업체와 대립각을 세워서는 안 된다고 생각하는데, 보안업체가 해야 할 일을 공공기관이 주도해서 하는 정보공유 방식이 과연 올바른 것인지 의문이 든다”고 전했다. 두 번째는 공유 정보에 대한 정확성·신뢰성을 확보하는 일이다. 이 부분은 정보를 공유하는 회원사들끼리 서로 신뢰할 수 있도록 소통의 장을 마련하고, 더욱 다양한 분야의 회원사들을 확보함으로써 조금씩 개선될 수 있다는 게 KISA 측의 설명이다. 이와 관련 KISA 이동근 종합분석팀장은 “C-TAS를 통한 위협정보 공유는 사고에 의한 피해·확산을 막기 위한 목적이 더 크다. 경제적 이익을 취하는 것이 아니라 보다 신속하게 위협을 차단하기 위한 목적”이라며, “정부 주도로 시작했지만, 민간 회원사가 많아지다 보면 자연스레 민간 분야의 정보 공유 활성화가 관건이 될 것”이라고 전했다. 이 팀장은 “정보의 정확성·신뢰성에 대해서는 정보에 위험도 레벨을 매기는 방안 등 다양한 고민을 하고 있다. 정보를 공유하는 것뿐만 아니라 공유된 정보를 회원사들이 어떻게 하면 잘 활용할 수 있을지 가이드를 제공하고 토론하는 장이 마련되도록 노력하겠다. 이와 함께 좀더 다양한 분야의 회원사를 확보해 나갈 계획”이라고 전했다. 더불어 그는 “정보의 제공과 공유가 아직까지 완전한 대칭을 이루고 있지는 않지만 C-TAS를 중심으로 정보공유를 더욱 활성화해 정보공유의 생태계 문화를 확립해 나갈 것”이라고 덧붙였다. 민간 분야에서의 정보 공유가 여러 가지 제약들로 쉽지 않다는 건 주지의 사실이다. 위협 분석정보의 경우 기업들에게 자산으로 인식돼 정보공유를 기피하는 경향이 크다. 그러나 해외 정부기관, 그리고 글로벌 보안기업들 간의 정보공유가 활성화되는 현 상황에서 우리가 더 이상 뒤쳐지지 않기 위해서는 C-TAS의 프로세스를 좀더 명확히 이해하고, 외국 기업들의 위협 정보공유 모델을 좀더 심층적으로 연구해야 한다. 이를 바탕으로 좀더 현실적인 대안들을 도출해낼 필요가 있다. [민세아 기자(boan5@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|