| 전세계 금융기관 노린 다이어 변종, 한국 포함 1,000곳 공격 | 2015.12.17 |

2014년 7월부터 美 국무부, 英 주요 은행 공격...현재 한국 등 1,000곳 이상 확대

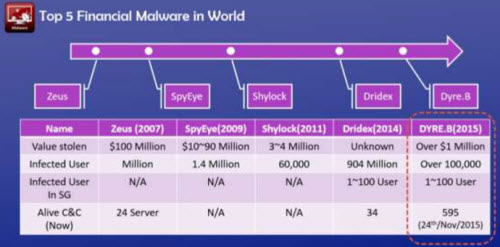

웹브라우저 제어해 은행계좌 등 중요 정보 탈취...윈도우10 보안기능 해제 등 지능화 [보안뉴스 김경애] 한국을 비롯해 전세계 금융기관을 노리는 다이어 변종 악성코드가 등장해 전세계 금융기관들이 바짝 긴장하고 있다.  ▲ 다이어 변종 악성코드와 통신하는 전세계 C&C서버 지도 이번에 발견된 다이어 변종은 다른 시스템으로의 복제 과정을 거쳐 감염을 확산시키고, 웹브라우저를 제어해 은행계좌, 인증정보 등 중요 정보를 탈취한다. 또한, MBR(Master Boot Record)을 파괴해 시스템을 복구할 수 없도록 하는 것이 특징이다. 지난 2014년 7월부터 미국 국무부, 영국의 주요 은행을 타깃으로 공격하고 있으며, 현재는 한국을 포함한 1,000개 이상의 은행, 대기업 등으로 공격 범위를 확대하고 있다.  ▲ 온라인 은행을 노린 악성코드의 타임라인 다이어 변종 악성코드는 윈도우10 보안기능을 해제하고, 최근 업그레이드된 엣지 웹브라우저 사용자도 감염될 수 있어 더욱 위험하다. 특히, 바이러스토탈에서 분석해보니 이번 다이어 변종은 대다수 안티 바이러스 제품이나 APT 솔루션에서 탐지하지 못하고 있는 실정이며, 단 하나의 안티 바이러스 솔루션에서만 탐지되고 있는 것으로 알려졌다. 이와 관련 한 보안전문가는 “해당 악성파일은 C&C 서버로부터 명령을 받아 MBR을 파괴하고, 아무 의미없는 값으로 MBR 부분을 덮어 쓴다”며 “또한, 주요 은행의 중요정보를 도용하기 위해 웹 브라우저를 통해 chrom.exe, chromium.exe, firefox.exe iexplore.exe 등의 파일을 실행시킨다”고 분석했다. 특히, 해당 웹브라우저가 사용자 PC에 설치될 경우 악성코드는 웹후킹 프로세스를 수행하는 것으로 알려졌다. 무엇보다 윈도우 보안센터(wscsvc), 윈도우 방화벽(MPSSVC), 윈도우 디펜더 서비스 등 윈도우의 일부 보안기능까지 임의로 해제시켜 많은 피해가 우려되는 상황이다. 실제 싱가폴 주요 은행을 비롯한 전세계 상당수 금융기관이 이미 다이어 변종에 감염된 상태로 드러났다. .jpg) ▲ 다이어 변종 악성코드에 감염된 싱가포르 주요 은행 리스트 따라서 금융권 등 주요 기업의 보안담당자나 개인 사용자들은 C:\ WINDOWS\[RndStr]라는 이름의 파일이 발견되면 파일을 즉시 제거해야 한다. 일부 악성파일은 숨겨져 있는 경우가 많아 폴더 옵션을 변경하는 것이 바람직하다. 또한, 레지스트리 편집기에서 regedit을 입력해 HKCU\Software\Microsoft\Windows\CurrentVersion\Run 레지스트리를 삭제해야 한다. 이렇듯 고도의 은닉 및 우회기능을 갖춘 다이어 변종 멀웨어가 전세계에 창궐하면서 금융기관을 집중적으로 노림에 따라 우리나라 금융기관과 공공기관 등도 긴급 보안점검과 함께 모니터링 강화에 힘쓰는 등 각별한 대비가 필요할 것으로 보인다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|