| 中 12월 셋째 주 PC바이러스·피싱사이트 TOP 5 | 2015.12.22 |

백그라운드 통해 악성 SW 내려 받고 ‘QQ’ 비밀번호 훔치는 새 바이러스 활개

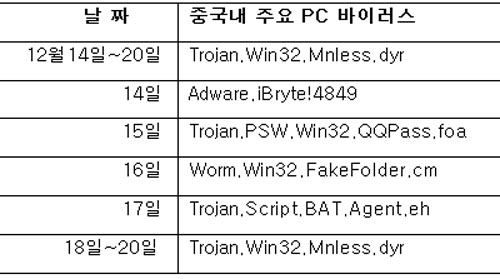

中 보안업체, 피싱 사이트 8,640여개 탐지...누리꾼 6만명 피해 [보안뉴스 온기홍=중국 베이징] 중국에서 지난 주(12월 14일~20일) PC에 설치된 뒤 자신을 숨기고 백그라운드에서 PC를 해커가 지정한 웹주소에 연결시켜 다른 악성 프로그램을 내려 받아 네트워크와 인터넷 뱅킹 비밀번호 등을 빼내는 새 트로이목마형 바이러스가 출현해 누리꾼들을 공격했다. 지난 주 중국에서 정보보안업체가 탐지한 피싱 사이트는 8,640여 개 였으며, 중국 누리꾼 6만 명이 이들 피싱 사이트의 공격을 받은 것으로 드러났다. 中 12월 셋째 주 주요 PC 바이러스 중국 정보보안 솔루션 회사인 루이싱정보기술은 지난 한주 보안업계와 누리꾼의 주목을 받은 대표적인 PC 바이러스로 ’Trojan.Win32.Mnless.dyr’를 꼽았다. 이 바이러스는 PC에 설치된 뒤 자신을 은폐하고, 레지스트리를 수정하며 컴퓨터 시작과 함께 자동으로 활성화하도록 설정한다. 또 백그라운드에서 컴퓨터를 해커가 지정한 http://www.g****s.com/s***4/****에 연결시키고 다른 악성 프로그램들을 내려 받는다. 이로 인해 컴퓨터 사용자는 인터넷 계정과 비밀번호 유출을 비롯해 인터넷 뱅킹 비밀번호 도난 위험에 놓이게 된다. 루이싱정보기술은 ‘Trojan.Win32.Mnless.dyr’에 대한 경계 등급으로 별 다섯 개 가운데 네 개를 매겼다.  ▲ 12월 14일~20일 중국내 주요 PC 바이러스 (출처:중국 루이싱정보기술) 날짜별로 중국 내 PC 사용자들에게 피해를 입힌 대표적인 바이러스를 살펴보면, 먼저 14일에는 ‘Adware.iBryte!4849’가 꼽혔다. 루이싱정보기술의 보안시스템이 연인원 2만8,568명으로부터 신고를 받았다. 이 바이러스는 Google Chrome, Internet Explorer, FireFox 등 브라우저의 디폴트 검색을 변조하며, 백그라운드에서 컴퓨터를 해커가 지정해 놓은 웹주소에 연결시켜 트래픽을 유발한다. PC에 강제적으로 악성 광고 팝업창도 띄운다. 또 브라우저에 강제적으로 도구(툴)란을 설치하고, 동시에 브라우저 시작페이지를 변조하나. 이 때문에 컴퓨터에서는 브라우저가 변조되는 것을 비롯해 네트워크 자원이 대량 점용되고 자주 악성 광고 팝업창이 뜨게 된다. 이어 15일에는 ‘Trojan.PSW.Win32.QQPass.foa’가 중국에서 널리 퍼졌다. 연 2만8,743명이 신고한 이 바이러스는 백그라운드에서 사용자의 입력 내용을 감시한다. 또 사용자의 온라인 메신저 프로그램 ‘QQ’의 계정과 비밀번호를 훔쳐 내서 해커 쪽으로 보내는 것으로 드러났다. 지난 16일 중국에서 활개를 친 대표적인 바이러스는 ‘Worm.Win32.FakeFolder.cm’. 이 바이러스 활동 개시 뒤 컴퓨터 내 안티바이러스 SW의 탐지·퇴치를 피하며, 보안 SW 실행 프로그램을 작동을 중지시키려고 시도한다. 또한 레지스트리를 수정해 안티바이러스 SW가 재차 활성화하는 것을 저지한다고 루이싱은 설명했다. 게다가 보안 SW 아이콘을 삭제하고 이를 은폐시키기까지 한다. 이 바이러스 제작자는 바이러스가 수동으로 삭제되는 것을 피하기 위해 운영체제의 보안 모드를 파괴하고, 사용자가 레지스트리 편집기를 열 수 없게 만든다. 이어 이 바이러스는 컴퓨터 바탕화면에 여러 피싱 사이트의 바로가기를 만들어 사용자들이 해커가 지정해 놓은 웹사이트에 들어가게 유도한다. 해커는 이를 통해 많은 불법 경제 이익을 챙길 수 있다고 루이싱은 지적했다. 연 2만6,367명이 신고했다. 17일 중국에서 크게 번진 대표적인 바이러스는 ‘Trojan.Script.BAT.Agent.eh’. 이 바이러스가 활동을 개시한 뒤 해커는 IPC를 통해 감염된 운영체제에 진입한다. 이어 방화벽의 보안 서비스 작업을 임의로 중지시킬 수 있다. 동시에 관리자 계정을 늘려 감염된 컴퓨터를 제어한다. 연 2만7,338명이 신고했다. 주말이 들었던 18일~20일에는 ‘Trojan.Win32.Mnless.dyr’가 크게 활개를 쳤다. 연인원 8만4,680명이 신고했다. 이 바이러스는 활동 개시 뒤 자신을 은폐하고, 레지스트리를 수정하며 컴퓨터 시작과 함께 자동으로 활성화하도록 설정한다. 또한 백그라운드에서 컴퓨터를 해커가 지정한 웹주소 http://www.g****s.com/s***4/**** 로 연결시킨 다음, 다른 악성 프로그램들을 내려 받는다. 이로 인해 컴퓨터 사용자는 인터넷 계정과 비밀번호 유출, 인터넷 뱅킹 관련 정보와 자금 도난 위험에 놓일 수 있다. 中 12월 셋째 주 피싱 사이트 발생 상황 루이싱은 지난 한주 동안 보안 시스템을 써서 중국 내에서 8,649개의 피싱 사이트들을 찾아냈다고 밝혔다. 한주 전보다 450개 줄었으며, 2주 연속 내림세를 보였다. 피싱 사이트의 공격을 받은 중국 누리꾼은 한 주 전과 비슷한 규모인 6만 명에 달했다. 일자 별로 피싱 사이트의 공격을 겪은 중국 누리꾼 수를 보면, 지난 14일에는 연인원 1만1,194명, 15일 연 8,399명, 16일 9,920명, 17일 1만453명, 18~20일 사흘 동안에는 2만5,706명에 달했다. 이와 함께 루이싱이 찾아낸 피싱 웹주소는 지난 14일 2,083개, 15일 1,903개, 16일 2,411개, 17일 2,042개, 18일~20일 6,118개였다. 이런 가운데 지난 주 중국에서는 미국계 온라인 자금 결제 사이트인 페이팔(Paypal)로 속인 http://www.mallareddy.org/newpp/, 중국의 대표적인 인터넷 종합서비스 업체인 텅쉰(Tencent)를 가장한 http://ipn6.com/, 중국 최대 통신서비스업체인 중국이동통신으로 위장한 http://wangyibao.sediaozs.com/wap.asp 따위의 피싱 사이트들이 누리꾼의 인터넷 뱅킹 계정∙비밀번호와 개인 정보들을 노렸다. 날짜 별로 중국에서 활개를 친 피싱 사이트 ‘톱5’를 보면, 먼저 14일에는 △Paypal로 위장한 http://exclusiveresidence.ro/aos/webapps/mpp/login.htm (사용자를 속이고 전자우편 계정과 비밀번호 빼냄) △온라인 구매(쇼핑)을 가장한 www.sjzhjbl.cn/ (허위 구매 정보로 사용자의 금전 편취) △중국이동통신을 가장한 http://10086uqm.com/ (적립금의 현금 교환 정보로 고객을 속이고 카드 번호와 비밀번호 빼냄) △중국건설은행을 사칭한 http://wap.ccbknhd.com/index.asp (사용자 카드 번호와 비밀번호 훔침) △지메일(Gmail) 전자우편을 가장한 www.anindyavoice.com/includes/dpbx/ (사용자를 속이고 전자우편 계정과 비밀번호 훔침) 순이었다. 이어 15일에는 △가짜 Paypal류 www.zac.or.tz/images/power/newpp/ △스마트폰 구매 사이트를 가장한 http://byj68.com/ (허위 구매 정보로 사용자를 속이고 금전을 빼냄) △중국이동통신으로 위장한 www.o10086.com/wap.asp △중국건설은행을 사칭한 www.ccbbea.com//index.asp △가짜 Gmail 전자우편류 www.eastlakesupport.com/images/task/fixpay/ 등 차례로 피싱 사이트 톱5 안에 들었다. 지난 16일 중국에서 누리꾼들을 공격한 대표적인 피싱 사이트 톱5는 △가짜 Paypal류 www.mallareddy.org/newpp/ △스마트폰 구매 사이트를 가장한 www.food-shanzhen.com/ △가짜 중국이동통신 사이트 www.ap-10086.com/ △중국건설은행을 사칭한 www.ccbbdz.com/index.asp △야후(Yahoo) 전자우편으로 위장한 http://planeteinstein.com/kunle/ 등 차례였다. 17일에는 △페이스북(Facebook)으로 위장한 http://repair44.atwebpages.com/ (사용자를 속이고 전자우편 계정과 비밀번호 빼냄) △스마트폰 구매 사이트를 가장한 www.food-shanzhen.com/ △중국이동통신을 가장한 http://wapr10086.com/ △중국건설은행을 사칭한 www.hc95533.us/index.asp △Gmail 전자우편으로 가장한 http://minovici.ro/mambots/editors/dropbox/dropbox/ 순으로 피싱 사이트 톱5 안에 들었다. 주말이 든 18일~20일 누리꾼들을 공격한 대표적인 피싱 사이트들은 △Facebook을 가장한 http://mededgebpm.com/ △텐센트로 위장한 http://dnf160.com/ (허위 S/W 정보로 사용자의 계정과 비밀번호 훔침) △가짜 중국이동통신 www.10086qsz.com/ △중국건설은행을 사칭한 http://jsduihuanjifen.com/index.asp △Yahoo 전자우편으로 위장한 www.pintorsfigueres.com/ 등이었다. 한편, 루이싱의 보안 시스템이 탐지한 트로이목마 투입 웹주소는 지난 14일 2,765개, 15일 2,742개, 16일 2,933개, 17일 3,127개, 18일~20일 사흘 동안에는 7,078개였다. 웹페이지에 숨은 트로이목마의 공격을 받은 중국 누리꾼은 14일 연인원 1만5명, 15일 9,339명, 16일 8,406명, 17일 8,525명, 18일~20일에는 연 3만6,755명이었다. 일자별 피해자 수는 한주 전보다 모두 증가했다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|