| 中, 화웨이 스마트폰 등에서 보안취약점 165개 확인 | 2016.01.29 |

국가인터넷응급센터, “고위험 취약점 56개·중위험 96개”

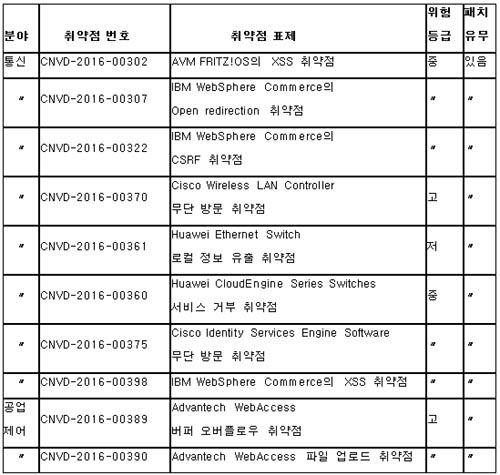

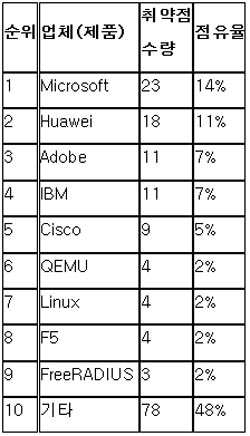

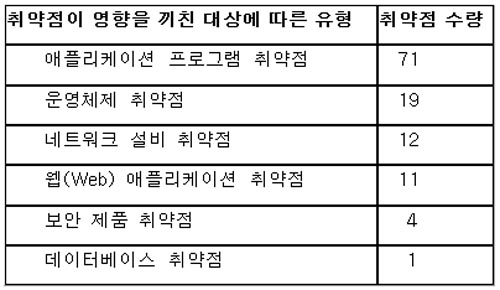

1월 둘째 주 정보보안 취약점 118개...고위험 40개, 중위험 59개 [보안뉴스 온기홍= 중국 베이징] 중국 정부 산하 ‘국가컴퓨터네트워크 응급기술처리 협조센터(CNCERT, 이하 국가인터넷응급센터)는 해가 바뀌던 지난 한 주(1월 18일~24일)에 자국에서 최종 정식 등록된 정보보안 취약점은 165개라고 지난 26일 밝혔다. 국가인터넷응급센터는 지난 18일부터 24일까지 중국 내 회원 업체, 협력사, 개인(화이트해커) 등이 국가정보보안취약점공유플랫폼(이하 CNVD)에 보고한 862개에 달하는 사건형 취약점 위주의 보안 취약점들을 종합 평가해 최종적으로 165개를 뽑아 등록했다고 밝혔다. 한 주 전보다 47개 증가했다. 이들 가운데 ‘고위험’급 취약점은 56개로 한 주 전보다 16개 늘었다. ‘중위험’ 취약점은 96개로 가장 많았으며, 37개 증가했다. ‘저위험’ 취약점은 13개로 6개 감소했다. 또한, 전체 취약점 가운데 원격 공격 실시에 이용될 수 있는 취약점은 137개로 확인됐다고 센터는 밝혔다. 한 주 전에 비해 36개 늘었다. 지난 주 정보보안 취약점 위협에 대한 전체적인 평가 등급은 ‘낮음’이라고 센터는 덧붙였다. 전체 보안 취약점 가운데 26일 현재 전체 165개 중 154개 취약점에 대해서는 관련 업체들이 패치 솔루션을 내놓았다. 이 가운데 인터넷에 출현한 ‘mccart.xls Bitrix 모듈에 여러 SQL 주입 취약점 존재’, ‘Digital Electronics Proface GP-Pro EX 임의 코드 실행 취약점’ 등 제로데이 취약점과 관련해 유관 제품 사용자는 보안을 강화하라고 국가인터넷응급센터는 당부했다. 정보보안 취약점이 영향을 끼친 대상에 따른 유형 국가인터넷응급센터가 공식 등록한 전체 165개의 취약점들을 영향 대상에 따라 나눠 보면, ‘애플리케이션 프로그램 취약점’이 99개(전체의 60% 차지)로 가장 많았으며 한 주 전에 견줘 28개 증가했다. 이어 네트워크 설비 취약점 33개(20%), 운영체제 취약점 18개(11%), 웹(Web) 애플리케이션 취약점 13개(8%), 보안 제품내 취약점 2개(1%)를 각각 기록했다. .jpg) ▲ 2016년 1월 18일~24일 중국 내 정보보안 취약점의 영향 대상에 따른 유형 통계표 中 국가인터넷응급센터 1월 셋째 주 주요 보안취약점 처리상황 국가인터넷응급센터는 지난 18일부터 24일까지 상하이시대광화교육발전유한회사, 마이크로소프트(MS) 중국, 상하이KOAL소프트웨어, 샨시항톈(항공우주)정보, 중뎬전기그룹, 중국물류, 쉰레이네트워크기술, 소후(SOHU), 왕션정보기술, 광저우시광다S/W기술, 푸싱국제, 징동팡과기그룹, 저쟝허다과기, 베이징쥬쥬데이, 청두페이위싱과기, 선전시공쑤다물류, 용여우S/W, 정저우단니스백화점, 정팡S/W, 화뎬기술, 윈신자문, 상하이GM자동차, 셩다자동차서비스, 하이마자동차그룹, 션저우디지털, 광저우한즈정보과기, 지린궈마오그룹, 쑤저우신탁, 하얼빈신중신그룹, 창업S/W주식회사, 항저우안카네트워크기술, 상쉰정보기술, WWF세계자연기금회, 중국지적재산권교역소, 선박공업업계협회, 중국경매업계협회, 고시카페온라인고시센터, 중국즈왕 사이트, 금융시대 사이트, 중국항구 사이트, 273중고차교역 사이트, 중국공급수요 사이트를 포함한 60여 개 회사와 기관의 S/W 제품 또는 웹사이트 정보시스템에 존재하는 정보유출, SQL 주입, 취약한 암호, 임의 파일 업로드, 자바(Java) 반시리얼라이제이션, 원격 명령 실행 따위의 취약점들을 중점적으로 협조 처리했다고 밝혔다. 공격자들은 이들 취약점을 악용해 사용자의 중요한 정보를 절취하고 임의 파일 업로드, 임의 코드 실행, 서버 권한 확보 등을 할 수 있다고 센터는 덧붙였다. 분야별 보안 취약점 전체 정보보안 취약점을 분야별로 살펴보면, 통신 분야 관련 취약점은 8개, 공업제어 분야 취약점은 2개였다. 이 가운데 △Cisco WirelessLAN Controller 무단 방문 취약점, △Advantech WebAccess 버퍼 오버플로우 취약점, △Advantech WebAccess 파일 업로드 취약점 등은 ‘고위험’으로 평가됐다. 관련 업체는 이들 취약점에 대한 패치 프로그램을 내놓았다.  ▲ 2016년 1월 18일~24일 분야별 정보보안 취약점 통계 이 가운데 중국 내 유명 스마트폰∙정보통신시스템 제조업체인 화웨이(Huawei) 제품의 취약점과 관련해 화웨이 스마트폰 ‘P8’과 ‘P7’ 모델에서는 로컬 권한 상승 취약점, HIFI 드라이버 프로그램 오버플로우 취약점, 로컬 서비스 거부 취약점이 확인됐다고 센터는 밝혔다. 화웨이 측은 해당 취약점에 대한 패치 프로그램을 내놓았다. 국가인터넷응급센터가 업체·제품별로 나눈 취약점 수량과 비중을 보면, 마이크로소프트(Microsoft), 중국 스마트폰∙정보통신시스템 제조업체인 화웨이(Huawei), 어도비(Adobe) 등 차례로 많았다. 1월 둘째 주(11일~17일) 정보보안 취약점 118개 확인 국가인터넷응급센터는 1월 둘째 주(1월 11일~17일)에 정보보안업체들과 SW 업체, 인터넷서비스 업체, CNCERT 지역센터, 화이트해커 등이 국가정보보안취약점공유플랫폼(이하 CNVD)에 보고한 1,018개의 사건형 취약점 위주의 정보보안 취약점들을 종합 평가해 최종 정식 등록한 취약점은 118개라고 밝혔다. 한 주 전보다 9개 늘었다.  ▲ ‘1월 18일~24일’ 보안 취약점이 존재한 일부 제품 관련 업체 분포 통계 이들 가운데 ‘고위험’급 취약점은 40개, ‘중위험’ 취약점은 59개, ‘저위험’ 취약점은 19개였다. 전체 취약점 가운데 원격 공격 실시에 이용될 수 있는 취약점은 101개로 한 주 전보다 3개 늘었다. 국가인터넷응급센터는 이 기간 베이다(베이징대학)팡정전자과기유한회사, 구글(차이나), 중국동팡홍위성주식회사, 중국전자과기그룹, 궈통택배, 완커그룹, 중국수입자동차무역, 싼딩(투자)그룹, 중허인그룹, 상하이 윈셩의료과기, 용여우네트워크과기, 상하이홍위정보과기, 안지자동차리스, 션저우디지털정보서비스, 거리(GREE) 그룹, 중위앤그룹, 중난(투자)그룹, VbmCms, 완커기업, 화샤청스네트워크TV, 중윈환경보호, 난징궈투정보산업, 중국철도건설, 왕션정보기술, 중국중위앤국제공정, 신펑물류, 상하이KOAL소프트웨어, 윈광S/W, 중국우정, 중국로봇인 사이트, 중국공업제어 사이트, 중국교육뉴스 사이트 등 50여 개 회사와 기관의 S/W 제품 또는 웹사이트 정보시스템에 존재하는 정보유출, SQL 주입, 취약한 암호, 임의 파일 업로드, 자바(Java) 반시리얼라이제이션, 원격 명령 실행 따위의 취약점들을 처리했다고 밝혔다. 국가인터넷응급센터가 최종 등록한 118개의 취약점들을 영향 대상에 따라 나눠 보면, ‘애플리케이션 프로그램 취약점’이 71개(전체의 60%)로 가장 많았다. 이어 운영체제 취약점이 19개(16%)였고, 네트워크 설비 취약점 12개(10%), 웹(Web) 애플리케이션 취약점 11개(9%), 보안 제품내 취약점 4개(4%), 데이터베이스 취약점 1개(1%)를 각각 기록했다.  ▲ 1월 11일~17일 중국 내 정보보안 취약점의 영향 대상에 따른 유형 통계표 산업분야별 취약점을 보면, 모바일 인터넷 분야 관련 취약점은 14개, 통신 분야 취약점은 11개, 공업제어 분야 취약점은 4개였다. 이 가운데 △Android SetupWizard 권한 상승 취약점 △Android MediaTek misc-sd 권한 상승 취약점 △Android Imagination Technologies 권한 상승 취약점 △Android Trustzone 권한 상승 취약점 △Android kernel/sys.c 권한 상승 취약점 △Android media server 원격 코드 실행 취약점 △Android kernel 정보 유출 취약점 △Android SystemV IPC 서비스 거부 취약점 △Apple iOS libxml2 메모리 파괴 취약점 △Apple iOSlibxml2 메모리 파괴 취약점 △Unitronics VisiLogic OPLC IDE 버퍼 오버플로우 취약점 등은 ‘고위험’으로 평가됐다. 관련 업체들은 이미 이들 취약점에 대한 패치 프로그램을 발표했다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|