| 오피스 문서 매크로 악성코드 감염 예방 위해선... | 2016.02.04 |

전화요금 청구서 사칭 메일에 첨부된 파일 통해 매크로 악성코드 유포

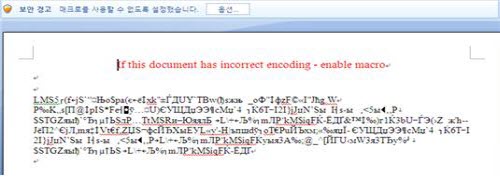

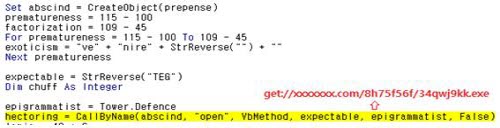

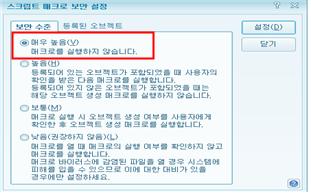

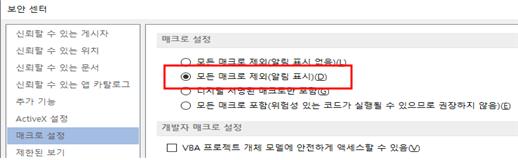

[보안뉴스 민세아] 최근 이메일을 통해 첨부된 MS워드 파일의 매크로 기능을 이용한 악성코드가 발견되고 있어 이용자들의 주의가 필요하다. 지난 2015년 말 우크라이나 정전사태와 관련 있다고 알려진 악성코드가 최근 전력기관 대상 해킹 메일에 포함되어 감염을 시도한 것으로 알려졌기 때문이다. 이들은 전화요금 청구서를 사칭해 메일에 첨부된 파일을 열도록 유도하고 있다. 첨부파일은 내용을 알아볼 수 없는 상태로 열리며, 내용 확인을 위해 매크로 기능을 실행토록 유도한다. .jpg)  매크로 옵션을 켤 경우 매크로가 실행되면서 특정 사이트로부터 악성코드를 다운로드해 실행한다.  해당 악성코드에 대해 보안담당자는 첨부 파일이 포함된 메일에 대한 검사를 강화하고 특정 발신인 명의의 메일은 차단할 필요가 있다. 일반 이용자는 출처가 불분명한 메일에 대해 삭제 또는 스팸처리한 후 118사이버민원센터로 신고하고, 한글, MS워드의 매크로 기능은 사용을 제한하는 것이 좋다.  ▲(아래한글) ①한글 실행 → ②도구 → ③매크로 → ④보안설정에서 매우 높음 선택(한글2010 기준)  ▲(MS워드) ①워드 실행 → ②메뉴에서 파일 선택 → ③옵션 → ④보안센터 → ⑤매크로설정에서 매크로 제외 선택(Office2013 기준) 이와 관련 보다 자세한 사항은 한국인터넷진흥원 인터넷침해대응센터 홈페이지를 참고하거나, 한국인터넷진흥원 분석2팀(02-405-5694)으로 문의하면 된다. [민세아 기자(boan5@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|