| 中, 2월 첫째 주 신종 백도어 바이러스 활개 | 2016.02.13 |

국가인터넷응급센터, 1월 마지막 주 보안취약점 286개 확인

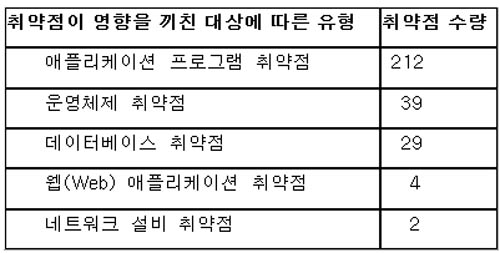

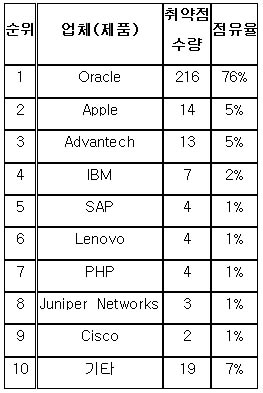

[보안뉴스 온기홍=중국 베이징] 중국에서 2월 첫째 주(1일~7일) PC 내 ‘exe’ 파일을 감염시키고 백그라운드에서 악성 프로그램을 내려 받아 PC를 해커의 감시∙통제 아래 놓이게 하며 백도어(Backdoor)를 열어 두는 새 백도어류 바이러스가 누리꾼들을 공격한 것으로 나타났다. 또한 이 기간 중국 정보보안업체가 찾아 낸 피싱 사이트는 8,839개였으며, 중국 누리꾼 4만 명이 공격을 받은 것으로 드러났다. 中 2월 첫째 주 주요 PC 바이러스 중국 정보보안 솔루션회사인 루이싱정보기술은 지난 주(2월 1일~7일) ‘클라우드 보안 시스템’을 통해 PC 사용자들로부터 접수한 신고 건수를 바탕으로 주요 바이러스들을 꼽아 공개했다. 지난 주 중국에서 널리 퍼진 대표적인 PC 바이러스에는 ‘Backdoor.Win32.Rbot.gcy’가 꼽혔다. 이 백도어 바이러스는 시스템 디렉터리 아래 악성 파일을 투입하고 레지스트를 수정해 시스템 서비스에 로그인한다. 또한 원격으로 시스템 실행 프로그램 svchost.exe을 주입하고, 몰래 ‘cmd’를 전용해 자신을 삭제한다. .jpg) ▲ 2016년 2월 1일~7일 중국내 주요 PC 바이러스(출처: 중국 루이싱정보기술) 날짜 별로 중국 내 PC 사용자들에게 피해를 입힌 대표적인 바이러스들을 보면, 2월 1일에는 ‘Trojan.Script.VBS.Dole.b’가 꼽혔다. 루이싱정보기술의 보안 시스템이 연인원 2만 3,487명으로부터 신고를 받았다. 이 바이러스는 PC에 설치된 안티바이러스 실행 프로그램을 찾아내어 중지시킨다. 또한 레지스트리를 수정해 컴퓨터 부팅과 함께 자동으로 활동을 개시한다. 백그라운드에서 PC를 해커가 지정한 웹주소에 연결시키고 악성 웹주소의 트래픽을 늘린다. 이를 통해 네트워크 자원을 대량 점용한다. PC가 이 바이러스에 감염되면, 네트워크가 막히는 현상이 일어난다고 루이싱은 설명했다. 이어 2일에도 ‘Trojan.Script.VBS.Dole.b’가 이틀 연속 중국에서 널리 번졌다. 연 2만7,114명이 신고했다. 지난 3일과 4일 양일 중국을 휩쓴 대표적인 바이러스는 ‘Worm.Win32.Gamarue.w’였다. 이 웜 바이러스는 2주 연속 중국에서 널리 퍼져 누리꾼을 공격한 대표적인 바이러스에 꼽혔다. 이 웜 바이러스는 지난 달 25일, 27일, 28일 등 세 차례에 걸쳐 당일 중국에서 PC 사용자를 공격한 대표적인 바이러스에 지목됐다. 이 웜 바이러스는 PC에 설치된 유명 안티바이러스 프로그램을 찾아내어 실행을 중지시킨다. 레지스트리를 수정해 컴퓨터 부팅과 함께 자동으로 활동을 개시한다. 또한, 백그라운드에서 PC를 해커가 지정한 웹주소에 연결시키며, 웹주소의 트래픽을 늘리고 네트워크 자원을 대량 점용한다. 이로 인해 네트워크가 막히는 현상이 발생할 수 있다고 루이싱은 밝혔다. 지난 3일 연인원 2만3,311명, 4일 2만6,647명이 ‘Worm.Win32.Gamarue.w’를 신고했다. 中 2월 첫째 주 피싱 사이트 발생 동향 루이싱은 지난 한 주 보안 시스템을 써서 중국에서 8,839개의 피싱 사이트들을 탐지했다고 밝혔다. 한 주 전보다 2,831개 늘었다. 피싱 사이트의 공격을 받은 중국 누리꾼 수는 한 주 전에 비해 1만 명 감소한 4만 명에 달했다. 일자 별로 피싱 사이트의 공격을 겪은 중국 누리꾼 수를 보면, 2월 1일에는 연인원 6,170명, 2일 연 7,089명, 3일 5,283명, 4일 5,373명에 달했다. 루이싱이 찾아낸 피싱 웹주소는 지난 1일 2,151개, 2일 1,912개, 3일 1,562개, 4일 1,742개였다. 이런 가운데 2월 첫째 주 중국에서는 중국 최대 전자상거래 그룹 알리바바(Alibaba)를 가장한 http://www.picobong.com/eshop/alibaba/, 미국계 유명 온라인 금융결제 사이트 페이팔(Paypal)로 위장한 http://www.royalkingpackers.in/Update/login.php, 중국 유명 스마트폰 업체 샤오미의 웹사이트를 가장한 http://www.xysanreqi.com/ 따위의 피싱 사이트들이 누리꾼의 전자우편 및 인터넷 뱅킹의 계정∙비밀번호와 개인 정보들을 훔친 것으로 밝혀졌다. 날짜 별로 중국에서 누리꾼들에게 피해를 끼친 피싱 사이트 ‘톱5’를 보면, 지난 1일에는 △페이팔(Paypal) 전자우편을 가장한 www.southheadlines.com/newpp/ (사용자를 속이고 전자우편 계정과 비밀번호 훔침) △페이스북(Facebook) 전자우편으로 위장한 www.gistvibe.info/ (사용자를 속이고 전자우편 계정과 비밀번호 빼냄) △텅쉰(Tencent)의 온라인 게임으로 가장한 http://cmcfq.com/ (허위 S/W 정보로 사용자의 계정과 비밀번호 훔침) △중국건설은행을 사칭한 http://wap.ueyccd.cc/indexS.asp (사용자 카드 번호와 비밀번호 편취) △지메일(Gmail) 전자우편을 가장한 www.reliablereachreview.com/marley/view/fox/dropbox/ (사용자의 전자우편 계정과 비밀번호 훔침) 순이었다. 이어 2일 피싱 사이트 톱5는 △가짜 Paypal 전자우편류 http://eb.lars-offermann.de/ △중국 알리바바(Alibaba)를 가장한 http://cnajs.com/Viewproducts/ (허위 구매(쇼핑) 정보로 사용자의 금전 편취) △허위 구매(쇼핑)류 http://520czl.com/ (허위 S/W 정보로 사용자의 계정과 비밀번호 빼냄) △중국건설은행을 사칭한 www.ccbbof.com/index.asp (사용자의 카드 번호와 비밀번호 훔침) △Gmail 전자우편으로 위장한 http://wp5.com.br/logs/Googledrive/ (사용자의 전자우편 계정과 비밀번호 빼냄) 등 차례였다. 지난 3일에는 △아웃룩(Outlook) 전자우편을 가장한 http://nuillxxx.com/fg/ (사용자의 전자우편 계정과 비밀번호 편취) △이베이(eBay) 전자우편으로 위장한 http://campoalto.mx/w/ (사용자의 계정과 비밀번호 훔침) △허위 구매류 http://bxcnzh.com/ (허위 S/W 정보로 사용자의 계정과 비밀번호 빼냄) △중국건설은행을 사칭한 www.ccbbof.com/index.asp (사용자의 카드 번호와 비밀번호 편취) △Gmail 전자우편을 가장한 http://watsonspestcontrol.com.au/loss/drpbxx/drpbxx/ (사용자의 전자우편 계정과 비밀번호 훔침) 순으로 톱5 안에 꼽혔다. 4일 피싱 사이트 톱5는 △페이팔 금융결제를 가장한 www.uttarbangasambad.com/config/ △구글(Google)로 위장한 http://alphaworksagency.com/ufcdoc/Gmaildocs.html (사용자의 계정과 비밀번호 훔침) △가짜 애플(Apple) 사이트류 http://appleticketid-423829.com/signin.php (사용자의 계정과 비밀번호 빼냄) △중국 내 금액 충전 사이트 ‘이카통’을 가장한 www.ke3456.com/ (허위 금액 충전 정보로 계정과 비밀번호 편취) △중국공상은행을 사칭한 http://gsjfke.com/ (사용자의 카드번호와 비밀번호 훔침) 등 차례였다. 한편, 루이싱의 보안 시스템이 탐지한 트로이목마 투입 웹주소는 2월 1일에 2,056개, 2일 1,635개, 3일 1,504개, 4일 1,392 개였다. 웹페이지에 숨은 트로이목마의 공격을 받은 중국 누리꾼은 1일에 연인원 4,621명, 2일 4,426명, 3일 3,837명, 4일 3,991명이었다. 中 국가인터넷응급센터, 1월 마지막 주 보안취약점 286개 확인 중국 정부 산하 ‘국가컴퓨터네트워크 응급기술처리 협조센터(CNCERT, 이하 국가인터넷응급센터)는 1월 25일~31일에 자국에서 최종 정식 등록된 정보보안 취약점은 286개라고 밝혔다. 한 주 전보다 121개 늘었다. 국가인터넷응급센터는 지난달 25일~31일까지 7개 회원사와 협력사, 개인(화이트 해커) 등이 국가정보보안취약점공유플랫폼(이하 CNVD)에 보고한 759개에 달하는 사건형 취약점 위주의 보안 취약점들을 종합 평가해, 최종적으로 286개를 뽑아 등록했다. 이들 가운데 ‘고위험’급 취약점은 42개로 한 주 전보다 14개 줄었다. ‘중위험’ 취약점은 197개로 가장 많았다. ‘저위험’ 취약점은 47개였다. 또한 전체 취약점 가운데 원격 공격 실시에 이용될 수 있는 취약점은 240개로 확인됐다고 센터는 밝혔다. 한 주 전에 비해 103개 늘었다. 지난 주 정보보안 취약점 위협에 대한 전체적인 평가 등급은 ‘중간’이라고 센터는 덧붙였다. 국가인터넷응급센터는 1월 25일부터 31일까지 중국선박공업그룹, 중국중철도공항항구건설그룹, 창샤하이샹네트워크기술, 세계중롄네트워크그룹, 동팡재경(푸저우)네트웤, 바오산강철주식회사, 중국철도11국그룹, 상하이파허정보과기, 상하이한난네트워크기술, 화위진신(베이징)S/W, 상하이동쉰정보과기, 중국즈푸통그룹, 왕션정보과기(베이징), 커통그룹, 우한위앤광과기, 즈푸 사이트, 중국건재국제공정그룹, 선저우디지털네트워크, Trustie, 저쟝원샹화인터넷금융서비스, 캐논(중국 법인), 중국철로물자, 톈위사이버대학, Z-blog 사이트, 하이캉웨이스안전응급응답센터, 중국장애인연합정보센터, 중국음향영상저작권집체관리협회, 중국물류협회, 대학입학고시학습 사이트, 중국특종장비 사이트, 중국전동차 사이트, 중국불꽃폭죽 사이트, 중국해사서비스 사이트를 포함한 50여 개 회사와 기관의 S/W 제품 또는 웹사이트 정보시스템에 존재하는 정보유출, SQL 주입, 취약한 암호, 임의 파일 업로드, 자바(Java) 반시리얼라이제이션, 원격 명령 실행 따위의 취약점들을 협조해 처리했다고 밝혔다. 공격자들은 이들 취약점을 악용해 사용자의 중요한 정보를 훔치고, 임의 파일 업로드, 임의 코드 실행, 서버 권한 확보 등을 할 수 있다고 센터는 설명했다. 정보보안 취약점이 영향을 끼친 대상에 따른 유형 국가인터넷응급센터가 이 기간 공식 등록한 전체 286개의 취약점들을 영향 대상에 따라 나눠 보면, ‘애플리케이션 프로그램 취약점’이212개(전체의 74% 차지)로 가장 많았다. 이어 운영체제 취약점 39개(14%), 데이터베이스 취약점29개(10%), 웹(Web) 애플리케이션 취약점 4개(1%), 네트워크 설비 취약점 2개(1%)를 각각 기록했다.  ▲ 1월 25일~31일 중국 내 정보보안 취약점의 영향 대상에 따른 유형 통계 분야별 보안 취약점 지난 1월 25일~31일 전체 정보보안 취약점을 분야 별로 살펴보면, 통신 분야 관련 취약점은 34개, 모바일 인터넷 분야 취약점은 17개, 공업제어 분야 취약점은 13개였다. 이 가운데 ’Oracle Database Java VM 컴포넌트 권한 상승 취약점(CNVD-2016-00557) △Oracle Web Logic WLS Core 컴포넌트에 불명의 취약점 존재 △Oracle Web Logic WLS Java Messaging Service 컴포넌트에 불명의 취약점 존재 △Oracle Web Logic Coherence Container 컴포넌트에 불명의 취약점 존재 △Oracle Web Logic WLS Core 컴포넌트에 불명의 취약점 존재(CNVD-2016-00564) △Apple iOS syslog 임의코드 실행 처리 취약점 △Apple iOS 커널에 임의코드 실행 처리 취약점 △Apple iOS IOKit 임의코드 실행 처리 취약점 △Apple iOS IOHIDFamily 임의코드 실행 처리 취약점 △Apple iOS 디스크 영상 임의코드 실행 처리 취약점 △Apple iOS WebKit 메모리 파괴 취약점(CNVD-2016-00539·00538·00537·00536·00540)△Advantech Web Access 임의코드 실행 취약점 △Advantech Web Access 정수 오버플로우 취약점 △Advantech Web Access 경쟁조건 취약점 △Advantech Web Access 버퍼 오버플로우 취약점 △Advantech Web Access 버퍼 오버플로우 취약점(CNVD-2016-00434)은 ‘고위험’으로 평가됐다. 관련 업체는 이들 취약점에 대한 패치 프로그램을 내놓았다.  ▲ 1월 25일~31일 보안 취약점이 존재한 일부 제품 관련 업체 분포 통계(출처:중국 국가인터넷응급센터) 이런 가운데 중국 내 유명 스마트폰∙컴퓨터 업체 롄샹(Lenovo)의 안드로이드(Android) OS 기반 파일 공유 SW인 ‘Lenovo SHAREit’ 내 와이파이(WiFi) 핫스팟 컴포넌트 ‘Wifi hotspot’에서 보안 취약점이 확인됐다고 센터는 밝혔다. 롄샹의 주요 취약점은 △Lenovo SHAREit Wifi hotspot 컴포넌트 방문 권한 취약점(CNVD-2016-00491) △Lenovo SHAREit Wifi hotspot정보 유출 취약점 △Lenovo SHAREit전송시 암호화하지 않은 취약점 등이다. 공격자는 이들 취약점을 악용해 방문 권한을 확보하고 중요한 정보를 손에 넣을 수 있다. 롄샹 쪽은 이들 취약점에 대한 패치 프로그램에 대한 패치 프로그램을 내놓았다. 국가인터넷응급센터가 업체·제품 별로 나눈 취약점 수량과 비중을 보면, 오라클(Oracle), 애플(Apple), 어드밴텍(Advantech) 등의 차례로 많았다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|