| [주간 악성링크] 디페이스 해킹에 파워셀 이용 악성코드 유포까지 | 2016.02.24 |

XX해운, 장XX사이트 외에 국내 29개 사이트 줄줄이 디페이스 해킹

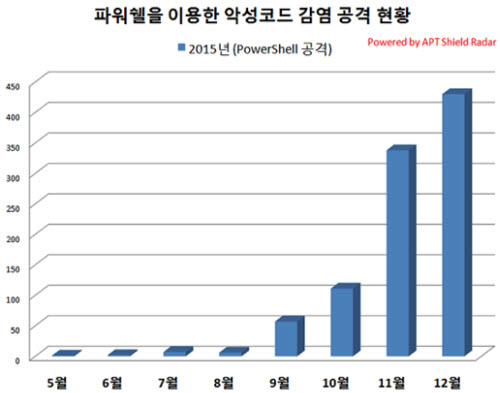

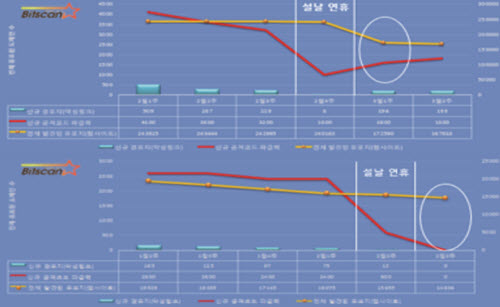

한 주간 파워쉘 이용한 악성코드 유포... 레드킷 공격도 지속 포착 [보안뉴스 김경애] 한 주간 보안이 취약한 국내 웹사이트가 대거 디페이스 해킹을 당한 것으로 드러났다. 국내 29개 사이트가 한 공격자로부터 디페이스 해킹을 당한 정황이 포착됐으며, 해운 사이트, 홈페이지 제작 사이트 등도 디페이스 해킹을 당한 것으로 드러났다. 뿐만 아니라 한 주간 파워쉘을 이용한 악성코드 유포도 증가한 것으로 나타나 이용자들의 주의가 요구된다.  ▲지난 22일 제보받은 디페이스 해킹 당한 XX해운 사이트 화면 디페이스 해킹 ‘기승’ 지난 22일 XX해운 사이트에서 디페이스 해킹 징후가 포착됐다. 이를 본지에 제보한 메가톤은 “해당 사이트의 경우 SSH, FTP 계정이 탈취된 것으로 보인다”며 “윈도우 서버 2003 지원 종료로 인해 보안위협이 높아지고 있다”고 밝혔다. 이보다 앞서 지난 12일에는 장XX사이트와 웹표준 홈페이지 제작 전문업체 X마인드 사이트가 디페이스 해킹을 당한 정황이 탐지됐다. 이에 대해 메가톤은 “장XX사이트의 경우 공격자가 ‘미안하지만 당신은 보안 테스트에 실패했다’는 문구와 함께 해킹 실력을 과시하기 위해 공격자의 이름을 문구에 넣었다”며 “X마인드 사이트의 경우 ’이슬람은 관용의 종교가 아니라 테러의 종교이다’라는 표현이 발견됐으며 해당 서버는 해킹 당한 것으로 보여진다”고 분석했다.  ▲한 공격자가 국내 29개 사이트를 디페이스한 공격 리스트 정보를 공유하는 디페이스 해킹했다고 올린 디페이스 정보공유 커뮤니티 사이트 화면 지난 3일에는 국내 웹사이트 29개가 한 공격자로부터 디페이스 해킹을 당한 것으로 드러났다. 이에 대해 보안전문가 Auditor Lee는 “디페이스 해킹을 당한 사이트는 쇼핑몰 등 보안이 취약한 중소기업 사이트가 상당수”라며 “모두 한곳에서 관리하는 도메인으로 보이며, 관리 회사에서 사이트를 일괄적으로 원상 복구한 것으로 보인다”고 말했다. 이어 그는 “호스팅 업체의 시스템에 취약점이 있으면 해당 업체에서 서비스를 받는 웹사이트가 모두 해킹을 당할 수 있기 때문에 요즘처럼 민감한 시기에 웹사이트 관리에 보다 철저해야 한다”고 당부했다. 파워쉘을 이용한 악성코드 유포 증가 최근 국내에 파워쉘(Powershell)을 이용한 악성코드 유포도 지속적으로 증가하고 있는 것으로 드러났다.  ▲파워셀을 이용한 악성코드 감염 공격 현황(자료제공: 하우리) 파워쉘은 윈도우 7 이상의 버전에서 기본 탑재되어 있는 쉘 프로그램이다. 일반적인 쉘 프로그램과 다른 점은 닷넷(.NET) 계열의 스크립트를 실행시킬 수 있을 만큼 강력한 기능을 갖추고 있어 시스템 관리자가 유용하게 사용할 수 있다. 하우리(대표 김희천) 측은 “파워쉘의 강력한 기능 때문에 익스플로잇 킷과 결합해 악성코드를 다운로드하고 실행하는데, 간단한 스크립트 명령을 이용한 파워쉘이 이용되고 있다”며 “파워쉘을 이용한 악성코드 유포 기법은 국내에 작년 5월 처음 등장해 최근까지 크게 증가하고 있는 추세”라고 밝혔다. 특히, 국내에 파워쉘을 이용해 감염되고 있는 악성코드의 상당수는 랜섬웨어다. 랜섬웨어에 감염되면 많은 종류의 문서파일을 암호화하고 금전을 요구한다. 암호화된 문서파일은 금전을 지불하지 않으면 일반적인 방법으로는 복구하기 어렵다. 이에 대해 하우리 최상명 CERT실장은 “강력한 파워쉘의 기능 덕분에 기존의 단순 다운로드 쉘코드를 대체한 악성코드 다운로드 공격이 계속 증가하고 있다”며, “파워쉘이 꼭 필요한 경우가 아니라면 파워쉘에 대한 실행통제를 통해 악성코드 감염 피해를 최소화할 수 있다”고 말했다. 해외 도메인을 사용하고 있는 레드킷의 국내 활동 지속 2월 3주차인 설날 이후 국내에 레드킷(Red Kit) 공격이 지속적으로 포착됐다. 반면, 개인 사용자에게 직접적인 피해를 주는 기존의 악성링크 공격유형은 크게 감소한 것으로 분석됐다.  ▲ 2015/2016년 설날 이후 악성코드의 활동 동향 이에 대해 빛스캔(대표 문일준) 측은 “위협은 일시적으로 소강상태를 유지하고 있다”며 “기존 악성링크의 경우 현재에도 카운터링크가 삽입된 상태로 중소기업 등 일부 사이트에서 계속 발견되고 있다”고 밝혔다. 즉, 언제든지 악성코드의 활동이 개시될 수 있어 지속적인 추적이 필요하다는 얘기다. 이 외에도 보안이 취약한 국내 중소기업 쇼핑몰과 제조업체 사이트에서도 악성링크에 카운터링크를 삽입한 정황이 포착됐다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|