| [월간동향] 1월, 정보유출 악성코드 69% 차지 | 2016.03.06 |

1월 한 달간 금융정보 탈취용 악성코드 69%, 인증서 탈취 33%

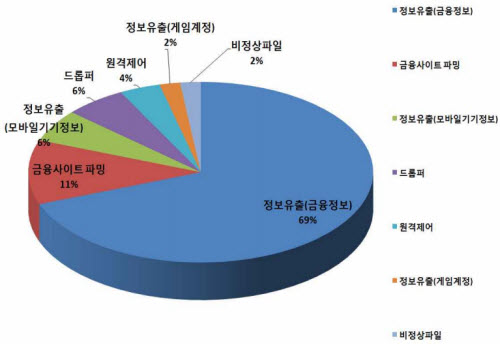

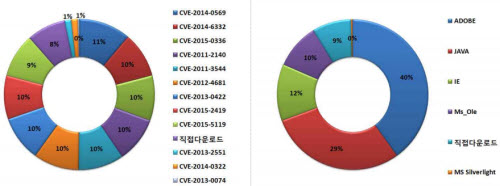

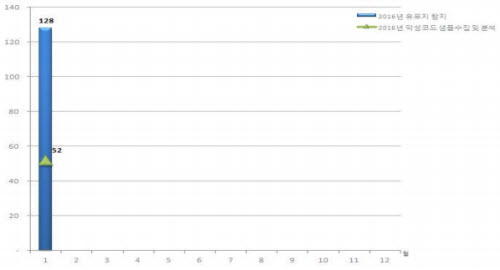

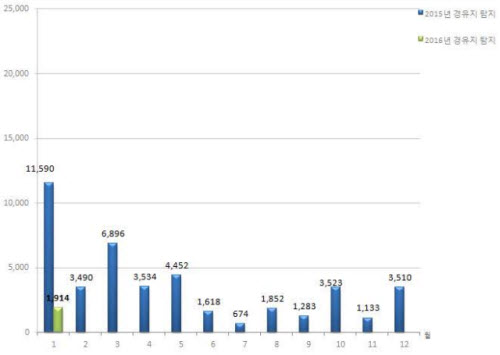

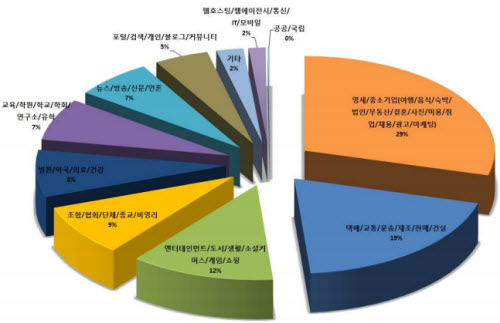

복합 취약점 이용, 이용자 많은 특정 커뮤니티 통해 악성코드 유포 [보안뉴스 김경애] 1월 한 달간 금융정보를 탈취하는 악성코드 유형이 69%로 가장 높은 비율을 차지했다. 이외에도 금융사이트 파밍, 정보유출(모바일기기정보), 드롭퍼, 원격제어, 정보유출(게임계정), 비정상파일 등으로 나타났다.  ▲악성코드 유형별 비율 이는 한국인터넷진흥원이 발표한 ‘월간 악성코드 은닉사이트 탐지 동향 보고서(1월)’에 따른 것으로, 정보유출(금융정보) 중 중국 블로그(qzone.qq.com)에서 파밍 IP를 받아 인증서 탈취가 33%로 나타났다. 취약점 악용 현황은 Adobe Flash Player 취약점이 40%로 가장 높게 나타났으며, Java Applet 취약점, MS IE 취약점, MS OLE(Object Linking and Embedding) 취약점 순으로 나타났다.  ▲악성코드 취약점 및 취약한 S/W 악용현황 악성코드 취약점 종류로는 CVE-2014-0569을 이용한 유형이 11%로 가장 많았고, CVE-2014-6332, CVE-2015-0336, CVE-2011-2140, CVE-2011-3544, CVE-2012-4681, CVE-2013-0422, CVE-2015-2419, CVE-2015-5119 순으로 나타났다. 특히, 복합 취약점을 이용한 악성코드 유포가 지속되고 있다. 이용자가 많은 특정 커뮤니티 홈페이지를 통해 악성코드가 유포됐다.  ▲2016년 1월 악성코드 유포지 탐지 현황  ▲2016년 1월 악성코드 경유지 탐지 현황 악성코드 유포지 탐지는 전월대비 50%(258건 → 128건) 감소했으며, 악성코드 경유지 탐지도 전월대비 45%(3,510건 → 1,914건) 감소했다. 경유지 업종별 유형 중 영세/중소기업이 가장 높았고, 택배/교통/운송/제조/판매/건설 순으로 탐지됐다.  ▲경유지 업종별 현황 이에 개인과 기업은 각종 보안조치를 통해 금융정보 유출 및 사이버공격에 각별히 주의해야 한다. 기업의 경우 홈페이지 개발 시점부터 시큐어코딩으로 홈페이지를 구축하고, 주기적인 취약점 점검 및 패치를 통해 웹서버가 해킹되지 않도록 사전에 방지해야 한다. ※ 웹 취약점점검 신청 : http://www.boho.or.kr/webprotect/webVulnerability.do ※ 홈페이지 해킹방지 도구 : http://www.boho.or.kr/download/whistlCastle/castle.do ※ 휘슬 신청 : http://www.boho.or.kr/download/whistlCastle/whistl.do 이용자는 MS 윈도우의 보안 업데이트를 항상 최신 상태로 유지해야 하며, Adobe Flash Player, Sliverlight 및 Java 관련 취약점으로 인해 악성코드에 감염되지 않도록 주의해야 한다. 또한, 안티바이러스(백신)을 이용해 주기적으로 점검하고, MS 윈도우를 최신 버전으로 보안 업데이트(자동보안업데이트 설정 권장)를 해야 한다. ※ MS 업데이트 사이트 http://www.update.microsoft.com/microsoftupdate/v6/default.aspx?ln=ko ※ (윈도우7) 제어판 - 시스템 및 보안 - Windows Update MS XML Core Services의 취약점에 대한 보안 업데이트 적용 ※ MS 보안 업데이트 : http://technet.microsoft.com/ko-kr/security/bulletin/MS12-043 Adobe Flash Player 최신 버전 업데이트 적용 ※ 최신버전 : Adobe Flash Player 20.0.0.286 (http://get.adobe.com/kr/flashplayer/) Oracle Java(Java Runtime Environment) 최신 버전 업데이트 적용 ※ 최신버전 : Java SE Runtime Environment 8u72 (http://www.oracle.com/technetwork/java/javase/8u72-relnotes-2775802.html) [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|