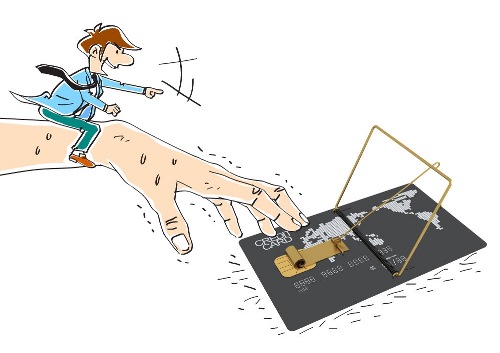

| 로그인 훔쳐가는 해커에게 덫을 놓아라 | 2016.03.05 |

가짜 관리자 암호 및 아이디 생성, 해커들 유인

오픈소스로 공개돼 로그인 정보뿐 아니라 다른 ‘미끼’도 사용 가능 [보안뉴스 문가용] 델 시큐어웍스(Dell SecureWorks)의 전문가들이 윈도우의 액티브 디렉토리(Active Directory) 도메인 관리자 로그인 정보를 단단히 지켜주는 툴을 개발해 RSA 컨퍼런스에서 발표했다. 게다가 이 툴은 무료로 사용이 가능하다.  이 툴의 이름은 디셉트(DCEPT, Domain Controller Enticing Password Tripwire)로 하니팟과 비슷한 개념으로 도난을 방지한다. 도메인 관리자에게 가짜 사용자 이름과 가짜 암호를 부여해 외부 침입자가 이것을 덥석 물 경우 침입 탐지 메커니즘이 발동되는 것. 일명 ‘하니토큰’이라고도 볼 수 있다. 이를 제작한 건 델 시큐어웍스의 보안 전문가인 제임스 벳크(James Bettke)와 조 스튜어트(Joe Stewart)로 정부가 후원하는 높은 수준의 해커들이 최근 기업들의 크리덴셜(로그인 정보)을 자꾸만 훔치는 것을 방지하고자 디셉트를 제작했다고 밝혔다. “먼저는 가짜 크리덴셜로 실제 존재하는 것과 같은 에이전트를 하나 만들고, 그 다음으로는 이 크리덴셜이 누군가에 의해 사용되고 있는지를 탐지하는 요소를 만들었습니다. 그리고 이걸 오픈소스로 공개했죠.” 네트워크의 관리자 아이디와 암호를 훔치는 건 지적재산 등을 노리는 산업 스파이들 사이에서 굉장히 널리 사용되는 수법이다. 이것만 있으면 사실상 한 기업 및 조직의 모든 네트워크 공간을 마음대로 돌아다닐 수 있기 때문이다. 여기에는 서버와 민감한 정보 등이 전부 포함된다. 이를 위해 해커들은 보통 시스템 데이터를 스크래핑 한다. “메모리에서 크리덴셜 정보를 찾아내고, 그걸 바탕으로 도메인 암호와 같은 정보를 더 알아내죠. 즉 먼저는 한 시스템을 침투하고, 그걸 발판 삼아 네트워크 전체를 통제할 수 있을 때까지 스크래핑 작업을 하는 겁니다. 즉 훔치는 일이라고 해서 일사천리로 쭉쭉 진행되지 않는 법인데, 그 과정을 우리가 잡아낼 수 있지 않을까, 하고 생각하게 된 것이죠.” 그래서 디셉트는 먼저 네트워크에 가짜 로그인 정보 및 크리덴셜을 생성한다. 공격자가 숨겨진 크리덴셜을 서버로부터 찾아내려고 시도하는 과정 중에 이 가짜 로그인 정보를 활용하면 디셉트가 이를 알아채고 경보를 발령한다. 벳크는 “가짜 크리덴셜 뿐 아니라 가짜 데이터베이스 입력값이나 가짜 이메일 주소 등으로 대체하는 것도 가능”하다며 “보호해야 할 것이 무엇인지에 따라 마음껏 코드를 가지고 확장 응용하면 된다”고 설명한다. 현재 디셉트는 깃허브(GitHub)에서 다운로드가 가능하며, 세 가지 요소들로 구성되어 있다. 가짜 크리덴셜을 메모리에 집어넣는 요소(리프레싱 기능 포함), 무작위 패스워드를 생성하는 서버, 가짜 크리덴셜의 사용 여부를 검색해주는 스니퍼가 바로 그것이다. [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|