| 록키 랜섬웨어 유포에 사용된 첨부파일, 패턴이 보인다 | 2016.03.23 |

랜섬웨어 유포에 사용된 첨부파일, invoice+6~8자리 랜덤숫자+zip 등 패턴 나타나

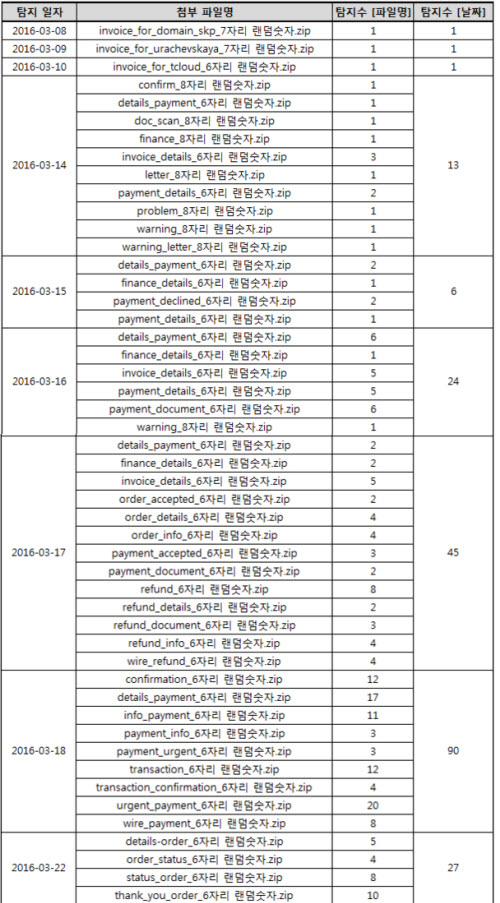

[보안뉴스 김경애] 주말동안 잠깐 주춤했던 록키(Locky) 랜섬웨어가 지난 22일 또 다시 발견됐다. 록키는 지난 8일~10일, 14일, 15일, 16~18일 유포된 바 있으며, 22일에도 여러 건이 발견됐다.  ▲출처: 시큐리티팩토리 티스토리 itseeyou 록키 랜섬웨어는 최근 악성 자바스크립트 파일을 ZIP파일로 압축해 첨부하는 방식으로 변경됐으며, 이메일을 통해 유포되고 있다. 이를 이용자가 확인할 경우 외부 서버로부터 록키 랜섬웨어를 다운로드한 후 실행한다. 시큐리티팩토리 티스토리 itseeyou에 따르면 지난 22일 발견된 랜섬웨어 유포에 사용된 첨부파일은 details-order_6자리 랜덤숫자.zip이며, 이날 5건이 발견됐다. 이어 order_status_6자리 랜덤숫자.zip 4건, status_order_6자리 랜덤숫자.zip 8건, thank_you_order_6자리 랜덤숫자.zip 10건으로 총 27건이 발견됐다. 이처럼 랜섬웨어 유포에 사용된 첨부파일은 주로 invoice, confirm, payment, finance, warning, doc, order,confirmation 등에 랜덤숫자 6~8자리 그리고 zip 파일로 유포되는 패턴을 보이고 있다. 특히, 이번에 유포된 록키 랜섬웨어는 러시아 윈도우에서는 동작하지 않는 것이 특징이다. 따라서 자바스크립트를 탐지하고 동작을 차단하는 기능이 없는 이메일 서비스를 사용한다면 자바스크립트가 자동으로 실행될 수 있다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|