| 록키와 마크텁, 그리고 록쿠까지...모바일로 번지는 랜섬웨어 | 2016.04.05 |

록키 랜섬웨어 코드와 마크텁 랜섬웨어의 특징 혼합

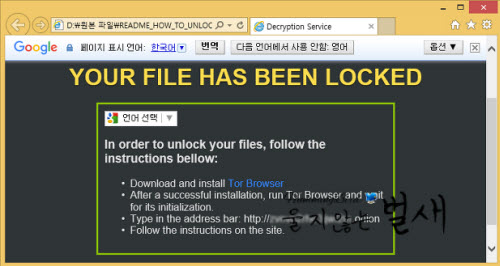

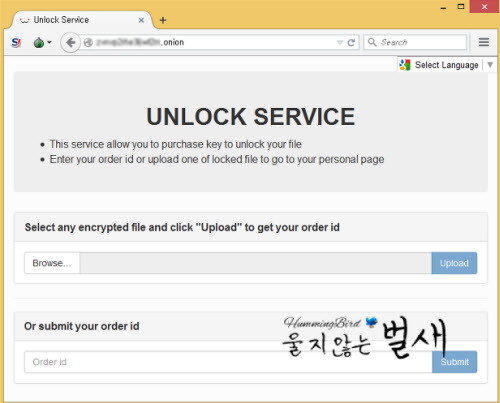

모바일에서의 비트코인 결제 위한 QR 코드 포함 [보안뉴스 김경애] 모바일 결제 방식이 추가된 랜섬웨어 록쿠(Rokku)가 새롭게 출현하는 등 변종 랜섬웨어가 하루가 멀다하고 발견되고 있다. 이러한 변종 랜섬웨어는 여러 랜섬웨어들의 특징이 섞여 있는 게 특징이다.  록쿠 랜섬웨어는 최근 이메일에 첨부된 JS 스크립트 파일과 MS Word 문서(DOC)를 통해 감염되는 록키(Locky) 랜섬웨어 코드와 유사한 것으로 분석됐으며, C&C 서버 통신 없이 자동으로 암호화되는 마크텁(MAKTUB) 랜섬웨어와 같은 기능이 있는 게 특징이다. 게다가 PC 뿐만 아니라 모바일에서도 비트코인(Bitcoin) 결제가 가능하도록 QR 코드까지 포함하고 있다. 이에 대해 보안전문 파워블로거 울지않는벌새는 “록쿠는 이메일을 통해 유포되며, 악성파일이 실행되면 바탕 화면을 비롯한 다양한 폴더에 금전을 요구하는 메시지 파일 2개를 생성한다”며 “그런 다음 하드디스크, 외장하드, 네트워크 공유 폴더에서 문서, 사진, 압축 파일 등을 비롯한 파일을 찾아 .rokku 확장명으로 변경해 파일을 암호화한다”고 밝혔다. 파일 암호화 과정에서는 Windows 운영체제에서 제공하는 볼륨 섀도 복사본(Volume Shadow Copy) 서비스가 삭제되고, 시스템 복원 기능을 무력화하는 악성행위가 백그라운드로 진행돼 암호화된 파일을 복구할 수 없게 만든다. 파일을 암호화한 후에는 윈도우 부팅 시마다 금전 요구 메시지 파일을 자동으로 로딩해 토르 브라우저(Tor Browser)를 통해 특정 웹사이트로 접속을 유도하며, 다국어 지원을 위한 Google 번역 기능도 포함하고 있다.  토르 브라우저를 통해 접속한 UNLOCK SERVICE 페이지에서는 암호화된 파일 1개를 업로드하거나 주문 ID를 입력해 제출하도록 구성되어 있다.  이를 통해 연결된 페이지에서는 가상화폐인 비트코인(Bitcoin) 결제를 위한 주소가 제공되며, QR코드를 추가해 모바일을 통한 결제까지 안내하고 있다. 또한, 록쿠 랜섬웨어에 의해 암호화된 파일을 복호화할 수 있다는 신뢰도를 제공할 목적으로 제공되는 ‘File Unlocker’ 프로그램을 통해 암호화된 파일을 복호화할 수 있다는 점을 보여주고 있다. 록쿠 랜섬웨어는 앱체크(AppCheck) 랜섬웨어 백신을 통해 파일 암호화 시도시 차단 및 제거가 가능한 것으로 분석됐다. 또한, 일부 훼손된 원본 파일의 자동 복구가 가능하며, 랜섬웨어 감염으로 생성된 금전 요구 메시지 파일(랜섬웨어 결제 안내)도 시스템 검사 기능을 통해 제거할 수 있다. 하지만 록쿠 랜섬웨어는 외부와의 네트워크 연결이 이루어지지 않는 환경에서도 감염될 수 있으며, 이를 통해 공유 네트워크를 통해 파일 암호화 행위가 전파될 수 있어 기업, 병원과 같은 환경에서는 각별히 주의해야 한다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|