| [주간 악성링크] 호스팅사, ARP 스푸핑 공격 당해 악성코드 유포 外 | 2016.04.06 |

호스팅업체 침투해 악성코드 유포, 디페이스 해킹 등 악성코드 활개

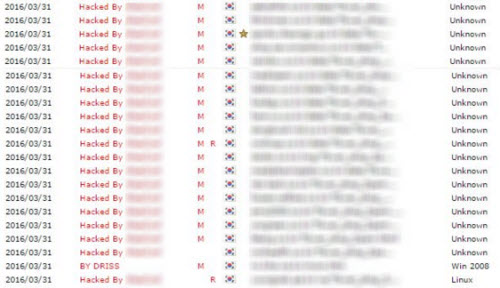

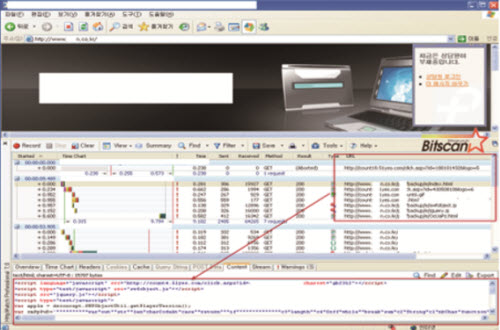

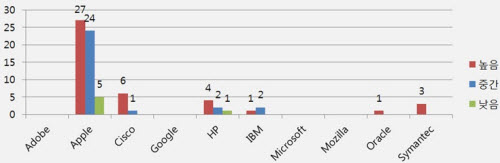

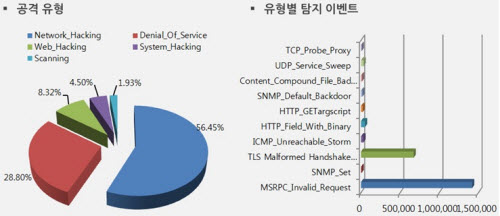

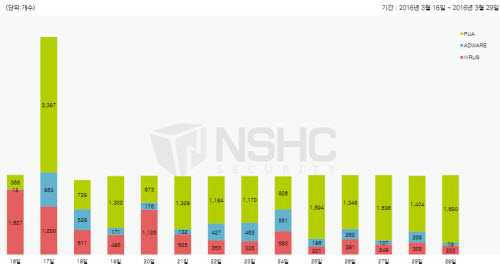

[보안뉴스 김경애] 한 주간 국내 웹사이트 20여개가 디페이스 해킹을 당했으며, 특정 호스팅 업체가 ARP 스푸핑 공격을 당해 호스팅 서비스를 받는 다수의 웹사이트에서 파밍용 악성코드가 유포됐다. 이와 함께 록키 랜섬웨어도 줄줄이 포착됐으며, 방문자가 많은 쇼핑몰과 파일공유 사이트 등에서도 비정상링크가 지속적으로 발견됐다.  ▲지난 2일 디페이스 해킹된 XXXX식품연구원 국내 사이트 20여개 디페이스 해킹 지난 2일에는 XXXX식품연구원과 충청북도 XX시청이 웹사이트 화면이 변조되는 디페이스 해킹을 당하는 등 국내 웹사이트 20여개가 줄줄이 디페이스 해킹 피해를 입었다. 특히, 한 공격자가 여러 개의 웹사이트를 공격하는 등 자기과시형 해킹이 주를 이뤘다.  ▲지난 2일 발견된 한 공격자에게 디페이스 해킹을 당한 20개 국내 웹사이트 리스트 화면 이에 대해 보안전문가 AuditorLee는 “국내 웹사이트가 자기과시형 해커에게 줄줄이 디페이스 해킹을 당하고 있다”며 “지난 2일에는 국내 웹사이트 20여개가 디페이스 해킹을 당하는 등 여전히 웹사이트 보안관리가 허술하다”고 지적했다. 호스팅사 ARP 스푸핑 공격 당해 파밍용 악성코드 유포 한 주간 파밍용 악성코드도 기승을 부렸다. 빛스캔(대표 문일준)에 따르면 쇼핑몰, 파일공유(P2P), 날씨배너, 커뮤니티 등 다양한 사이트에서 파밍용 악성코드가 활개를 쳤고, 악성코드 유포를 위한 신규 경유지와 파급력도 증가했다.  ▲지난 1일 파밍용 악성코드가 탐지화면(자료제공: 제로서트) 지난 1일에는 특정 호스팅사가 ARP 스푸핑(Spoofing) 공격을 당해 호스팅 서비스를 받는 다수의 웹사이트에서 파밍용 악성코드가 유포됐으며, 많은 사람들이 이용하는 웹하드와 광고배너 사이트에서도 파밍용 악성코드가 뿌려졌다. 이렇듯 파밍용 악성코드가 유포된 웹사이트 수가 하루만도 25개가 발견됐다. 이에 대해 제로서트 측은 “홈페이지를 통한 악성코드 유포 활동이 활발한 것으로 나타났다”며 “해당 악성코드는 금융정보 탈취형 악성코드로 호스팅사의 웹사이트 보안관리를 철저히 해야 하고, 이용자는 웹사이트 방문시 파밍용 악성코드에 금전적 피해가 없도록 각별히 주의해야 한다”고 당부했다. 특히, 호스팅 업체를 노린 ARP 스푸핑 공격은 특정 패킷을 변조해 악성URL이나 스크립트를 추가함으로써 다운로드 링크를 변조시키는 공격방식이다. 이로 인해 같은 IP 네트워크 대역 전체에 영향을 미칠 수 있으며, 호스팅 서비스를 받은 모든 웹사이트가 공격 대상이 될 수 있다. 록키 랜섬웨어 기승 한 주간 록키 랜섬웨어도 곳곳에서 발견됐다. 지난 3월 31일 본지에 제보한 메가톤은 “랜섬웨어가 이메일을 통해 지속적으로 유포되고 있다”며 “메일 수신 시 각별한 주의가 필요하다”고 당부했다. .jpg) ▲지난 1일 유포된 록키 랜섬웨어 분석 자료(자료제공: 노브레이크 박찬주 수석) 이를 분석한 노브레이크 박찬주 수석은 “록키 랜섬웨어가 C&C 서버에서 데이터를 다운받고, 명령어에 따라 볼륨 섀도우 카피가 삭제된다. 그런 다음 파일이 .locky 확장자로 변경되며 파일이 암호화된다”고 설명했다. 볼륨 섀도우 카피가 삭제되면 윈도우 운영체제에서 제공하는 파일 백업과 복원 기능을 정상적으로 사용할 수 없게 된다. 볼륨 섀도우 카피 삭제 명령어는 기존의 크립토락커(CryptoLocker)와 같은 랜섬웨어에서 흔히 확인할 수 있는 명령어다. 신규 경유지와 악성코드 유포지 증가 3월 5주차에는 지난 주보다 신규 경유지 활동과 전체 발견된 악성코드 유포지가 증가한 것으로 집계됐다. 여기에는 악성코드가 유포된 이력이 있는 사이트에 비정상링크가 삽입된 경우도 포함한 것으로, 예년 수준과 비슷한 수준으로 분석됐다. 특히, 방문자가 많은 쇼핑몰과 파일 공유(P2P) 사이트 등에서 비정상링크가 지속적으로 발견됐으며, CK 공격 킷도 v3.13, v3.22, v3.23 버전이 혼용돼 사용된 것으로 분석됐다. 또한, 장비(백신) 탐지를 우회하기 위한 기법도 발견됐다.  ▲지난 3월 25일 XXXX홈페이지에 업로드 된 공격코드(자료제공: 빛스캔) 지난 3월 25일에는 해외 교민을 위한 통화 서비스를 제공하고 있는 XXXX사이트에서 공격코드가 업로드된 정황이 포착됐다. 업로드된 공격코드는 금요일부터 토요일까지 활용됐으며, 공격코드로 연결된 사이트는 쇼핑몰, 커뮤니티 등으로 분석됐다. 이에 대해 빛스캔(대표 문일준) 측은 “공격자들은 최초 악성링크 삽입은 사용자 방문이 많은 사이트를 활용하고, 경유지와 공격코드가 업로드된 유포지는 중소기업 웹사이트를 이용했다”며 “그 이유로는 중소기업은 상대적으로 보안에 취약하면서도 공격코드 등을 오랫동안 유지할 수 있기 때문이다. 매주 반복되는 피해를 방지하기 위해서는 상대적으로 보안에 취약한 중소기업 사이트에 대한 보안대책이 세워져야 한다”고 당부했다. 벤더별 취약점, 애플 56건 3월 4주차 벤더별 취약점으로는 애플이 가장 많이 발견됐다. SK인포섹 블로그에 따르면 총 77건의 벤더별 취약점 중 애플 56건(73%), 시스코 7건,(9%), HP 7건(9%) 순으로 나타났다.  ▲3월 4주차 벤더별 취약점(자료제공: SK인포섹 블로그)  ▲3월 4주차 탐지된 공격유형(자료제공: SK인포섹 블로그) 지난 한 주간 탐지된 공격 유형은 네트워크 해킹 56.45%, Denial_of_Servie 28.80%가 높은 점유율을 차지했다. 탐지된 패턴은 MSRPC_Invalid Request가 1,420,170건(46.83%)로 가장 많았다. 모바일 악성코드, PUA 기승 모바일 악성코드로는 사용자가 원하지 않는 프로그램으로 사용자에게 불편함을 제공하는 PUA(Potentially Unwanted Application)가 가장 기승을 부린 것으로 집계됐다. NSHC에서 발표한 최근 2주간(3월16~3월 29일) 모바일 악성코드 통계에 따르면 16일(바이러스 1627개)과 20일(바이러스 1125개)을 제외하곤 PUA 악성코드가 가장 기승을 부린 것으로 나타났다.  ▲최근 2주간(3월16~3월 29일) 모바일 악성코드 통계(자료제공: NSHC) 일자별 PUA 통계를 살펴보면 16일 358개, 17일 3397개, 18일 729개, 19일 1302개, 20일 673개, 21일 1329개, 22일 1184개, 23일 1170개, 24일 826개, 25일 1594개, 26일 1346개, 27일 1636개, 28일 1404개, 29일 1690개로 분석됐다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|