| [주간 보안이슈] 아마존 판매 CCTV서 악성코드 발견 外 | 2016.04.16 |

아마존에서 판매한 CCTV에서 악성코드 발견

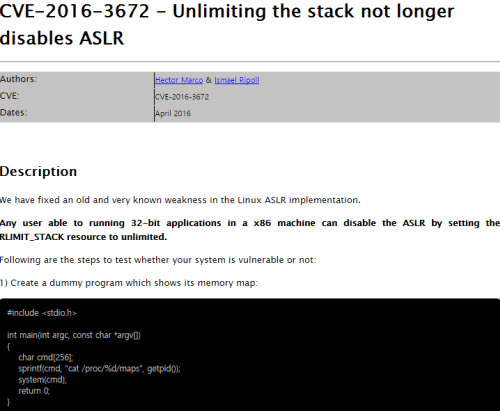

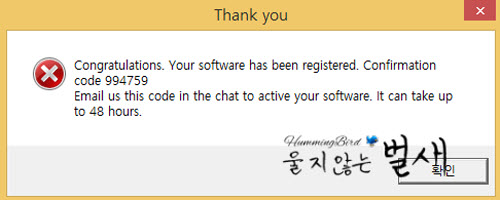

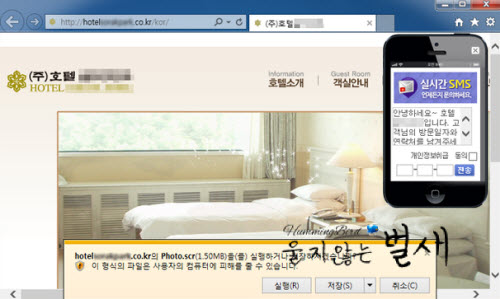

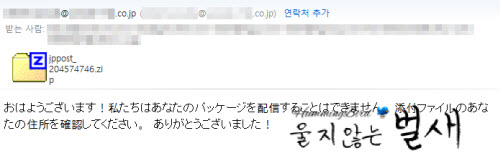

오프라인 암호화 랜섬웨어 직쏘우, 악성코드 추가 설치하는 랜섬웨어 Shade 기승 [보안뉴스 김경애] 아마존에서 판매한 CCTV에서 악성코드가 발견됐으며, FTP(File Transfer Protocol) 서버 해킹을 통해 비트코인 채굴 프로그램이 유포됐다. 또한, 인터넷 연결이 되지 않은 환경에서도 파일을 암호화하는 직쏘우 랜섬웨어와 파일 암호화와 함께 악성코드를 추가로 설치하는 Shade 랜섬웨어도 발견됐다. 다음은 한 주간 발생한 주요 보안이슈다.  1. 아마존에서 판매한 CCTV에서 악성코드 발견 최근 아마존에서 판매중인 CCTV에서 악성코드가 발견됐다. 악성코드는 ‘Urban Security Group(USG)’ 업체의 Sony Chip HD 6 Camera 1080P PoE IP CCTV 제품에서 발견됐다. 이를 발견한 보안연구원 Mark Olsen에 따르면 몸체(body) 밑부분에 숨겨져 있는 iframe을 확인했으며, Brenz.pl의 도메인이 포함되어 있었다고 덧붙였다. 알약 블로그에 따르면 Brenz.pl은 이전에 사이버 범죄에 사용됐던 도메인으로, 2009년 해당 도메인에서 악성코드를 유포한 적이 있으며, Brenz.pl의 관리자가 iframe을 통해 악성코드를 DVR의 백그라운드로 내려 보낸 것이라고 밝혔다. 일단 CCTV 운영업체 페이지에 방문하면, 악성프로그램이 다운로드 및 설치되며, 이 악성코드는 비합법적으로 사용자 데이터를 훔치는 등의 역할을 한다. CCTV에 설치된 악성코드는 사용자 영상을 훔치고, 사용자 CCTV를 DDoS 공격을 수행하는 봇으로 만들 수 있다. Breza.pl 도메인은 이미 펌웨어에 포함되어 있으며, 해당 펌웨어 안에 또 다른 악성코드가 있을 가능성도 배제할 수 없다는 우려도 제기되고 있다. 2. Linux ASLR 취약점 주의 최근 Linux ASLR 중 비교적 오래된 취약점이 수정됐다. ASLR(Address Space Layout Randomization)이란 리눅스의 메모리 보호 메커니즘으로, 프로세스 내에서 매핑되는 오프젝트에 대해 호출 및 실행시 실행하는 주소를 랜덤화 하는 기법이다.  ▲Linux ASLR 취약점(출처: Hector Marco - http://hmarco.org) 해당 취약점은 x86 디바이스 상에서 32비트 프로그램을 사용하는 모든 권한의 사용자가 RLIMIT_STACK 자원을 ‘제한없음’으로 설정해 놓는 방법이다. ASLR을 우회하는 취약점이며, 취약점 번호는 CVE-2016-3672, CNNVD-201604-092다. 공격자가 스택의 크기를 ‘unlimited’로 설정해 놓은 후 32비트 프로그램을 실행시키면 어플리케이션(공격)의 권한을 상승시킨다. x86 시스템에서 동작하는 32비트 어플리케이션을 실행할 수 있는 권한을 가진 공격자는 해당 취약점을 이용해 ASLR을 우회할 수 있다. 공격자들이 다른 취약점과 결합해 사용하고 있으며, 영향을 받는 시스템과 사용자도 매우 많을 것으로 추정된다. 3. 직쏘우 랜섬웨어 유포 지난 12일에는 공포영화 쏘우(Saw)를 모티브로 제작된 것으로 보이는 직쏘우(Jigsaw) 랜섬웨어가 등장했다. 직쏘우는 인터넷 연결이 되지 않은 환경에서도 파일을 암호화하는 오프라인 암호화(Offline Encryption) 방식이며, 1시간 단위로 암호화된 파일을 삭제하는 기능까지 포함되어 있다. 매 시간마다 삭제되는 파일양은 증가하며, 몸값 지불기한(72시간)이 지나면 모든 파일을 삭제한다.  ▲직쏘우 랜섬웨어 감염 화면(출처: 울지않는벌새 블로그) 이에 대해 보안전문 파워블로거 울지않는벌새는 “악성 파일이 실행되면 자신을 firefox.exe 파일로 자가 복제한 후, 다른 위치에 drpbx.exe 파일로 한 번 더 자신을 복사해 실행하고 사용자를 속일 목적으로 ‘Thank you’ 메시지를 생성한다”고 설명했다. 이후 하드디스크, 외장 하드, 네트워크 공유 폴더에 저장된 문서, 그림, 음악, 압축, 동영상 등 다양한 파일을 암호화한다. 암호화된 파일은 .fun 파일 확장명으로 일괄 변경되며, 원본 파일은 삭제 처리된다. 만약 비트코인(Bitcoin)을 제시된 주소로 전송된 후 ‘I made a payment, now give me back my files!’ 버튼을 클릭하면 특정 비트코인 거래 확인 서비스를 통해 지불 여부를 체크한다. 또한, ‘1 file will be deleted.’ 메시지처럼 1시간 단위로 암호화된 파일 1개가 자동 삭제된다. 4. FTP 서버 해킹 통해 비트코인 채굴 프로그램 유포 지난 11일에는 다수의 FTP 서버 해킹을 통해 비트코인(BitCoin) 채굴 클라이언트를 설치하는 악성 프로그램 유포된 정황이 발견됐다.  ▲ Photo.scr 화면 보호기 파일이 다운로드되는 호텔 관련 사이트(출처: 울지않는벌새 블로그) 국내 특정 호텔 관련 사이트에 접속할 경우 자동으로 Photo.scr 화면 보호기 파일을 다운로드한다. 연결정보를 확인해보면 사이트 접속 과정에서 악성 iFrame을 로딩해 동일 서버에서 Photo.scr 파일이 자동 다운로드된다. Photo.scr을 실행할 경우 임시 폴더에 NsCpuCNMiner32.exe 파일(32/64비트)을 생성·실행하며, 가상 환경인 경우 정상적으로 동작하지 않도록 분석을 방해한다. 정상적으로 동작할 경우 비트코인(BitCoin) 가상 화폐 채굴행위를 수행할 수 있으며, 이로 인해 CPU 상승과 같은 자원 소모가 발생할 수 있다. 또한, 해당 악성 파일 실행시 자가 복제 행위 및 유포를 위해서 FTP 서버에 파일 업로드를 할 수 있다. 다양한 FTP 서버를 대상으로 아이디, 비밀번호를 대입하여 로그인에 성공할 경우 Photo.scr 화면 보호기 파일을 FTP 서버의 각 폴더에 업로드하는 행위를 통해 자신의 유포 행위를 지속적으로 확장할 수 있다. 비트코인(BitCoin) 가상 화폐 채굴 프로그램 유포 행위는 취약점(exploit)을 이용한 방식이 아닌 사용자의 추가적인 실행이 이루어져야 한다. 하지만 웹사이트 접속 시 자동으로 다운로드되는 파일을 실행하면 문제가 될 수 있어 주의해야 한다. 5. 파일 암호화와 악성코드 추가 설치하는 Shade 랜섬웨어 주의 2014년 하반기부터 2015년 초에 .xtbl 또는 .ytbl 파일 확장명으로 파일을 암호화해 금전을 요구하는 Shade 랜섬웨어가 최근 일본 메일 계정을 이용해 특정 회사를 타깃으로 유포된 것으로 드러났다.  ▲Shade 랜섬웨어가 일본 메일 계정을 통해 유포된 화면(출처: 울지않는벌새 블로그) 메일은 일본어로 작성되어 있으며, ZIP 압축파일 내에 동봉된 JS 스크립트 파일을 실행해 우편물 주소를 확인하라는 내용으로 안내하고 있다. 첨부된 JS 스크립트 파일을 실행할 경우 감염자의 IP 정보를 조회하고, C&C 서버와의 암호화된 통신을 통해 네트워크 공유 폴더, 외장 하드, 하드디스크를 대상으로 암호화가 진행된 후 .better_call_saul 확장명으로 변경된다. 파일 암호화의 마지막 단계에서는 랜덤(Random)한 파일명으로 생성되는 ‘C:\Users\(로그인 계정명)\AppData\Roaming\8457CF878457CF87.bmp’ 그림 파일을 생성해 바탕화면 배경으로 변경한다. 생성된 README(숫자).txt 파일에는 특정 이메일 계정으로 제시된 복호화 코드를 보낼 것을 요구하고 있으며, 48시간 이내에 답변이 없을 경우 토르 브라우저 또는 웹 브라우저를 통해 특정 사이트로의 접속을 안내하고 있다. 연결된 웹사이트는 러시아, 영어로 이메일 주소를 안내하고 있으며, 복호화 키 없이는 복구가 불가능하다고 강조하고 있다. Shade 랜섬웨어는 기존 랜섬웨어와 다르게 파일 암호화 후 자동 종료(삭제)되지 않고, 지속적으로 메모리에 상주하며, 감염 후 Windows 재부팅 시부터는 ‘Client Server Runtime Subsystem’ 시작 프로그램 등록값을 통해 ‘C:\ProgramData\Windows\csrss.exe’ 악성파일이 자동 실행된다. 메모리에 상주하는 악성파일은 파일 암호화가 완료된 후, 일정 시간이 경과하면 추가적인 악성파일을 생성하는 역할을 하게 된다. 추가로 생성된 악성파일은 악의적인 통신행위를 목적으로 DLL 파일(정상)을 추가 생성한 후, 권한 탈취 시도와 악성파일 업로드 등의 악성행위를 수행하게 된다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|