| 내 금융정보 노리는 최신 파밍 공격 유형 3가지 | 2016.04.20 |

최근 파밍 공격 유형: hosts와 hosts.ics 파일 변경, DNS 변경, PAC 변경

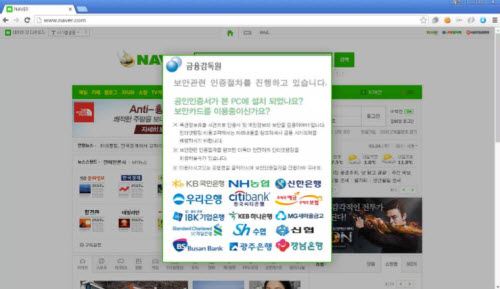

4월 들어 자바 취약점 이용해 자동으로 실행하는 파밍 악성코드 기승 [보안뉴스 김경애] 최근 들어 파밍용 악성코드의 공포가 거세다. 백신과 보안장비에서 탐지되지 않도록 우회 기능을 탑재하거나 hosts와 hosts.ics 파일을 변경하거나 DNS(Domain Name Server)를 변경하는 수법을 통해 지능적으로 사용자들을 유혹하고 있다.  이를 본지에 알려온 한 제보자는 “최근 들어 포털사 네이버와 다음을 위장한 가짜 파밍사이트가 잇따라 발견되고 있다”며 “발견된 파밍사이트에는 금융감독원 팝업창이 뜨며, 감염자의 금융정보와 개인정보를 탈취한다”고 밝혔다.  최근 파밍 공격 유형 에프원시큐리티가 발표한 ‘금융 파밍 악성코드 보고서’에 따르면 최근 파밍 공격 유형은 △hosts, hosts.ics 파일을 변경하는 유형 △DNS를 변경하는 유형 △PAC를 변경하는 유형이 주를 이룬다고 밝혔다. 1. hosts, hosts.ics 파일 변경 유형 먼저 hosts, hosts.ics를 변경하는 파밍 공격은 가장 기본적인 공격 유형으로 과거 많이 이용된 수법 중 하나다. 하지만 지금까지도 이용되고 있으며, 요즘에는 hosts 파일 조작에 따른 탐지를 회피하기 위해 공격자가 hosts.ics를 사용하는 것으로 알려졌다. 해당 유형을 사용하는 악성파일은 지난 3월 11일 컴파일된 win.exe이다. win.exe 악성파일은 hosts 파일을 변조시키기 위해 정상 프로세스에 악성코드를 삽입해 실행시킨다. 악성코드가 삽입된 프로세스는 공격자 서버와 통신하며 주기적으로 hosts.ics 파일을 생성시켜 파밍 페이지로 유도한다. 2. DNS 변경 유형 두 번째 파밍공격 유형은 DNS 변경이다. DNS 변경은 도메인 네임 서버(Domain Name Server)를 변경해 hosts 파일 조작 없이 정상 도메인 입력시 파밍 사이트로 유도하는 방식이다. 최근 이용되는 악성파일은 smss.exe이다. smss.exe 악성파일은 지난 3월 24일 컴파일됐으며, 악성코드 파일 실행시 rundll32 프로세스를 생성시킨다. DNS 서버가 설정되며 악성코드는 DNS서버를 이용해 파밍 사이트로 연결한다. 파밍 사이트에는 금융감독원 팝업창과 함께 국내 주요 은행을 클릭할 수 있도록 유도하는 창이 뜨며, 나열된 은행 중 한 곳을 클릭하면 한국인터넷진흥원(KISA)을 위장한 개인정보 탈취 사이트로 연결된다. 3. PAC 변경 유형 세 번째는 PAC 변경 유형으로 자동 구성 스크립트(Proxt auto-config)를 이용해 프록시 접속을 하며, DNS 유형과 동일하게 hosts 파일 조작 없이 파밍 페이지로 유도한다. 파밍 공격에 이용되는 악성파일은 지난 3월 13일 컴파일된 website.exe이다. website.exe 악성코드는 win.exe와 같이 정상 프로세스에 악성코드를 넣어 실행시킨다. 악성코드가 삽입된 프로세스는 LAN 설정 내의 PAC를 변경시켜 프록시로 파밍 페이지에 접속하도록 유도한다. 이에 대해 에프원시큐리티 조재근 연구원은 “대부분의 파밍용 악성코드는 정상 프로세스를 생성한 후, 해당 프로세스 메모리에 악성코드를 강제로 삽입한 후 실행시키는 방식을 사용한다”며 “그 이유는 정상적인 프로세스로 위장해 해당 프로세스를 종료하지 않도록 하고, 백신에 탐지되지 않기 위해서”라고 밝혔다. 또한, 보고서에 서술된 3가지 유형으로 매일 혹은 매주마다 다른 이름과 아이콘으로 악성코드가 제작·배포되고 있어 출처가 불분명한 파일은 실행시키지 않아야 한다고 덧붙였다. User-Agent 취약점 이용한 파밍 악성코드 기승 PAC 변경 유형 외에도 자바와 IE 취약점을 통해 자동으로 악성파일을 다운로드되고 실행되는 Auto exe. 유형도 이용된다. 특히, 4월에는 자바와 IE 취약점을 이용한 파밍용 악성코드가 기승을 부렸다. 이와 관련 빛스캔 측은 “2주 연속 장비 탐지를 우회하기 위한 공격이 본격적으로 시작됐다”며 “공격 방식은 지난주와 동일하게 User-Agent(JAVA, IE, Adobe Flash Player)와 연관된 취약점으로 연결하는 방식이 사용됐다”고 밝혔다. 최종 바이너리는 모두 동일한 파밍 악성코드로 연결하는 것으로 분석됐으며, 그 외에도 단축 URL을 활용한 기법과 파밍 사이트의 리뉴얼 등 공격 형태가 다양화되고 있는 것으로 알려졌다. 최근 계속 탐지되고 있는 악성파일은 주로 swf, js, html, jar, exe 등이며, 공격자는 취약한 웹사이트에 이러한 악성파일을 전부 넣고 악성코드를 다운로드해 실행을 유도한다. 이에 대해 조재근 연구원은 “기존에는 악성파일을 다운받은 후 실행시켜야 했다면, 현재 유행하는 악성코드 유형은 User-Agent 취약점을 이용해 자동으로 실행되도록 하는 방식”이라며 “현재 국내 여러 사이트에 유포된 상태다. 이미 공격당한 사이트에서 차단을 하더라도 공격당한 사이트의 취약점을 다시 이용해 업로드 하면서 반복적으로 공격하고 있어 관리자의 웹사이트의 취약점 진단이 중요하다”고 설명했다. 백신과 자바 등 프로그램 최신 버전 유지해야 이에 따라 이용자는 백신은 물론 자바 버전도 최신 버전으로 업데이트해야 한다. 만약 백신이 탐지하지 못할 경우 앞서 언급된 유형별로 생성된 파일과 시작 레지스트리의 값을 지우고 추가 옵션을 기본으로 다시 설정해야 한다. 조재근 연구원은 “특정 시간에만 악성코드를 배포하고 시간이 지나면 서버를 닫는 유포지도 있어 웹사이트에 외부 링크가 있는지 잘 살펴보고, 만약 있다면 접속이 안 되더라도 이를 삭제해야 한다”고 당부했다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|