| 국내 정보보호관리체계 접근방법 문제점 3가지 | 2016.05.02 |

정보보호 통제: 위험평가 고려

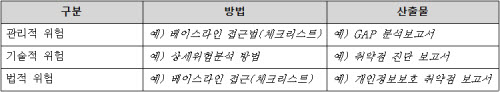

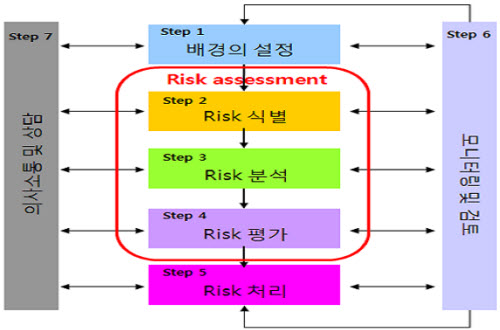

정보보호관리체계 구축: 정보보호 원칙 기반으로 구현 정보보호체계 구현방법: 조직의 위험평가와 위험 수용 기반해야  현재 기관과 기업에서는 조직의 정보보호 수준을 어떻게 제안(Approach)하고, 보장하고 있을까? 이에 대해 필자는 필드에서 경험한 사례를 중심으로 국내 정보보호체계 접근방법의 문제점 3가지를 살펴보고, 바람직한 정보보호관리체계 구축방향을 모색해보고자 한다. 첫째, ‘체크리스트 기반’(Baseline Approach)정보보호 통제방법의 문제 ISO 27002:2013 Selecting Controls에 따르면 정보보호 통제 선택은 정보보호 위험평가 결과를 고려해 구현해야 하며, 조직의 정보보호 목적과 정보보호 목표수준 등에 따라 방어(Defence)하는 방법 즉 통제방법이 달라질 수 있다. 따라서 공공기관, 대기업, 중견, 중소기업 등 각 조직 리스크(risk) 성향에 따라 정보보호 통제 및 방어방법을 달리해야 한다. 이를테면 교과서적으로 보안 솔루션을 설치 및 운영하는 방법은 사이버공격에 효과적인 접근방법이 아닐 수도 있다. 정보보호 통제는 수용 가능한 수준으로 위험을 줄이는 것을 보장하고, 정보보호체계 메커니즘은 정보보호 위험평가(Risk Assessment)와 조직의 위험 수용(Risk Acceptance)을 기반으로 해야 한다. 최근 논문이나 사례를 보면 정보보호 통제(Control)의 목적은 위험분석을 수행하고 위험처리 결과에 따라 필요한 통제를 결정하는 것이 원칙이다. 하지만 기업에서는 이러한 원칙과 기준을 정보보호체계 수립 및 구현시 제대로 실행하지 않는 경우가 있다. 따라서 정보보호 통제 구현시 정보보호 위험평가 결과를 고려해 정보보호 대책을 수립하는 것이 효과적인 접근방법이라고 할 수 있다. 또한, 단순한 통제항목 중심 및 체크리스트 중심의 정보보호 활동보다는 관리과정을 통해 조직 환경에 적합한 관리체계를 수립·운용함으로써 정보보호 성과를 향상시킬 수 있다는 점을 염두에 두어야 한다. 둘째, 국내 정보보호관리체계 접근방법 및 수준의 문제 정보보호관리체계는 조직 문화와 부합하는 설계(Designing), 구현(Implementing), 모니터링(Monitoring), 유지(Maintaining), 개선(And Improving)을 위한 프레임워크 및 방법론(Approach And Framework)이다. 조직에서 ISMS 원칙(Principles)을 기반으로 정보보호관리체계를 수립(Establishing), 구현(implementing), 운영(Operating), 모니터링(Monitoring) 검토(Review), 유지(Maintaining), 개선(And Improving)하기 위한 체계적인 접근방법(Systematic Approach)은 정보보호체계를 수립하고 유지하는 핵심 성공요소라고 할 수 있다. 따라서 정보보호관리체계 구축전략은 정보보호 원칙을 기반으로 조직의 정보보호 메커니즘에 따라 구현해야 한다. 하지만 기업에서 정보보호관리체계를 구축하고 정보보호 메커니즘을 구현하는 방법에 대해 얼마나 깊이 생각하고 있을까? 우선 정보보호관리체계 수립부터 구현, 유지관리(사후관리)접근방법 등에 대한 정보보호 메커니즘을 고민해야 할 것으로 보인다. 특히, 기업의 정보보호관리체계 접근방법 문제점에 대해 두가지 측면에서 살펴보면 첫째, 관리체계 수립부터 구현이 ‘유효성’과 ‘효과성’ 측면에서 미흡한 경우가 있으며, 둘째 적합수준은 유지하고 있으나 관리(Management)및 통제(Control) 수준의 ‘효과성’이 떨어지는 경우가 있다. 이러한 경우 조직 상황을 분석해 보면 대부분 위험관리(Risk Management)가 부실하거나 취약하다고 할 수 있다. 따라서 조직에 있어 가장 요구되는 부분은 지속적이고 효과적인 위험관리가 필요하다는 점이다. 기업의 경우 체계적인 정보보호 위험관리가 정보보호 효과성 향상에 긍정적인 영향을 미친다는 것을 반드시 기억해야 한다. 셋째, Risk-Based Approach 정보보호 위험관리의 문제점 정보보호 인증은 정보보호 위험관리 측면에서 접근해야 한다. 국내 정보보호관리체계 접근 방법은 Asset-Based Risk Assessments(자산식별 및 평가-위협-취약성-위험도-DoA-보호대책 수립, 자산 기반 위험평가 접근방법)와 국제 정보보호 인증(ISO 27001)의 위험평가 방법이 개정된 ISO 31000(Risk Management – Principles And Guidelines) 위험평가 방법론이 있다. 아직까지 많은 기업들은 자산 기반 위험평가를 사용하고 있다. 따라서 참조모델(국제표준)을 활용해 조직에 효과적인 위험평가 방법을 선택 및 적용하는 접근방법이 효과적이다.  ▲예시) 국내 ISMS 위험 평가 방법론  ▲예시) 국제 정보보호 인증(ISO 27001) 위험 평가 방법론(ISO 31000) 정보보호 위험관리에 있어 핵심은 위험 식별·분석 및 평가 프로세스를 갖추는 일이다. 이에 따라 조직은 자신의 고유한 비즈니스 환경에 적합한 보안 통제(Control)를 선택 및 적용해야 한다. 또한, 기업에서 참조 모델로 활용할 수 있는 위험관리 표준을 적용하는 것도 바람직한 접근방법이라고 할 수 있다. 참조 모델: Risk-Based Approach(위험 기반 접근방법) -국제표준 ISO 31000(위험관리 메커니즘 -원칙, 프레임워크, 위험관리 프로세스) - 미국 Risk Management Framework(RMF), NIST 사이버보안 프레임워크(Risk-Based Cybersecurity Framework)  ▲박억남 정보보호전문 심사원 [글_ 박억남 정보보호 전문심사원(mssinnovator@naver.com)] 필자 소개_ 박억남 정보보호 전문심사원은 국제 정보보호인증(ISO 27001), 정보보호관리체계(ISMS), 개인정보보호관리체계(PIMS), 개인정보 영향평가(PIA), CISSP, CISA, CPPG, 정보보보호 준비도 평가사 등 정보보호·개인정보보호 전문심사원으로 활동하고 있다. 저서로는 정보보안 개인정보보호 입문+실무 바이블 등이 있다. <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|