| 인천국제공항공사 내부정보, 검색엔진에 노출돼 ‘말썽’ | 2016.04.28 |

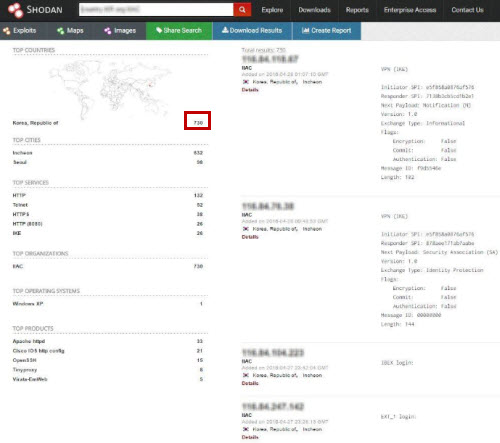

인천공항 버스안내 시스템 등 총 730건 정보 노출

인천국제공항공사, “별정사업자에게 할당된 IP로 공항 내부정보 아냐” 보안전문가, 별정사업자 관리 측면에서의 문제 지적 [보안뉴스 김경애] 인천국제공항공사의 내부정보 및 인터넷으로 접속 가능한 기기들이 검색엔진 서비스인 쇼단(Shodan)을 통해 무방비로 노출되고 있어 파장이 예상된다.  28일 이를 본지에 알려온 제보자는 “검색엔진 쇼단을 통해 인천국제공항공사에 해당하는 IP 주소와 인천공항 버스안내 시스템, TG모바일 관제 등 내부정보가 노출되고 있다”고 밝혔다. 쇼단을 통해 노출된 정보는 △Symbol XR400 RFID Reader Admin Console △인천공항 버스안내시스템 ADMIN △TG 모바일 관제 △N_032_로밍센터교 - XECURE VPN Manager △Juniper Web Device Manager △HP-2530-24 Switch △NETSurveillance WEB △ODIN RFID Tag △프린터 다수 등 총 730건으로 확인됐다. 노출된 정보의 위험성에 대해 극동대학교 사이버안보학과 신재용 씨는 “먼저 Symbol XR400 RFID Reader Admin Console는 출입관리 시스템 등에서 사용되는 RFID 리더기 관리자 콘솔로, RFID 리더 스캔 컨트롤을 중단시키면 RFID 리더기가 먹통이 될 수 있고, RFID를 통해 출입관리 시스템을 이용할 경우 직위별 통제구역을 모두 해제할 수 있다. 뿐만 아니라 해당 컨트롤 시스템에 등록된 사용자들을 모두 등록해제를 해서 출입이 안 되도록 할 수도 있다”고 우려했다. 이어 인천공항 버스안내 시스템 ADMIN의 경우 해커가 SQL 인젝션과 같은 공격 기법으로 여수 버스정보시스템(BIS) 해킹사건과 비슷한 공격을 받을 가능성이 있고, TG 모바일 관제는 골프장 관제 시스템으로 골프장 내 카트를 실시간 모니터링하거나 컨트롤센터를 확인할 수 있는 것으로 분석됐다. 다음으로 Juniper Web Device Manager는 한 업체에서 판매하는 네트워크 방화벽의 관리 페이지로 기본적으로 외부에 공개되어 있으면 안 된다고 설명했다. HP-2530-24 Switch는 장비의 관리 페이지로 해커가 마음만 먹으면 해당 장비와의 연결을 끊을 수 있는 위험이 있고, 프린터의 경우 프린터된 로그 정보를 확인하면 무엇이 인쇄됐는지 정보를 확인할 수 있는 위험이 있다고 덧붙였다. 하우리 최상명 CERT 실장은 “이번에 여수 버스정보시스템(BIS) 해킹사건처럼 쇼단에서 노출된 서버에 원격제어 기능 등이 있으면 해커가 쇼단에서 검색만으로 해킹할 수 있다”고 지적했다. 쇼단을 통해 노출된 정보에 대해 인천국제공항공사 관계자는 “인천국제공항공사가 별정통신사업을 하다보니 개별사업자에게 IP를 할당해 주고 비용을 받는 형태로 운영하고 있다”며 “노출된 정보는 개별사업자에 해당되며, 공항 시스템과는 전혀 상관이 없다”고 말했다. 그러면서 문제가 되는 별정사업자들에 대해선 연락을 취하든가 내부 논의를 거친 후, 조치를 취하겠다고 밝혔다. 서울여자대학교 김명주 교수는 “쇼단은 일반 검색엔진과 달리 웹사이트 검색이 아니라 인터넷에 연결된 장비 검색엔진”이라며 “사물인터넷(IoT)도 여기에 속하는데 쇼단을 이용하면 인터넷연결 장비를 식별하고 쉽게 확인할 수 있는 반면, 인증기능이 약한 장비의 경우 장비 식별이 이루어지는 즉시 공격을 받을 수 있어 보안에 취약하다”고 지적했다. 이어 김 교수는 “해커가 쇼단을 활용하면 공격대상 장비에 대한 식별, 취약 정보에 대한 취득이 단시간에 가능하다”며 “장비의 보안이 제대로 되어 있지 않으면 해킹, 서비스 거부 공격 등에 쉽게 노출될 수 있다”며 주의를 당부했다. 노브레이크 박찬주 수석은 “아무리 인천국제공항 측에서 별정사업으로 운영되고 있는 정보가 노출됐다고 하더라도 인천공항 버스안내 시스템 페이지가 외부에서 쉽게 접근되는 구조라는 점과 인증 없이 중요 정보가 노출된다는 점은 관리적인 측면에서 문제가 있다”며 “공항 측에서 관련 사업의 일환으로 진행되는 서비스 과정에서 발생된 사건인 만큼 사업에 대한 관리 통제가 필요하다”고 말했다. 이를 위한 개선방안으로 최상명 CERT 실장은 “일단 중요 서버는 외부에 노출되지 않게 방화벽으로 보호하고, 관리자 IP 인증을 걸어 해당 IP에서만 접속할 수 있도록 조치를 취해야 한다”고 당부했다. 이어 그는 “인증이 미비한 경우는 반드시 점검하고 패스워드를 걸어서 인증을 강화해야 한다”고 설명했다. 이어 신재용 씨는 “VPN을 이용하거나 IP 필터를 통한 외부 접근 차단 및 통제가 이루어져야 하고, 쇼단에서 회사 내부의 IP를 검색해서 자체적인 보안 여부를 확인해야 한다”며 “Juniper 관리 페이지와 Switch 관리 페이지, 버스정보시스템 관리 페이지 등이 외부망과 연결되서는 안 된다. 만약 어쩔수 없이 연결을 해야 한다면 접근제어가 이루어져야 한다”고 말했다. 또한, 보안점검을 통해 디폴트로 설정되어 있는 관리 페이지의 관리자 아이디, 비밀번호를 변경해야 하고, 프린터도 해커가 외부와 연결된 프린터를 통해 다이렉트로 인쇄(프린터 관리자 페이지를 이용한 인쇄)하면 프린터를 마비시킬 수 있어 외부망과 차단해야 한다는 지적이다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|