| [주간 보안이슈] 랜섬웨어 수익모델의 다크웹 서비스 활개 外 | 2016.04.29 |

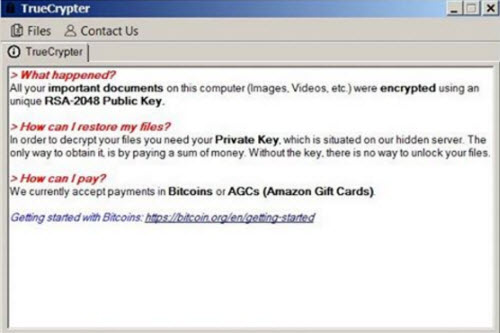

비트코인과 아마존 기프티 카드로 지불할 수 있는 트루크립트 랜섬웨어 발견

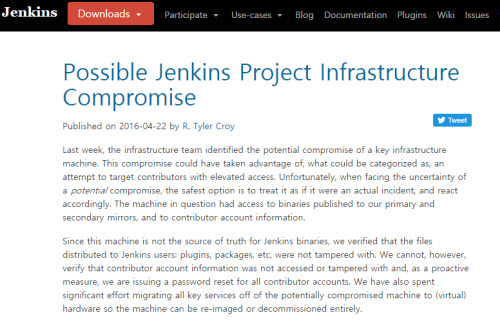

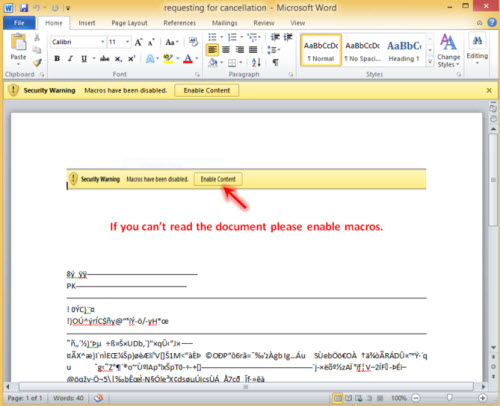

랜섬웨어 사업모델로 하는 다크웹 서비스 활개 [보안뉴스 김경애] 한 주간 비트코인과 아마존 기프티 카드로 지불해 암호화된 파일을 복구할 수 있는 트루크립트(TrueCrypte) 랜섬웨어가 발견됐으며, 사용자의 개인정보를 인질로 잡고 돈을 요구하는 랜섬웨어를 사업모델로 하는 다크웹 서비스가 활개를 치고 있다. 뿐만 아니라 최소 3개 이상의 취약점 공격 툴을 이용해 공격하는 ‘Panda Banker’ 악성코드가 발견됐다. 다음은 한 주간 발생한 주요 보안이슈다.  ▲비트코인과 아마존 기프티 카드로 지불할 수 있는 트루크립트(TrueCrypte) 랜섬웨어 감염화면 1. 트루크립트 랜섬웨어 발견 하루가 멀다하고 새로운 랜섬웨어가 등장하고 있다. 이번엔 비트코인과 아마존 기프티 카드로 지불해 암호화된 파일을 복구할 수 있는 트루크립트(TrueCrypte) 랜섬웨어가 발견됐다. 랜섬웨어에 감염되면 컴퓨터의 모든 중요한 문서는 RSA-2048 공개키로 암호화된다는 문구와 함께 파일 잠금을 해제하기 위해서는 비트코인과 아마존 기프티 카드를 지불해야 한다는 안내 메시지가 뜬다. 2. 사이버범죄 조직, Ran$umBin 다크웹 서비스 제작 최근 한 사이버범죄 그룹이 Ran$umBin이라는 다크웹 서비스를 만들었다. Ran$umBin은 약 두 달 전부터 활동 중인 것으로 보이며, 사업모델은 일반 랜섬웨어와 다르게 사용자의 개인정보를 인질로 잡고 금전을 요구하는 형태의 랜섬웨어다.  ▲Ran$umBin 다크웹 서비스 화면(출처: securityaffairs) 공격자들은 침투한 사용자의 신용카드 데이터 등 중요 정보들을 Ran$umBin 페이지에 올린다. 피해자들에게는 Ran$umBin에 로그인 하는 방법과 금액을 지불하는 방법을 안내한다. 이후 피해자가 로그인 후 돈을 지불하면 정보는 다크웹에서 삭제된다. 뿐만 아니라 올라온 데이터들을 다른 해커들에게 팔수도 있다. 이 사이트는 중간에서 커미션을 받는 형태로 이익을 챙긴다. Ran$umBin은 한명의 피해자가 여러번 돈을 뺏기지 않도록 조치하고 있으며, Ran$umBin에 올라온 데이터가 오래되거나 가짜가 아니라고 증명할 수 있다며 자신들의 서비스 트위터를 통해 홍보한다. 3. Jenkins 오픈소스 프로젝트의 기본 인프라 해킹? 최근 Jenkins 프로젝트 개발자들이 Jenkins 프로젝트의 핵심 인프라 시스템중 하나가 해킹 당했다고 밝혔다. 공격자는 프로젝트의 접근권한 상승을 시도한 것으로 분석되고 있다. 해킹당한 디바이스를 이용하면 1급 백업문서에 접근할 수 있고, 2급 백업문서 중의 바이너리 코드 및 코드 개발에 기여한 사람들의 계정정보에 접근할 수 있다.  ▲Jenkins 프로젝트의 핵심 인프라 시스템 해킹 소식(출처: Jenkins) 해킹된 기기에 저장돼 있는 것은 jenkins 프로젝트의 원본 바이너리 코드가 아니기 때문에 사용자에게 배포된 Jenkins 코드(예를 들어 플러그인, 패키지 등)는 검수해야 한다. 또한, 코드를 개발한 사용자들의 정보가 변조됐는지 알 수 없으며, 공격자가 이미 접근했는지 여부도 알 수 없는 상황이다. 따라서 일반적인 Jenkins 커뮤니티 회원이라면, 비밀번호 재설정 메일을 받은 즉시 비밀번호를 변경해야 한다. 만약 Jenkins 계정과 동일한 비밀번호를 사용하는 다른 계정이 있다면 해당 계정들의 비밀번호도 모두 변경해야 한다. 4. Panda Banker 악성코드 발견 최소 3개 이상의 취약점 공격 툴을 이용해 공격하는 ‘Panda Banker’ 악성코드가 발견됐다. 이 악성코드는 워드 문서를 포함한 이메일 첨부파일을 통해 유포됐으며, 분석결과 오스트레일리아 은행과 영국 은행을 타깃으로 하는 페이로드가 확인됐다.  ▲ 매크로 바이러스가 포함된 워드문서로, 문서가 실행되면 악성코드가 Panda BankerRK 설치되는 화면(출처: Proofpoint) 악성메일은 CVE-2014-1761과 CVE-2012-0158 취약점을 이용했으며, 미디어와 제조업체 직원 등 특정 다수에게 전송됐다. 감염된 PC는 78.128.92.31/gert.exe에서 ‘Panda Banker’를 내려받는다. Panda Banker 악성코드 유포에는 Angler EK, Nuclear EK, Neutrino EK 3가지 공격 툴이 사용됐다. 공격자는 오스트레일리아와 영국 등의 지역에 Panda Banker의 악성 페이로드를 유포하는데 GPS 정보에 기반하는 프록시를 사용했다. Panda Banker는 악성코드 제우스(Zeus)가 생성하는 레지스트리와 유사하다. 샌드박스 실행 결과, 두 뱅킹 악성코드가 사용하는 네트워크 API가 매우 유사했으며, 레지스트리 등록을 통해 재부팅이 되어도 다시 실행될 수 있도록 한다. Panda Banker 악성코드가 사용하는 몇몇 C&C 서버는 패스트 플럭스 DNS 서버를 사용하며, 동일한 URL에 각각 다른 대량의 IP 주소가 연동되어 있다. 이는 보안연구원들이 해당 악성코드를 추적하고 분석하는데 어렵게 하기 위한 것이다. 뿐만 아니라 Panda Banker 악성코드는 온라인 뱅킹 플랫폼에서 거래프로세스에 대해 자동으로 처리해 주는 ATS 시스템을 이용해 은행 내부 시스템을 감염시키고 공격한다. Panda Banker는 독립적인 페이지를 자신의 컨트롤 페이지로 이용하는 것으로 분석됐다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|