| 악성코드 ‘다이어’, 국내 금융 서비스로 공격 확대 | 2016.05.03 |

변종 악성코드 우회 공격, 탐지 어려워 각별한 주의 필요

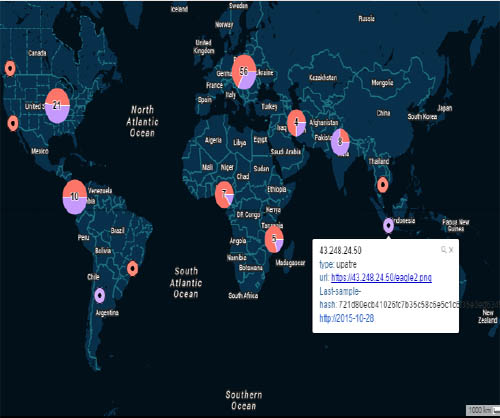

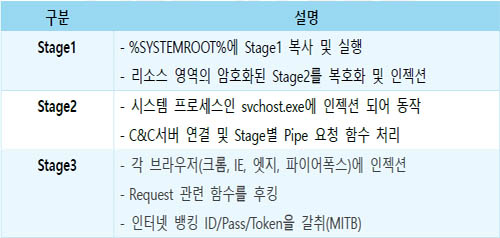

[보안뉴스 김태형] 지난해 6월 전 세계 금융기관을 공격하는 트로이목마 ‘다이어(Infostealer.Dyre)’가 최근 국내 금융 서비스 이용자를 공격 범위에 포함시키는 등 공격대상을 확대하고 있어 주의가 필요하다. 전 세계 1,000개가 넘는 은행과 기업의 고객을 위협하면서 기승을 부린 ‘다이어’는 지난 2014년 처음 등장했으며 현재 가장 강력한 금융사기 수단 중 하나로, 미국·영국 등 영어권 국가의 은행을 주요 공격 대상으로 삼는 것으로 밝혀졌다.  ▲ 글로벌 C&C 서버 및 네트워크 트래픽 현황(출처: NSHC Red Alert) 또한 다이어는 윈도우 컴퓨터를 표적으로 해서 인터넷 익스플로러(Internet Explorer), 크롬(Chrome), 파이어폭스(Firefox)를 공격해 금융·개인정보를 탈취하고 지난해 12월에는 한국을 비롯해 전 세계 금융기관을 노리는 다이어 변종 악성코드가 등장하기도 했다. 해당 다이어 변종은 다른 시스템으로의 복제 과정을 거쳐 감염을 확산시키고 웹브라우저를 제어해 은행계좌, 인증정보 등 중요 정보를 탈취하고 MBR(Master Boot Record)을 파괴해 시스템을 복구할 수 없게 만드는 특징이 있었다. 보안전문기업 NSHC에서 전문적인 정보보안 연구·분석·교육을 통해 최신 정보를 제공하는 전문보안기술연구팀 ‘Red Alert’은 최근 악성코드 ‘다이어’에 대한 분석 보고서를 발표했다. Red Alert의 ‘악성코드(Dyre.L*) 최신 동향’ 보고서에 따르면, “최근 인터넷 금융 기관의 서비스 이용자들을 겨냥한 악성코드(Dyre.L*)가 기승을 부리고 있으며, 해외뿐만 아니라 국내 금융기관 4곳에 대한 공격을 수행하기 시작해 각별한 주의가 필요하다”고 밝혔다. Red Alert에 따르면, 최근 발견된 샘플의 경우 전 세계 백신 엔진을 비교 검색해 주는 바이러스 토탈(Virustotal, www.virustotal.com)에서 검색해본 결과 중에 ‘Qihoo-360’(11/24)에서만 탐지가 가능하며 국내뿐만 아니라 해외의 경우에도 변종 악성코드의 우회 공격으로 탐지가 어렵다. 또한 다이어는 APT, 스피어 피싱과 같은 공격 기법들을 통해 내부 시스템에 침투하는 어파트레(Upatre)로부터 다운로드 되는 악성코드다. 최근까지 Upatre에서 5개 국가의 50가지 경로 정보를 이용해 다이어를 다운로드 하는 것으로 나타났다. 다이어는 이처럼 Upatre를 통해 상주하게 된다. Upatre는 스피어피싱, 소셜네트워킹사이트, 웹사이트의 악성 리다이렉션 등의 다양한 방법을 통해 다이어를 다운로딩하고 다운로딩된 다이어는 일반 악성코드와 같이 멀티 스테이지(Multi-Stage)로 동작한다.  ▲ 다이어의 각 스테이지별 주요 동작(출처: NSHC Red Alert) 이와 같이 다이어는 다른 종류의 악성코드를 추가로 노출시켜 컴퓨터를 감염시키는 등 이중 공격을 실행하기도 하고, 최근엔 윈도우10 운영체제의 새로운 서비스인 엣지(Edge) 브라우저에도 적용됐으며, 안티 바이러스, APT 솔루션 우회기법을 적용하고 있어 이용자들의 각별한 주의가 요구된다. 한편, NSCH Red Alert은 이와 같은 다이어에 의한 피해를 줄이기 위해서는 윈도 탐색기 폴더 옵션에서 ‘보호된 운용체계 파일 숨기기(권장)’에 체크를 해제하고 ‘숨김 파일 및 폴더 표시’ 버튼을 클릭해 적용한 뒤, ‘C:\WINDOWS\[RndStr].exe (MD5 : *****CB62)’ 경로의 파일을 삭제하면 된다고 밝혔다. 또한, 윈도우 레지스트리 편집기를 이용해 악성코드 관련 레지스트리도 삭제하는 방법도 권고했다. [김태형 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|