| 中 5월 첫째 주 애플리케이션 취약점 103개 발견 | 2016.05.13 |

中 인터넷응급센터 “5월 첫째 주 정보보안 사건 789건 처리”

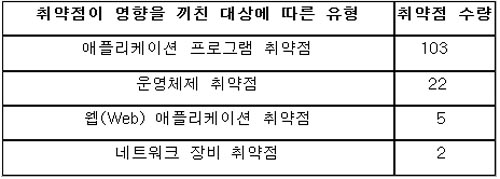

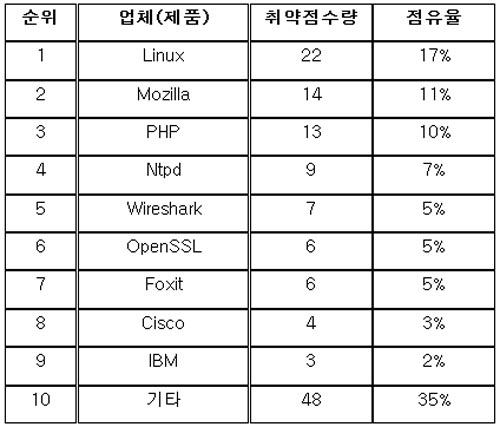

보안취약점 132개 최종 등록...고위험급 28개·중위험 88개 [보안뉴스 온기홍= 중국 베이징] 중국 정부 산하 ‘국가컴퓨터네트워크 응급기술처리 협조센터(CNCERT, 이하 국가인터넷응급센터)는 5월 첫째 주(5월 2일~8일) 중국에서 인터넷 바이러스에 감염된 기기가 94만5,000대에 달했다고 밝혔다. 한 주전보다 5만5,000대 늘었다. 이 가운데 트로이목마 또는 봇에 감염된 기기들은 69만9,000대였다. 한 주 전보다 8.5%(5만5,000대) 증가했다. 콘피커 웜(conficker worm)에 감염 피해를 입은 기기들은 24만6,000대로 한 주 전과 비슷했다. .jpg) ▲ 5월 2일~8일 중국에서 온라인 바이러스에 감염된 기기의 수량(출처:중국 국가인터넷응급센터/CNCERT) 트로이목마 또는 봇의 통제를 받은 기기의 지역별 분포를 보면, 동부에 위치한 저쟝성, 광동성, 장쑤성 차례로 전국 1~3위를 차지했다. 순위는 한 주전과 같았다. 저쟝성은 지난 2일~8일 11만3,000대가 감염 피해를 입었으며, 전국 감염량의 16.2%를 차지했다. 광동성은 9만7,000대가 감염돼 13.9%의 점유율을 보였다. 장쑤성은 7만1,000대가 감염 피해를 입어 10.1%를 차지했다. 이들 3개 성의 감염 수량과 점유율은 모두 한 주전보다 올랐다. 바이러스의 주요 전파 근원지인 트로이목마가 투입된 웹사이트와 관련된 도메인은 한 주전보다 25개 늘어난 131개가 탐지됐고, 관련 IP 주소는 377개(주간 20개 증가)가 발견됐다. 전체 131개 도메인 가운데 42%는 외국에 등록된 것이라고 센터는 밝혔다. 중국 내 등록된 도메인의 비중은 56.5%였다. 전체 도메인 가운데 ‘.com’은 75.6%를 차지해 압도적으로 많았다. 이어 ‘.net‘이 9.9% ‘.cn’이 7.6%의 점유율을 보였다. 트로이목마 투입 사이트와 관련된 전체 377개 IP 가운데 6.9%는 외국에 등록된 것으로 드러났다고 센터는 밝혔다. 5월 첫째 주 백도어 투입 웹사이트 1만1,128개로 197% 급증 국가인터넷응급센터가 지난 2일~8일 중국 내에서 탐지한 변조 피해 웹사이트는 3,372개였다. 한 주 사이 18%(주간 742개 감소) 줄었다. 특히, 백도어(backdoor)가 투입된 중국 내 웹사이트 수량은 1만1,128개로 한 주 사이 197.4%(주간 7,386개 증가) 급증했다. 중국 내 웹사이트를 겨냥해 위조된 웹페이지는 1,976개로 16.3% 감소했다. .jpg) ▲ 5월 2일~8일 중국 내 변조 및 백도어 투입 피해를 입은 웹사이트 수량과 웹사이트 위조 사칭 웹페이지의 수량 지난 주 변조 피해를 입은 중국 정부 웹사이트(gov류)는 90개로 중국 내 전체의 2.7%를 차지했다. 한 주 전보다 14.3% 줄었다. 백도어가 삽입된 정부 웹사이트는 325개로 전체의 2.9%에 달했으며, 한 주간 95.8% 급증했다. 중국 내 웹사이트를 겨냥해 위조한 웹페이지 관련 도메인 네임은 1,781개, 관련 IP 주소는 511개였다. 평균 1개 IP 주소에 약 4개의 위조 웹페이지가 연결됐다. 中 인터넷응급센터 “5월 첫째 주 정보보안 사건 789건 처리” 국가인터넷응급센터는 지난 2일~8일 중국 내 3개 통신서비스업체, 도메인 등록서비스 기관, 모바일 애플리케이션 스토어, 전국 센터 지사, 국제 협력 조직과 공동으로 789건의 온라인 보안 사건을 처리했다고 밝혔다. 이 가운데 국경을 넘어 이뤄진 정보보안 사건은 139건으로 집계됐다. 센터가 해외 기관과 협조해 처리한 중국 내 보안 신고 사건은 137건, 중국 내 기관과 공동 처리한 외국 현지 신고 사건은 2건이었다. .jpg) ▲ 5월 2일~8일 중국 내 정보보안 사건 유형과 비율 정보보안 사건의 유형을 보면, 웹페이지 위조 사칭이 637건으로 전체의 80.7%를 차지했다. 이밖에 보안 취약점(점유율 15.7%), 웹페이지 변조(2%), 도메인 이상(0.6%), 웹사이트 백도어(0.5%), 악성 프로그램(0.3%), 악성코드(0.1%) 따위의 사건들이 일어났다. 웹페이지 위조 사칭의 대상으로는 은행이 492건으로 가장 많았다. 인터넷서비스 제공업체를 사칭한 사건은 136건이었다. 이외에 미디어 사칭은 3건, 정부 공익 사칭 1건, 증권 사칭 사건 1건이었다. 국가인터넷응급센터는 이 기간 26개 모바일 애플리케이션 스토어 및 악성 프로그램 삽입 도메인 쪽과 협력해 모바일 인터넷 악성코드를 퍼뜨리는 악성 URL 링크 154개를 찾아내 처리했다고 밝혔다. 인터넷응급센터, 5월 첫째 주 보안취약점 132개 최종 등록 국가인터넷응급센터는 지난 2일~8일 국가정보보안취약점공유플랫폼(이하 CNVD)을 통해 9개 협력회사(보안업체 중심)와 개인(화이트해커)로부터 접수한 사건형 취약점 보고를 평가해 보안취약점 132개(주간 59개 감소)를 최종 등록했다고 덧붙였다. 전체 보안취약점 가운데 ‘고위험’급 취약점은 28개로 한 주 전보다 18개 줄었다. ‘중위험’ 취약점은 88개로 24개 감소했다. ‘저위험’ 취약점은 16개였다. 전체 취약점 가운데 제로 데이(0day) 관련 취약점은 21개로 전체의 16%를 차지했다. 지난 주 중국 당정부 기관 및 기업들과 관련된 사건형 보안 취약점 수량은 총 1,330개로 전 주(1,604개)보다 17% 줄었다. 센터는 이 기간 중국내 정보보안 취약점 위협은 ‘높음’ 수준으로 평가됐다고 밝혔다. 인터넷응급센터 “약 35개 회사 S/W·웹사이트 시스템에 보안취약점 존재” 국가인터넷응급센터는 지난 2일~8일 중국 유·무선 통신 서비스업체에 보안 취약점 사건 60건을 통보했다고 밝혔다. 은행, 증권, 보험, 에너지 등 중요 분야 기업·기관에 통보한 취약점 사건은 62건이었다. 센터는 전국 각 지역의 CNCERT 센터와 협력해 지방 중요 기관과 관련된 보안 취약점 사건 476건(주간 72건 감소)을 검증해 처리했다고 밝혔다. 이와 함께 센터는 중국 교육·과학연구 컴퓨터망인 CERNET의 운영과 관리를 맡고 있는 사이얼네트워크회사 및 상하이교통대학 네트워크정보센터 등 교육 분야 기관들과 협력해 고등교육 기관 및 연구소 시스템의 보안 취약점 사건 276건(주간 174건 증가)을 검증해 처리했다. 2주 연속 증가했다. 센터는 국가급 정보보안 협조기관에 각 정부 부처 및 위원회의 홈페이지와 부설 웹사이트 또는 직속 기관의 정보시스템 내 취약점 사건 28건을 보고했다고 밝혔다. .jpg) ▲ 5월 2일~8일 중국 내 정보보안 취약점의 영향 대상에 따른 유형별 비율(출처:중국 국가인터넷응급센터) 이런 가운데 중국우정(우편행정)그룹, 중국철도건설, 베이징화샤윈통과기, 롱졘다전자기술, 청두톈이청S/W, 중국남방항공그룹, 선전시지스통신, 중국중형자동차그룹, 신장진롱쟈네트워크기술, 중화중의약학회, 광저우신롼컴퓨터기술, 칭다오창신다통신, 베이징궈옌네트워크데이터과기, 광동성스컴퓨터과기, 중국동방항공그룹, 중국의약대외무역, 완궈데이터서비스, 중국해양항공그룹, 펑보어스통신미디어그룹, 중국선박중국그룹 제711연구소, 중국완웨이 사이트, 문화산업협회 사이트 등 약 35개 회사와 기관의 정보 시스템 또는 SW 제품에서 보안 취약점을 발견해 해당 기업과 기관에 통보했다고 밝혔다. 정보보안 취약점이 영향을 끼친 대상에 따른 유형 국가인터넷응급센터가 이 기간 공식 등록한 전체 132개의 취약점들을 영향 대상에 따라 나눠 보면, ‘애플리케이션 프로그램 취약점’이 103개로 가장 많았다. 전체의 78%를 차지했다. 이어 운영체제 취약점은 22개(16.7% 차지), 웹(Web) 애플리케이션 취약점 5개(3.8% 차지), 네트워크 장비 취약점은 2개(1.5%)를 각각 기록했다.  ▲ 5월 2일~8일 중국 내 정보보안 취약점의 영향 대상에 따른 유형 통계 국가인터넷응급센터가 업체·제품별로 나눈 취약점 수량과 비중을 보면, Linux, Mozilla, PHP, ntpd, Wireshark, OpenSSL, Foxit 순으로 많았다.  ▲ 5월 2일~8일 보안 취약점이 존재한 일부 제품 관련 업체 분포 통계 전체 정보보안 취약점을 분야 별로 보면, 통신 분야 취약점은 4개(http://telecom.cnvd.org.cn/)였다. 이 가운데 ‘Systech Sys LINK M2M Modular Gateway 권한 획득 취약점(CNVD-2016-02708)은 ‘고위험’ 등급으로 평가됐다고 센터는 밝혔다. [중국 베이징/온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|