| 中, 5월말 화웨이 제품 보안취약점 다수 발견 | 2016.06.05 |

中 인터넷응급센터 “정보보안 취약점 206개 최종 확인·등록”

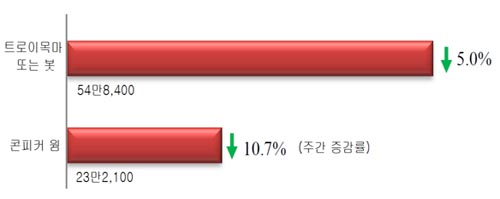

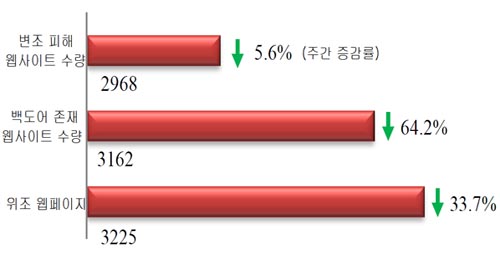

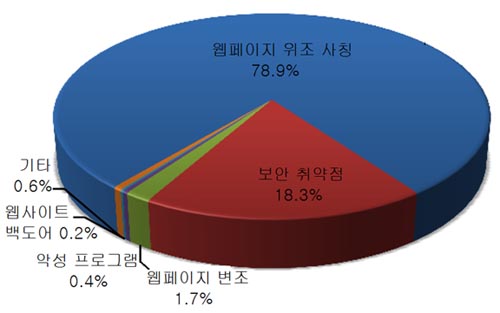

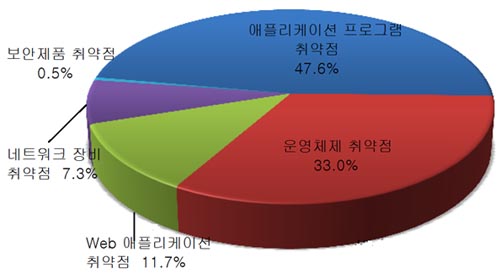

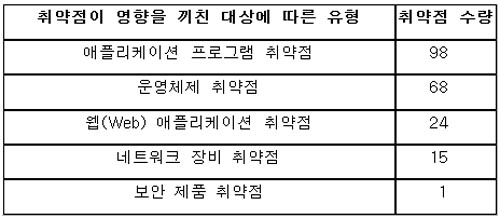

고위험급 취약점 72개...‘운영체제’ 취약점 급증 온라인 바이러스 감염 기기 78만대...정보보안 사건 526건 [보안뉴스 온기홍= 중국 베이징] 중국 정부 산하 ‘국가컴퓨터네트워크 응급기술처리 협조센터(CNCERT, 이하 국가인터넷응급센터)는 5월 넷째 주(23일~29일) 중국에서 인터넷 바이러스에 감염된 기기가 78만500대에 83만8,000대에 달했다고 밝혔다. 한 주 전에 비해 6만7,500대 감소했다. 이 가운데 트로이목마 또는 봇에 감염된 기기들은 54만8,400대였다. 한 주 전보다 5% 줄었다. 콘피커 웜(conficker worm)에 감염 피해를 입은 기기들은 23만2,100대로 10.7% 감소했다.  ▲ 5월 23일~29일 중국에서 온라인 바이러스에 감염된 기기의 수량(출처:중국 국가인터넷응급센터/CNCERT) 트로이목마 또는 봇의 통제를 받은 기기의 지역별 분포를 보면, 동부에 위치한 광동성, 저쟝성, 장쑤성 차례로 전국 1~3위를 차지했다. 한 주 전과 순위가 같았다. 광동성은 8만8,000대가 감염 피해를 입었으며, 전국 감염량의 16%를 차지했다. 저쟝성은 7만7,000대가 감염돼 14%의 점유율을 보였다. 장쑤성은 3만9,000대가 감염 피해를 입어 7.2%를 차지했다. 이들 3개 성의 감염 수량과 점유율은 전체의 37.2%를 차지했다. 트로이목마가 투입된 웹사이트는 바이러스의 주요 전파 근원지인 것으로 드러났다. 이들 웹사이트와 관련된 도메인은 128개가 탐지됐고, 관련 IP 주소는 345개가 발견됐다. 전체 128개 도메인 가운데 37.5%는 외국에 등록된 것이라고 센터는 밝혔다. 중국 내 등록된 도메인의 비중은 60.2%였다. 이들 도메인 가운데 ‘.com’은 71.1%를 차지해 압도적으로 많았다. 이어 ‘.net‘이 13.3% ‘.cn’이 9.4%의 점유율을 보였다. 트로이목마 투입 사이트와 관련된 전체 345개 IP 가운데 8.7%는 외국에 등록된 것으로 드러났다고 센터는 밝혔다. 5월 넷째 주 백도어 투입 웹사이트 64% 급감 국가인터넷응급센터가 5월 23일~29일 중국 내에서 탐지한 변조 피해 웹사이트는 2,968개였다. 한 주 간 5.6% 감소했다. 또한, 백도어(backdoor)가 투입된 중국 내 웹사이트 수량은 3,162개로 한 주 사이 64.2% 급감했다. 중국 내 웹사이트를 겨냥해 위조된 웹페이지는 3,225개로 33.7% 줄었다.  ▲ 5월 23일~29일 중국 내 변조 및 백도어 투입 피해를 입은 웹사이트 수량과 웹사이트 위조 사칭 웹페이지의 수량 지난 주 변조 피해를 입은 중국 정부 웹사이트(gov류)는 85개로 중국 내 전체의 2.9%를 차지했다. 한 주 전보다 11.8% 늘었다. 백도어가 삽입된 정부 웹사이트는 115개로 전체의 3.6%에 달했으며, 한 주 사이 50% 하락했다. 중국 내 웹사이트를 겨냥해 위조한 웹페이지 관련 도메인 네임은 1,422개, 관련 IP 주소는 471개였다. 평균 1개 IP 주소에 7개의 위조 웹페이지가 연결된 셈이다. 中 인터넷응급센터 “5월 넷째 주 정보보안 사건 526건 처리” 국가인터넷응급센터는 5월 23일~29일 중국 내 3개 통신서비스업체, 도메인 등록서비스 기관, 모바일 애플리케이션 스토어, 전국 센터 지사, 국제 협력 조직과 공동으로 526건의 온라인 보안 사건을 처리했다고 밝혔다. 이 가운데 국경을 넘어 이뤄진 정보보안 사건은 45건으로 집계됐다. 한 주 전에 비해 128건 급감했다. 센터가 해외 기관과 협조해 처리한 중국 내 보안 신고 사건은 39건, 중국 내 기관과 공동 처리한 외국 현지 신고 사건은 6건이었다.  ▲ 5월 23일~29일 중국 내 정보보안 사건 유형과 비율 정보보안 사건의 유형을 보면, 웹페이지 위조 사칭이 416건으로 전체의 78.9%를 차지해 압도적으로 많았다. 다만 웹페이지 위조 사건 수는 전 주에 비해 636건 줄었다. 이어 보안 취약점(점유율 18.3%), 웹페이지 변조(1.7%), 악성 프로그램(0.4%), 웹사이트 백도어(0.2%) 따위의 사건들이 발생했다. 웹페이지 위조 사칭의 대상으로는 은행이 339건으로 가장 많았다. 인터넷서비스 제공업체를 사칭한 사건은 66건이었다. 이밖에 정부 공익 사칭 3건, 미디어 사칭은 3건이었다. 국가인터넷응급센터는 이 기간 24개 모바일 애플리케이션 스토어 및 악성 프로그램 삽입 도메인 쪽과 협력해 모바일 인터넷 악성 코드를 퍼뜨리는 악성 URL 링크 938개를 찾아내 처리했다고 밝혔다. 한 주 전에 비해 783개 감소했다. 인터넷응급센터, 5월 넷째 주 보안취약점 206개 최종 등록 국가인터넷응급센터는 5월 23일~29일 국가정보보안취약점공유플랫폼(이하 CNVD)을 통해 10개 협력회사(보안업체 중심)와 개인(화이트해커)로부터 접수한 사건형 취약점 보고를 평가해 보안취약점 206개를 최종 등록했다고 덧붙였다. 전체 보안취약점 가운데 ‘고위험’급 취약점은 72개로 파악됐다. ‘중위험’ 취약점은 121개로 가장 많았다. ‘저위험’ 취약점은 13개였다. 전체 취약점 가운데 제로 데이(0day) 관련 취약점은 22개로 전체의 11%를 차지했다. 지난 주 중국 당·정부 기관 및 기업들과 관련된 사건형 보안 취약점 수량은 총 1,211개였다. 전 주의 1,064개에 비해 14% 늘었다. 센터는 이 기간 중국내 정보보안 취약점 위협은 ‘중간’ 수준으로 평가됐다고 밝혔다. 인터넷응급센터 “30개 회사 SW·웹사이트 시스템에 보안취약점 존재” 국가인터넷응급센터는 5월 23일~29일 중국 유·무선 통신 서비스업체에 보안 취약점 사건 55건을 통보했다고 밝혔다. 한 주 전에 비해 18건 증가했다. 센터가 은행, 증권, 보험, 에너지 등 중요 분야 기업·기관에 통보한 취약점 사건은 60건으로 12건 늘었다. 센터는 또 전국 각 지역의 CNCERT 센터와 협력해 지방 중요 기관과 관련된 보안 취약점 사건 478건을 검증해 처리했다고 밝혔다. 또한, 센터는 중국 교육·과학연구 컴퓨터망인 CERNET의 운영과 관리를 맡고 있는 사이얼네트워크회사 및 상하이교통대학 네트워크정보센터 등 교육 분야 기관들과 협력해 고등교육 기관 및 연구소 시스템의 보안 취약점 사건 138건을 검증해 처리했다. 센터는 국가급 정보보안 협조기관에 각 정부 부처 및 위원회의 홈페이지와 부설 웹사이트 또는 직속 기관의 정보시스템 내 취약점 사건 20건을 보고했다고 밝혔다. 이런 가운데 센터는 베이징왕타신롄과기발전, 중국중쓰그룹, 정저우다니스백화, 베이징환치우이푸전자상무기술, 마이푸통신기술, 가오신다안건강산업투자, 베이징1039과기, 중국철도건설상무관리, 베이징웨이수과기, 저쟝대학인터네트워크과기, 왕뉴(베이징)네트워크기술, 상하이우쥐정보기술, 톈인통신, 샤오니우자본관리그룹, 중화통신시스템, 하이얼그룹, 신3판투자융자 사이트, 진샨 네트워크 등 30개 회사와 기관의 정보 시스템 또는 SW 제품에서 보안 취약점을 발견해 해당 기업과 기관에 통보했다고 밝혔다.  ▲ 5월 23일~29일 중국 내 정보보안 취약점의 영향 대상에 따른 유형별 비율(출처:중국 국가인터넷응급센터) 中 5월 넷째 주 ‘운영체제 취약점’ 급증 국가인터넷응급센터가 이 기간 공식 등록한 전체 206개의 취약점들을 영향 대상에 따라 나눠 보면, ‘애플리케이션 프로그램 취약점’이 98개로 가장 많았다. 전체의 47.6%를 차지했다. 한 주 전에 비해 68개 급감했다. 이어 운영체제 취약점은 68개(33% 차지)로 한 주 전 보다 54개 급증하면서 두 번째로 많았다. 웹(Web) 애플리케이션 취약점은 24개(11.7%), 네트워크 장비 취약점 15개(7.3%), 보안 제품 취약점은 1개(0.5%)를 각각 기록했다.  ▲ 5월 23일~29일 중국 내 정보보안 취약점의 영향 대상에 따른 유형 통계 전체 정보보안 취약점을 분야 별로 보면, 모바일 인터넷 분야 취약점은 37개(http://mi.cnvd.org.cn/)로 가장 많았다. 통신 분야 취약점은 7개(http://telecom.cnvd.org.cn/)였다. 이 가운데 △Moxa EDR-G903 불법 조작 취약점 △Moxa EDR-G903 서비스거부(DoS) 취약점 △Moxa EDR-G903 메모리 유출 취약점 △Moxa EDR-G903 정보 유출 취약점 △Moxa EDR-G903 정보 유출 취약점 (CNVD-2016-03388)△Apple iOS/OS X El Capitankernel 임의 코드 실행 취약점 △Apple iOS/watch OS/tv OS 및 OS X El Capitan kernel 임의 코드 실행 취약점 △Apple iOS/watch OS/tv OS 및 OS X El Capitan kernel 임의 코드 실행 취약점(CNVD-2016-03532, CNVD-2016-03533, CNVD-2016-03534)△Apple iOS/watch OS/tv OS 및 OS X El CapitanI OHID Family 임의 코드 실행 취약점 △Apple iOS/watch OS/tv OS 및 OS X El CapitanI OHID Family 임의 코드 실행 취약점(CNVD-2016-03520) △Apple iOS/watch OS/tv OS 및 OS X El Capitan IO Accelerator Family 임의 코드 실행 취약점 △Apple iOS/watch OS/tv OS 및 OS X El Capitan IO Accelerator Family 임의 코드 실행 취약점(CNVD-2016-03449, CNVD-2016-03451, CNVD-2016-03452)△Apple iOS/watch OS/tv OS 및 OS X El Capitan Disk Images 임의 코드 실행 취약점 △Apple iOS/watch OS/tv OS 및 OS X El Capitan Core Capture 임의 코드 실행 취약점은 ‘고위험’ 등급으로 평가됐다고 센터는 밝혔다. 특히, 지난 주 중요한 정보보안 취약점 중 하나는 중국 스마트폰·통신장비 제조업체인 화웨이(Huawei)의 스마트 웨어러블기기 세트 애플리케이션 ‘Huawei Wear APP’과 네트워크 접속 기기의 통일 관리 플랫폼인 ‘HiLink’의 보안 취약점이라고 센터는 밝혔다. 화웨이 제품의 보안 취약점으로 △여러 화웨이 제품의 서비스거부 취약점(CNVD-2016-03649) △화웨이의 스마트폰인 Huawei Mate 8버퍼 오버 플로우 취약점 (CNVD-2016-03576) △여러 화웨이 제품의 버퍼 오버 플로우 취약점(CNVD-2016-03608) △Huawei Wear APP과 HiLink설계 결함 취약점 등이 발견됐다. 이 가운데 △여러 화웨이 제품의 서비스거부 취약점(CNVD-2016-03649)△여러 화웨이 제품의 버퍼 오버 플로우 취약점은 ‘고위험’으로 평가됐다.  ▲ 5월 23일~29일 보안 취약점이 존재한 일부 제품 관련 업체 분포 통계 한편, 국가인터넷응급센터가 업체·제품별로 나눈 취약점 수량과 비중을 보면 Apple, libdwarf, IBM, 화웨이 순으로 많았다. [중국 베이징 / 온기홍 특파원((onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|