| 해커의 진화 : 최근 새롭게 등장한 해킹 기술 3 | 2016.06.21 |

페이스북은 전화번호로, 도메인은 임시 URL로

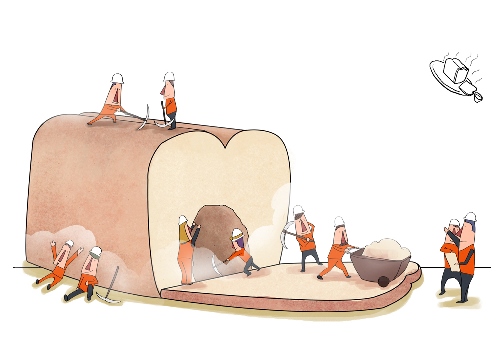

방어의 벽이 높아질수록 공격의 방법도 다양해져 [보안뉴스 문가용] 다양한 해킹 및 사이버 범죄 기술이 개발되고 있다는 건 누구나 아는 사실이다. 사이버 공간에 존재하는 모든 서비스나 기기는 잠재적인 공격 목표이며, 어떤 것이든 뚫릴 가능성을 내포하고 있다. 그렇다보니 많은 공격자 및 보안 담당자들의 관심이 쏠리는 것이 있고, 그렇지 않은 것이 있다.  1. 전화번호로 페이스북 해킹 가능 페이스북은 인기가 많은 축에 속하는 서비스다. 하지만 페이스북의 방어력도 만만치 않아, 여간해서는 해킹을 허락하지 않는 것으로 유명하다. 그 점이 더 많은 해커들을 끌어 모으고 있기도 하다. 그런데 최근 전화번호만 가지고도 페이스북 계정을 해킹할 수 있는 방법이 등장했다. 암호를 제아무리 강력하게 설정하고, 추가 보안 솔루션을 아무리 많이 깔아도 소용이 없다고 한다. 문제는 SS7 네트워크. SS7은 시그널링 시스템 7(Signaling System 7)의 약자로 음성 통신의 호출정보와 데이터 통신의 접속 정보 등을 관리하는 프로토콜의 일종이다. 전 세계 800개가 넘는 통신회사들이 SS7을 사용하고 있으며, 이 때문에 우린 편리한 해외로밍이나 통신사간 빌링 서비스를 누릴 수 있는 것이다. 하지만 SS7에는 취약점이 있다. 출처를 불문하고 SS7을 통해 전송되는 텍스트 메시지를 무한 신뢰한다는 것이다. 이를 악용하면 페이스북 계정에 대한 통제권을 가져올 수 있다. 페이스북 홈페이지에서 암호를 잊어버린 척하면서 전화번호를 입력하고, 페이스북이 해당 전화번호로 전송하는 OTP를 인터셉트하는 방식이다. 이는 더 해커 뉴스(The Hacker News)에서 영상으로도 소개한 바 있다. 2. 임시 URL 활용한 공격 피싱 공격이 아직까지도 잘 통한다고는 하지만 그건 피해자의 풀이 워낙 광범위해서 그런 것이지, 공격자 입장에서도 성공을 위해 해야 할 일이 많다. 일단 여러 보안 솔루션의 블랙리스트에 오르는 걸 피하기 위해 공격에 사용하는 도메인을 꾸준히 바꿔줘야 한다. 그런데 도메인을 바꾸는 게 수없이 반복된다면, 이 역시 만만치 않은 일이 되어버린다. 하지만 보안업체 수쿠리(Sucuri)에 의하면 최근 사이버 범죄자들이 간단한 방법을 찾아냈다고 한다. 바로 임시 URL이다. 호스팅 업체들 대부분은 도메인 신청자에게 웹 페이지들이 잘 작동하는지 실험해보도록 임시 URL을 배정해준다. ‘http://서버이름/~사용자 이름’의 형태로 구성된 주소다. 하지만 임시 URL의 환경설정을 탄탄하게 하는 업체는 매우 드물다. 말 그대로 임시로 생성되는 것이기 때문이다. 그렇기 때문에 같은 서버에 있다면 누구든 해당 임시 URL로 접속해 사용자들이 업로드한 페이지들에 접근할 수 있게 되는 경우가 발생한다. 공격자들은 이 점을 활용, 서버에 계정 하나를 등록시켜놓고 테스트가 진행되고 있는 수많은 임시 URL들에 자신들이 만든 피싱용 페이지들을 합성시켜 놓는다. 혹은 공격자 자신들이 배정받은 임시 URL에 피싱 페이지를 업로드시킨 후 다른 도메인으로부터 접근하기도 한다. 예를 들어 ‘/공격자/피싱 페이지’라는 곳에 피싱 페이지를 업로드시켰다면, ‘이웃사이트1.xyz/공격자/피싱 페이지’나 ‘이웃사이트2.xyz/공격자/피싱 페이지’로부터의 접근을 한다는 것이다. 결국 하나의 서버 계정으로 악성 공격을 할 수 있는 도메인 수백 개를 손쉽게 얻어내는 꼴이 된다. 현재 이 방법은 활발히 사용되고 있는 중이라고 수쿠리는 경고했다. 3. 자바스크립트 활용한 로그인 정보 탈취 영국에서 dvk01uk라는 이름으로 활동하고 있는 보안 전문가는 최근 교묘하게 페이팔 계정 로그인 정보를 훔치는 해커들의 수법을 접했다고 시큐리티위크(Security Week)를 통해 밝혔다. 사용자들에게 ‘수상한 결제 문의가 있다’는 내용의 경고성 메일을 발송하면서 ‘문제를 해결하려면 첨부된 HTML을 다운로드 받아야 한다’고 거짓말을 함으로써 공격은 시작된다. HTML을 열면 사용자가 몇 가지 정보를 기입하도록 하는 양식이 화면에 출력된다. 양식을 다 채워넣으면 ‘제출하기’ 버튼을 눌러 완료해야 하는데, 재미있는 건 이 ‘제출하기’ 버튼이 실제 페이팔 도메인으로 연결된다는 것이다. 가짜가 아니라 진짜 오리지널 페이팔 페이지 말이다. 아무리 조심스러운 사람이라도 진짜 페이팔 페이지로 넘어가는 상황에서 의심을 유지하기는 쉽지 않다. 하지만 더 자세히 분석해보니 사용자가 입력한 정보는 해커가 사용하는 서버로 넘어가고 있었다. 자바스크립트를 활용해 브라우저는 진짜 페이팔로 넘어가고, 실제 정보는 딴 곳으로 새게끔 한 것. 이는 피싱에 익숙한 사람뿐 아니라 피싱을 막는 현대 기술 대부분을 바보로 만들어버리는 테크닉이라고 dvk01uk는 설명한다. 이 역시 이미 몇몇 해커들이 사용하고 있는 방법인 것으로 드러났다. [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|