| 대한민국 대사관 포함된 APT 공격 발견! 해커조직의 정체는? | 2016.08.15 |

2015년 12월부터 올해 7월까지...110여개국 정부기관·군·대사관 타깃

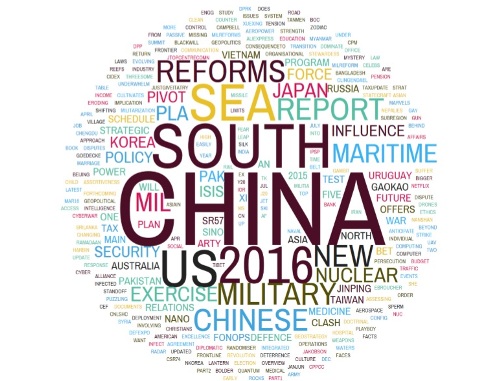

중국 군사전략 파일 등 172개 파일로 유인해 정보 유출 시도 [보안뉴스 권 준] 지난 2015년 12월부터 최근인 올해 7월까지 대한민국과 스리랑카 대사관을 비롯해서 각국 정부기관과 군부대 등을 타깃으로 APT 공격을 감행한 조직이 드러나 관심이 집중되고 있다.  ▲ ‘몬순’이라 명명된 APT 공격 캠페인의 워드 클라우드(출처: 포스포인트 분석보고서) 특히, 이번에 발견된 APT 공격 캠페인의 피해 대상에 대한민국 대사관이 포함돼 있고, 중국의 군사전략 보고서를 유인 문서로 첨부했던 것으로 드러나 이번 작전을 주도한 해커조직의 실체에 궁금증이 커지고 있다. 이번 APT 공격 캠페인을 발견해 ‘몬순(MONSOON)’이라 명명한 글로벌 보안업체 포스포인트(FORCEPOINT) 보안연구소의 분석보고서에 따르면 해당 해커조직은 2010년부터 활동해 왔으며, 데이터 유출을 목적으로 공격을 수행해왔던 것으로 분석됐다. 지금까지 알려진 피해자는 110여개 국가에서 6,300개 이상의 IP 주소를 쓰는 사용자들로 여기에는 각국 정부기관, 군부대, 그리고 대사관을 망라하는 것으로 드러났다. 해당 해커조직이 공격 타깃으로부터 정보를 빼내기 위해서 주로 피해자와 관련 있는 시사 뉴스나 분석보고서를 활용했는데, 172개에 달하는 유인 문서 가운데 ‘2016_China_Military_PowerReport’라는 제목의 문서를 가장 일반적으로 활용한 것으로 나타났다. 이로 인해 중국 군사 전략에 관심을 보인 사람들이 대부분 공격자의 덫에 걸린 것으로 추정된다. 더욱이 최근 사드 배치 이슈로 중국과의 긴장관계가 고조되고 있는 상황에서 보듯 중국의 군사전략에 예민할 수밖에 없는 우리나라의 대사관을 타깃으로 했다는 점에서 대사관 측의 피해 가능성도 상당히 높다는 분석이다. [권 준 기자(editor@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|