| 시스코, 클라우드 서비스 플랫폼 등에서 발견된 취약점 패치 | 2016.09.23 |

Cisco 제품군 다중 취약점 보안 업데이트 권고

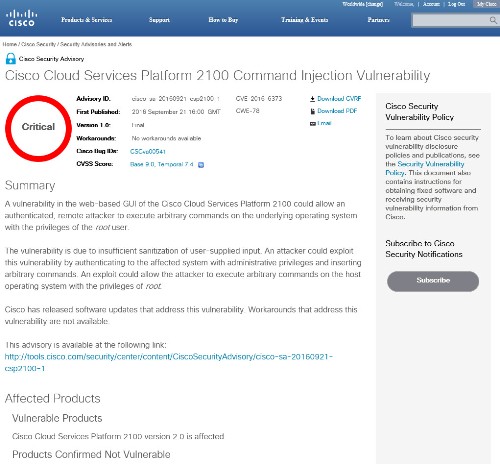

[보안뉴스 민세아] 시스코(Cisco) 사는 자사의 제품에 영향을 주는 취약점을 해결한 보안 업데이트를 발표했다. 해당 취약점을 악용해 원격코드 실행, 서비스 거부 등의 피해가 발생할 수 있으므로, 최신 버전으로 업데이트하는 것이 안전하다.  문제가 되는 보안 취약점은 다음과 같다. △Cisco 클라우드 서비스 플랫폼 2100 커맨드 인젝션 취약점(CVE-2016-6373) [1] △Cisco 클라우드 서비스 플랫폼 2100 원격 코드 실행 취약점(CVE-2016-6374) [2] △Cisco IOS, IOS XE IOX 커맨드 인젝션 취약점(CVE-2016-6414) [3] △Cisco Firepower Management Center 및 FireSIGHT 시스템 소프트웨어 SSL 우회 취약점(CVE-2016-6411) [4] △Cisco IOS, IOS XE 소프트웨어 서비스 거부 취약점(CVE-2016-6409) [5] △Cisco Prime Home 정보 노출 취약점(CVE-2016-6408) [6] △CAF(Cisco Application-hosting Framework) 헤더 주입 취약점(CVE-2016-6412) [7] △Cisco APIC(Application Policy Infrastructure Controller) 권한 상승 취약점(CVE-2016-6413) [8] △다중 Cisco 제품군 중간자 공격 취약점(CVE-2015-6358) [9] 시스코 제품군 사용자는 참고사이트에 명시되어 있는 ‘Affected Products’을 통해 취약한 제품 여부를 확인할 수 있고, 취약점이 발생한 시스코 소프트웨어가 설치된 시스코 장비의 운영자는 ‘Affected Products’ 내용을 확인해 패치를 적용하면 된다. 업데이트가 발표되지 않은 취약점에 영향 받는 제품은 보안 업데이트가 발표될 때까지 다음과 같이 주의해야 한다. 우선 ‘Cisco IOS, IOS XE IOX 커맨드 인젝션 취약점(CVE-2016-6414)’의 경우 iox 명령어 입력값에 대한 검증 미흡으로 인한 것으로, 직접 접근이 필요하기 때문에 물리적 접근통제를 준수해야 한다. ‘다중 Cisco 제품군 중간자 공격 취약점(CVE-2015-6358)’의 경우 SSH, HTTPS를 통한 장치 관리 인터페이스에 대한 접근을 신뢰할 수 있는 IP만 허용하도록 제한해야 한다. 이와 관련한 자세한 사항은 아래의 참고사이트를 확인하거나 한국인터넷진흥원 인터넷침해대응센터(국번없이 118)로 문의하면 된다. [참고사이트] [1]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-csp2100-1 [2]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-csp2100-2 [3]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-iox [4]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-fmc [5]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-dmo [6]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-cph [7]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-caf1 [8]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160921-apic [9]https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20151125-ci [민세아 기자(boan5@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|