| 또 다시 엄습한 ‘록키’ 랜섬웨어 공포...2차 변종 국내 유포 | 2016.09.29 |

최신 익스플로잇 킷 공격도구 통해 국내 감염 확산

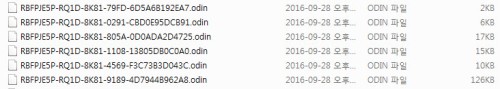

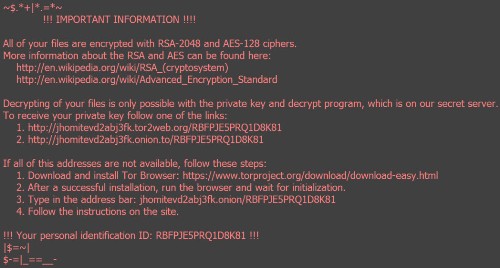

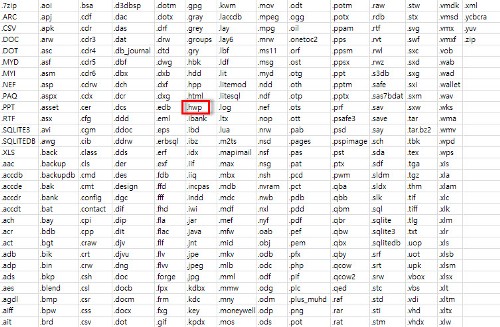

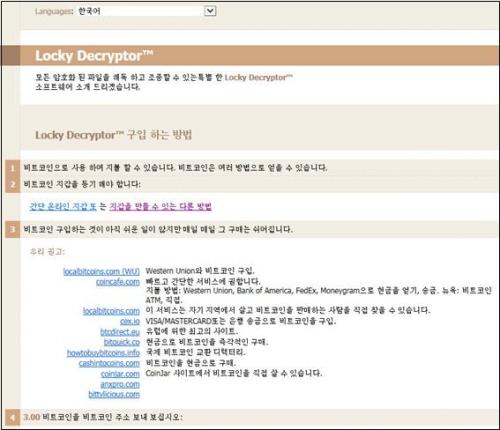

암호화 확장자 목록에 한글 문서 파일 포함...국내 사용자 타깃 [보안뉴스 권 준] 지난해 하반기부터 올해 상반기까지 국내에서 가장 많은 피해자를 양산한 ‘록키(Locky)’ 랜섬웨어의 공포가 또 다시 엄습해오고 있다. 보안전문기업 하우리에 따르면 최근 록키 랜섬웨어의 변종 형태 악성코드가 국내에 유포되고 있어 사용자들의 각별한 주의가 요구된다고 밝혔다.  ▲ 신종 록키 랜섬웨어로 변경된 파일이름 및 확장자(.odin) 새롭게 유포되고 있는 록키 랜섬웨어는 기존 1차 변종인 암호화 확장자 ‘.zepto’ 형태에서 ‘.odin’ 형태의 2차 변종 악성코드로 발전됐다. 해당 랜섬웨어는 최근 국내에 유입되기 시작한 선다운(Sundown) 익스플로잇 킷을 통해 웹사이트 방문 시 감염되는 방식으로 유포되고 있다. 또한, 이메일의 첨부된 파일 형태로도 함께 유포되고 있는 상황이다.  ▲ 모든 파일 변경 후 감염여부 확인 알림  ▲ 암호화하는 파일 확장자 목록 랜섬웨어에 감염되면 PC내 주요 자료들의 파일이 암호화되고 확장자가 ‘.odin’으로 변경된다. 또한, 고유한 문자와 숫자의 조합으로 모든 파일 이름을 변경하기에 원래의 파일을 식별하기는 어렵다는 게 하우리 측의 설명이다.  ▲ 암호 해독 페이지 한글화 랜섬웨어 감염 후 안내에 따라 암호 해독 페이지에 접근할 경우 국내에서 감염된 경우는 바로 한글화 페이지로 안내된다. 또한, 암호화하는 확장자 목록에 한글 문서 파일인 ‘hwp’ 파일도 포함되어 있는 점에서 국내 사용자도 대상에 포함되어 있음을 확인할 수 있다. 보안대응팀 김태형 연구원은 “랜섬웨어는 나날이 계속 발전하고 있어 앞으로도 국내에 피해 사례가 계속 발생할 것으로 보인다”며 “다양한 랜섬웨어 예방 솔루션 등을 활용하여 사전에 예방하는 것이 중요하다”고 밝혔다. 이렇듯 록키 랜섬웨어는 끊임없이 변종이 출현하며, 국내 사용자들을 괴롭히고 있다. 9월 초에는 DLL 파일의 새로운 변종 형태로, 스팸 메일에 첨부된 스크립트 파일을 통하여 다운로드 하는 방식으로 랜섬웨어가 유포됐으며, 지난 8월에는 DOCM 포맷의 첨부파일을 통해 대량으로 유포되기 시작한 정황이 포착되기도 했다. [권 준 기자(editor@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|