| 또 다른 드론 공격 시나리오! 3D 프린터를 공격하라 | 2016.10.21 |

3D 프린터 연결된 시스템에 사이버 공격해 설계도 조작

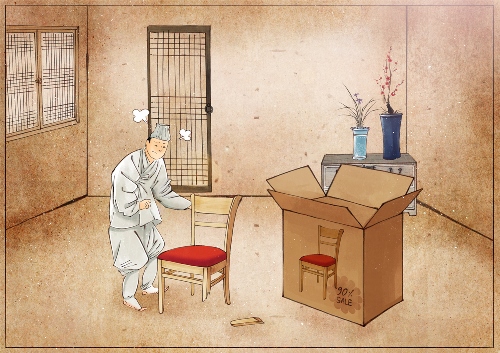

3D 프린트 기술 활용한 제품 제조, 더 강화되어야 할 필요 있어 [보안뉴스 문가용 기자] 이스라엘의 벤구리온대학(Ben-Gurion University)과 미국의 사우스알라바마대학교(University of South Alabama), 싱가포르의 싱가포르기술디자인대학(Singapore University of Technology and Design)의 연구원들이 3D 프린터로 만든 드론 부품들을 공격하여 치명적인 사고를 일으킬 수 있는 공격 시나리오를 밝혀냈다. 해당 연구 결과는 기술 백서와 영상으로 공개되었다.  연구원들은 보통의 사이버 공격자들이 사용하는 피싱 이메일 기법을 활용하여 3D 프린터를 제어할 때 사용하는 컴퓨터를 공격했다. 물론 이 3D 프린터를 제어하는 컴퓨터에는 드론 제품의 블루프린트도 들어 있었다. 컴퓨터 제어 장치에 멀웨어를 심는 것이 목표였고, 피싱 이메일로 그렇게 하는 데에 성공했다. 멀웨어를 통해 연구원들은 시스템에 침입했을 뿐 아니라 프로펠러의 블루프린트도 찾아내 다운로드 하는 데까지 성공했다. 그리고 그 블루프린트를 바꿔서 원래 블루프린트와 바꿔치기 했다. 조작된 블루프린트는 아주 작은 부분에서 눈에 안 띄는 수치 일부를 바꾸거나 공백을 줬기 때문에 얼른 봤을 때는 원 버전과 전혀 다르지 않지만, 실제 3D 프린트로 인쇄를 하게 되면 부실한 결과물이 나올 수밖에 없게 되었다. 이 컴퓨터를 통해 제작되는 프로펠러가 드론에 장착되었을 때의 결과는 치명적이었다. 드론이 얼마 가지 못해 추락해 부서진 것. 이는 드론의 부품을 만드는 회사에 강력한 경고가 될 것이라고 연구원들은 연구의 목적을 밝혔다. 특히 드론 제조에 3D 프린트 기술이 많이 도입되고 있는데, 이는 대단히 위험한 결과를 초래할 수 있다는 걸 증명해내고 싶었다고 연구원들은 설명한다. “3D 프린트 기술이 세계적으로 붐을 일으키고 있습니다만, 사이버 공격을 통해 물리적인 위해를 입히고 싶어하는 세력들에게 오히려 좋은 계기가 될 것으로 보입니다. 이는 단순 범죄자들이든 국가를 등에 업은 세력들이든 딱히 구분할 필요가 없는 얘기입니다.” 이번 연구에 참여한 유발 엘로비치(Yuval Elovici)의 설명이다. 우주항공, 방산, 자동차 등 100개가 넘는 산업에서 이미 3D 프린팅 기술은 각광받고 있다. 하지만 그 안정성은 아직 완전히 검증되지 않은 상태다. 이에 이미 많은 전문가들이 3D 프린팅 기술의 약점을 연구하고 있고, 이번 연구처럼 사이버 공격 기술을 동원한 실험도 이미 존재한다. 사우스알라바마 대학의 부교수인 마크 얌폴스키(Mark Yampolskiy)는 “설계도나 다른 제작 사양 등을 조작하는 공격 기법에 대한 가능성은 수차례 제기되어 왔다”고 설명한다. “그러나 이전 공격 가능성에 대한 이론들은 대부분 설계도를 조작해 3D 프린트 자체가 되지 않도록 하는 것이었습니다. 저희 연구는 3D 프린트까지도 가능하고, 실제로 그렇게 완성한 부품으로 어느 정도 조작이 가능한 데에까지 다다릅니다. 대신 제조사의 예상보다 현저히 짧은 기간에 고장이 나게끔 공격할 수 있다는 게 저희 연구의 초점입니다. 이런 공격을 받으면 품질검사를 통과해 시판까지 될 수 있다는 겁니다.” 게다가 이번 보고서에서는 3D 프린트 과정을 공격하는 전체 과정이 상세하게 공개되어 있다. 대략의 공격 과정은 1) 생산 설계에 주로 활용된 컴퓨터를 공격하고 2) 설계 파일을 빼내와 조작하고 3) 그 파일을 다시 업로드해서 생산 과정 자체는 차질이 없지만 미묘하게 불량품이 만들어지도록 한다는 것이다. 또한 이전 비슷한 실험들이 특정 3D 프린터 제품들에 국한되어 있었다면 이번 연구는 3D 프린트 기술 자체에 대한 취약점을 공략한 것이라, 특정 브랜드만의 문제가 아니라는 점 또한 독특하다고볼 수 있다. 이런 공격을 막으려면 “3D 프린트와 연결된 컴퓨터를 곧바로 인터넷과 연결시키지 말고 되도록 망을 분리하는 게 좋다”고 얌폴스키는 권장한다. 하지만 그런 경우 직접 접근을 시도한 공격의 가능성이 남게 되므로 물리 보안도 신경을 써야 한다고 한다. “실현 가능성이 낮거나 난이도가 매우 높은 공격은 아니라는 점이 이 연구의 가장 무서운 결론입니다. 아마 경쟁관계에 있는 기업의 사보타주용으로 많이 활용되지 않을까 합니다.” 해당 보고서는 여기서 다운로드가 가능하다. Copyrighted 2015. UBM-Tech. 117153:0515BC [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|