| 아직 끝나지 않은 랜섬웨어 사태! 토플 시험 취소에다 변종 우려까지 | 2017.05.21 |

토플 시험장 PC 랜섬웨어로 시험 취소 사태

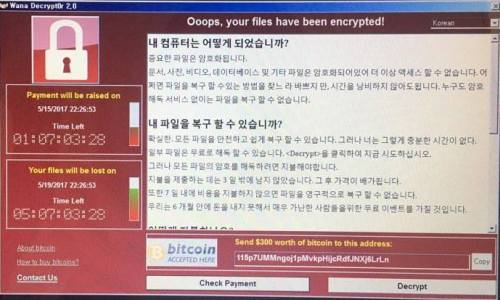

CGV, 랜섬웨어 감염 여파로 비상대피도 영상 상영 못해 변종 재 반격 가능성으로 2차 피해 우려까지 [보안뉴스 성기노 객원기자] 워너크라이 랜섬웨어 대란의 기세가 한풀 꺾인 가운데서도 추가 피해가 잇달아 드러나 랜섬웨어 사태가 아직 끝나지 않았음을 증명하고 있다. 특히, 20일 국내 일부 토플 시험장에서 워너크라이 랜섬웨어가 실시간으로 시험장 PC들을 감염시키며 전파되면서 시험이 취소되는 사태가 발생했다. 이에 토플 시험을 주관하는 ETS 측은 “금일 랜섬웨어 공격으로 인해 토플 시험이 부득이하게 취소됐다”며 “다음 주에 전화해서 시험 스케쥴을 다시 받아달라”고 시험장에 긴급공지문을 붙이기도 했다.  ▲ 워너크라이 랜섬웨어에 감염 화면 모습[사진=하우리] 이 뿐만 아니다. 워너크라이 랜섬웨어에 감염되어 큰 파장을 불러일으킨 대형 극장체인 CGV 측도 랜섬웨어 피해 여파가 쉽사리 가라앉지 않고 있다. 한 CGV 극장은 랜섬웨어 감염으로 비상대피도 영상을 상영하지 못하고 있다며, 상영관 내 비치된 비상대피도를 확인해 달라는 안내문을 고지했다. 이렇듯 실생활에서 랜섬웨어 감염으로 인한 피해 여파가 지속되는 가운데 변종의 재 반격에 따른 2차 피해 우려도 조심스럽게 제기되고 있다. 최신 업데이트로 어느 정도 공격을 방어할 수 있지만 랜섬웨어 변종이 생길 경우 다시 대응책을 세워야 하기 때문에 이에 대한 대비도 철저하게 해야만 한다. 대형병원 전산망과 공공기관 업무가 마비된 해외 사례에 비춰 볼 때 이번 사태에서 국내 피해는 비교적 크지 않았다. 전문가들은 주말 동안 대처할 시간이 충분했고, 정부도 주말에 비상근무 체제를 유지하는 동시에 대국민 소통에 주력했던 점이 효과를 봤다고 설명한다. 이렇듯 랜섬웨어라는 대형 화재가 진화단계이긴 했지만 앞서 사례처럼 ‘잔불’과 ‘또 다른 발화’ 가능성은 아직 남아있다는 게 보안전문가들의 우려다. 워너크라이 랜섬웨어는 지난 12일 확산 이후 280여 종의 변종이 새로 등장한 것으로 알려졌다. 이렇게 변종이 등장하면서 잠시 주춤하던 랜섬웨어 확산 속도도 세계적으로 다시 빨라지고 있다. 지난 12일 확산을 중단하는 ‘킬 스위치’가 발견됐지만, 곧이어 킬 스위치를 우회하는 변종들이 나타났다. 이 가운데 하나는 킬 스위치 역할을 하는 도메인(글자로 된 인터넷 주소)을 계속 바꿔 추적을 피한다. 영국의 20대 청년이 지난 12일 발견한 킬 스위치는 워너크라이 랜섬웨어에 삽입된 도메인을 등록해 활성화하면 작동한다. 그러나 해당 변종은 보안전문가들이 도메인을 등록하면 곧바로 다른 도메인으로 변경해 킬 스위치 작동을 피한다. 또 다른 변종은 킬 스위치를 아예 없앴지만, 감염 능력이 없어 확산시키지는 못하는 것으로 드러났다. 워너크라이와 동일하게 마이크로소프트(MS) 윈도 운영체제(OS)의 파일공유(SMB) 취약점을 이용하는 신종 랜섬웨어도 등장했다. 워너크라이를 바탕으로 한 변종과 신종 랜섬웨어들이 빠르게 확산되고 있다는 것이다. 전문가들은 국내에도 이미 들어와 있을 것으로 추정하고 있는데 동일한 취약점을 이용한 만큼 취약점을 해결한 최신 보안 패치를 업데이트하면 막을 수 있다. 이와 함께 글로벌 IT 보안테스트 기관 ‘AV-TEST’는 지난 5월 15일 452개의 워너크라이 랜섬웨어 변종이 확인됐다고 밝혔다. 변종 랜섬웨어는 소프트웨어(SW) 코드를 변경, 백신 등 기존 보안 솔루션의 탐지를 우회하고 컴퓨터를 감염시킬 가능성이 높다. 대다수 보안 기업은 AV-TEST 결과를 공유하고 백신 프로그램을 업데이트해 변종 랜섬웨어를 탐지·예방하고 있다. 극히 일부의 소스코드만 바꾼 변종은 기존 백신으로도 탐지가능하다. 그러나 변종 랜섬웨어가 백신 프로그램을 우회할 가능성도 존재하는 만큼 추가적으로 보안을 강화하는 노력이 필요하다고 전문가들은 조언한다. 더군다나 기존 랜섬웨어의 약점을 보완한 새로운 랜섬웨어가 등장할 가능성도 제기된다. 워너크라이 랜섬웨어는 마이크로소프트(MS) 운영체제(OS) 내 서버 메시지 블록(SMB) 프로토콜의 취약점을 악용, 공공 인터넷과 내부 네트워크로 랜섬웨어를 확산시켰다. PC 또는 서버가 감염된 경우, 네트워크를 통해 접근 가능한 임의의 인터넷프로토콜(IP)을 스캔하고 랜섬웨어를 전파했다. 이 가운데 기존 워너크라이 랜섬웨어는 특정 도메인이 존재하지 않으면 활성화되는 방식을 이용했다. 최근 발견된 변종 랜섬웨어는 해당 도메인이 아닌 다른 도메인을 이용해 활성화되는 방식을 취했다. 다행히 사이버보안업체 코매테크놀로지스 창업자 맷 스위치가 해당 도메인을 등록하고 변종의 확산을 막았지만, 앞으로 킬 스위치가 존재하지 않는 랜섬웨어가 나타날 가능성도 있다. 이처럼 랜섬웨어 변종의 확산이나 새로운 랜섬웨어의 발생 가능성도 있으니 계속 컴퓨터의 보안에 각별한 신경을 써야 한다. 한편, 한국인터넷진흥원(KISA)은 지난해 12월 ‘랜섬웨어 예방수칙 캠페인’을 실시하며 랜섬웨어 피해를 예방하는 보안 수칙을 발표한 바 있다. 그 내용을 보면 △모든 소프트웨어(SW) 최신 상태 업데이트 △백신설치 및 주기적 점검 △발신인을 알 수 없는 이메일 열람 금지 △불법 콘텐츠 공유사이트 방문 금지 △중요한 자료 복사본 만들기 등이다. 이제 보안은 일상생활 속에 제대로 녹아들어야 하는 시점이다. [성기노 객원기자(kino@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|