| 中, 웜·트로이목마류 바이러스에 130만대 PC 감염 | 2017.08.07 |

’Worm.VobfusEx!1.99DF’, 7월 28일까지 34만대 컴퓨터 감염

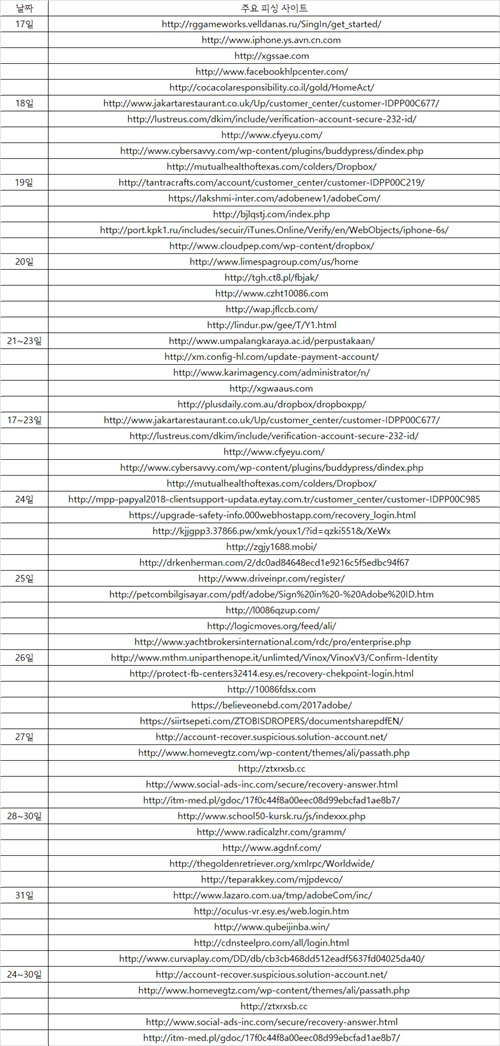

‘Trojan.Injector!1.AB3F’, PC 95만대 감염시켜 피싱 사이트 톱5에 중국과 외국 유명 웹사이트 포함돼 [보안뉴스 온기홍= 중국 베이징] 중국에서 웜(worm) 바이러스 ‘Worm.VobfusEx!1.99DF’에 7월 28일까지 33만 8,894만대의 컴퓨터가 감염된 것을 확인했다고 중국 정보보안업체인 루이싱정보기술이 최근 밝혔다. ‘Worm.VobfusEx!1.99DF’는 중국에서 6월 셋째 주(12일~18일)에도 PC 47만 5,700대, 넷째 주에는 43만 1,821대, 6월 30일까지 42만 919대의 PC를 감염시킨 바 있다. 지난 5월에도 월말까지 10만대 안팎의 PC가 감염 피해를 입었다. 이 웜 바이러스는 파일 폴더로 위장하며, 컴퓨터 사용자의 클릭 뒤 활동을 시작한다. 먼저 현재 디렉터리(Current Directory)에 이름이 같은 파일 폴더를 만들고, 사용자를 속인다. 이어 시스템 디렉터리에 자신을 복제하며, 컴퓨터 부팅과 함께 자동으로 활성화하도록 설정한다. 시스템에 오랜 기간 남아 있기 위해 자신을 복제하고, 상용의 시스템 파일 ‘rundll32.exe’을 바꾸는 것으로 드러났다. 이 때문에 ‘rundll32’를 사용해 ‘dll’ 파일을 실행할 때마다 우선 바이러스 프로그램을 활성화하고 ‘rundII32.exe’를 전용하는 것으로 나타났다. 이 ‘Worm.VobfusEx!1.99DF’는 온라인 공유 파일과 USB를 통해 퍼지며, 경계 등급으로 별 다섯 개 가운데 네 개가 매겨졌다. 또한 트로이목마류 ‘Trojan.Injector!1.AB3F’는 7월 23일 현재 50만 3,961만대의 PC를 감염시킨 것으로 파악됐다고 이 회사는 밝혔다. ‘Trojan.Injector!1.AB3F’는 파일 폴더로 위장해, 컴퓨터 사용자가 속아 클릭을 한 뒤 활동을 개시한다. 시스템을 파괴하고 컴퓨터 부팅과 함께 자동으로 활성화하도록 설정한다고 이 회사는 설명했다. 이 트로이목마류에 대한 경계 등급은 별 네 개다. .jpg) ▲ 7월 5일~31일 중국내 주요 PC 바이러스[출처=중국 루이싱정보기술] 중국에서 컴퓨터를 공격한 대표적인 바이러스를 일자 별로 살펴보면, 지난 달 5일 ‘Trojan.Win32.BHO.hdz’(연인원 1만 5,472명 신고, 6일 ‘Trojan.Win32.VBCode.fio(2만5,774명 신고), 휴일이 든 7~9일 ‘Trojan.Win32.BHO.gdz’(2만 2,324명 신고), 10일 ‘Trojan.Win32.BHO.hdz’(3,1047명 신고), 11일 ‘Trojan.Win32.BHO.hdz’(1만 8,974명 신고), 12일 ‘Trojan.Win32.Fednu.diu’(2만 7,499명 신고), 13일 ‘Trojan.PSW.Win32.QQPass.fll’(2만 4,747명 신고), 14~16일 사흘 동안 ‘Trojan.Win32.BHO.gdz’(2만 3,953명 신고), 7월 둘째 주인 10일~16일에는 ‘Trojan.Injector!1.AB3F’가 크게 주목을 받았다. 이어 셋째 주 들어 17일에는 ‘Worm.Script.VBS.Agent.co’(2만 7,841명 신고), 18일 ‘Worm.Win32.ECode.fw’(2만 8,423명 신고), 19일 ‘Trojan.Win32.BHO.gdz’(2만 6,618명 신고), 20일 ‘Trojan.Win32.BHO.hdz’(1만 8,784명 신고), 주말 휴일 21일~23일에 ‘Trojan.Win32.BHO.hdz’(1만 5,472명 신고)이 중국에서 널리 퍼져 컴퓨터 사용자를 공격했다. 17~23일 한 주 동안에는 ‘Trojan.Injector!1.AB3F’이 기승을 부렸다. 지난 달 마지막 주(24~30일)에는 ‘Worm.VobfusEx!1.99DF’이 많은 PC를 감염시킨 대표적인 바이러스로 지목됐다. 지난 24일 ‘Trojan.Win32.BHO.hdz’(1만 5,784명 신고), 25일 ‘Backdoor.Win32.Rbot.gcy’(2만 2,879명 신고), 26일 ‘Trojan.Win32.Fednu.uqy’(2만 4,557명 신고), 27일 ‘Worm.Win32.Gamarue.w’(2만 5,422명 신고), 28~30일 ‘Trojan.Win32.BHO.hdz’(5만 1,468명 신고), 31일에는 ‘Trojan.Win32.BHO.hdz’(1만 6,482명 신고)가 각각 중국에서 활개를 쳤다. 이 가운데 ‘Trojan.Win32.BHO.hdz’는 오랜 기간 지속적으로 중국에서 컴퓨터를 공격해 온 대표적인 바이러스다. 이 바이러스들은 컴퓨터에 깔려 있는 백신 프로그램의 실행을 중지시키고, 레지스트리를 수정해 PC 부팅과 함께 자동으로 활동을 시작한다. 백그라운드에서 PC를 해커가 지정한 웹 주소에 연결시키고, 대량의 네트워크 소스를 점용하며, 네트워크 속도가 떨어지게 만든다. 中 인터넷 사이트와 전자우편 계정·비밀번호와 금전 노린 피싱 사이트들 활개 이 회사는 지난 달 둘째 주(10~16일) 보안시스템을 써서 8만 3,263개 피상 사이트를 탐지했고, 이 기간 피싱 사이트로부터 공격을 받은 누리꾼 수는 10만 명에 가까웠다고 밝혔다. 이어 셋째 주(17~23일)에는 7만 2,265개의 피싱 사이트가 탐지됐고, 연인원 10만 명의 누리꾼이 피싱 사이트의 공격을 받았다. 7월 마지막 주(24~30일)에는 6만4,337개의 피싱 사이트를 찾아냈고, 누리꾼 10만 명이 피싱 사이트의 공격에 노출된 것으로 확인됐다고 이 회사는 덧붙였다. 중국 누리꾼들의 인터넷 사이트와 전자우편 등의 계정·비밀번호와 금융 계좌 내 금액을 노린 대표적인 피싱 사이트 ‘톱5’를 보면, 지난 달 둘째 주에는 △아마존 사이트를 가장한 http://arnazzon.network/amazon/anmelden.php △가짜 페이팔(Paypal)류 http://107.161.30.42/ △어도비(Adobe)로 위장한 https://ebuyhost.com/document/ △텅쉰(Tencent) 보안프로그램으로 속인 http://xcvveud.cn △가짜 지메일(Gmail)류 http://www.petdecisions.com/filesbackup/importantfiles/d9e4847aab2bb36857c824bfb86a0f4d/ 순으로 들었다. 이어 셋째 주에는 △Paypal 사이트를 가장한 http://www.jakartarestaurant.co.uk/Up/customer_center/customer-IDPP00C677/ △가짜 Apple ID류 http://lustreus.com/dkim/include/verification-account-secure-232-id/ △텅쉰의 온라인게임으로 속인 http://www.cfyeyu.com/ △허위 Facebook류 http://www.cybersavvy.com/wp-content/plugins/buddypress/dindex.php △Gmail로 위장한 http://mutualhealthoftexas.com/colders/Dropbox/ 이 피싱 사이트 톱5로 지목됐다. 넷째 주(24~30일)에는 △가짜 Paypal류 http://account-recover.suspicious.solution-account.net/ △중국 최대 전자상거래 회사 알리바바(Alibaba)로 속인 http://www.homevegtz.com/wp-content/themes/ali/passath.php △중국 TV 오락 프로그램 ‘중국 신가성’ 주관 당첨이라고 속인 http://ztxrxsb.cc △Facebook으로 위장한 http://www.social-ads-inc.com/secure/recovery-answer.html △가짜 Gmail류 http://itm-med.pl/gdoc/17f0c44f8a00eec08d99ebcfad1ae8b7/ 순으로 피싱 사이트 톱5에 꼽혔다. 중국에서 지난 주 피싱 사이트의 공격을 받은 누리꾼 수를 일자 별로 보면, 7월 24일 연인원 1만 1,433명, 25일 1만 2,433명, 26일 1만 3,233명, 27일 1만 3,233명, 주말 휴일이 든 28~30일 5만 3,639명, 31일 1만 2,343명으로 파악됐다. 이 회사가 탐지한 피싱 웹 주소는 지난 달 24일 8,283개, 25일 9,283개, 26일 9,324개, 27일에도 9,324개, 28~30일 사흘 동안 1만 4,642개, 31일 7,334개에 달했다. 中, Paypal·Gmail·Facebook·Yahoo·Adobe·ebay 등 가장한 피싱 사이트 활개 이 기간 일별 피싱 사이트 톱5를 보면, 먼저 외구의 유명 웹사이트인 것처럼 속인 피싱 사이트로는 온라인 금융결제 사이트 페이팔(Paypal)을 가장한 사이트들이 많았다. 대표적으로 http://www.disal.com.pe/wp-content/uploads/Wp-Acttivate/Login/, http://107.161.30.42/, http://www.itd.co.th/media/system/css/mod/upnd/mdk/dir/Information2.html, http://accountdetails.s3rv.me/login/, http://allservicesupdates.com/webapps/mpp/home, http://www.xdfzhou.com/ws/ppsec/, http://www.hotelmaheshwari.com/checking/check/Support/ID-NUMB883/myaccount/signin, https://www.costa-homes.com/Confirm/myaccount/signin/, http://rggameworks.velldanas.ru/SingIn/get_started/, http://www.jakartarestaurant.co.uk/Up/customer_center/customer-IDPP00C677/, http://tantracrafts.com/account/customer_center/customer-IDPP00C219/, http://www.limespagroup.com/us/home, http://www.umpalangkaraya.ac.id/perpustakaan/, http://mpp-papyal2018-clientsupport-updata.eytay.com.tr/customer_center/customer-IDPP00C985, http://www.driveinpr.com/register/, http://www.mthm.uniparthenope.it/unlimted/Vinox/VinoxV3/Confirm-Identity, http://account-recover.suspicious.solution-account.net/, http://www.school50-kursk.ru/js/indexxx.php (전자우편 계정과 비밀번호 빼냄) 등이다. 이어 가짜 지메일(Gmail)류인 http://ecomoney.in/DD/db/, http://www.petdecisions.com/filesbackup/importantfiles/d9e4847aab2bb36857c824bfb86a0f4d/, http://riggsco.com.ng/PDFDOC/Dirk/, http://www.thesingaporemovers.com/file/welll/nD, http://cocacolaresponsibility.co.il/gold/HomeAct/, http://mutualhealthoftexas.com/colders/Dropbox/, http://www.cloudpep.com/wp-content/dropbox/, http://lindur.pw/gee/T/Y1.html, http://plusdaily.com.au/dropbox/dropboxpp/, http://drkenherman.com/2/dc0ad84648ecd1e9216c5f5edbc94f67, http://www.yachtbrokersinternational.com/rdc/pro/enterprise.php, https://siirtsepeti.com/ZTOBISDROPERS/documentsharepdfEN/, http://itm-med.pl/gdoc/17f0c44f8a00eec08d99ebcfad1ae8b7/, http://teparakkey.com/mjpdevco/, http://www.curvaplay.com/DD/db/cb3cb468dd512eadf5637fd04025da40/ (전자우편 계정과 비밀번호 빼냄) 등도 탐지됐다. 페이스북(Facebook)으로 속인 http://safety-facebook-disable-00234.esy.es/index.html, http://userpagehere.co.vu/5d41402abc4b2a76b9719d911017e592/fcb/m/en/?i=1204488, http://andrewmccollum-inc.esy.es/web.login.htm, http://www.facebookhlpcenter.com/, http://www.cybersavvy.com/wp-content/plugins/buddypress/dindex.php, http://tgh.ct8.pl/fbjak/, http://xm.config-hl.com/update-payment-account/, https://upgrade-safety-info.000webhostapp.com/recovery_login.html, http://protect-fb-centers32414.esy.es/recovery-chekpoint-login.html, http://www.social-ads-inc.com/secure/recovery-answer.html, http://oculus-vr.esy.es/web.login.htm (전자우편 계정과 비밀번호 훔침) 등도 일일 피싱 사이트 톱5에 뽑혔다. 이와 함께 △야후(Yahoo)를 가장한 https://www.hypotention.ml/Leedds/T/Y1.html, http://optimasportsperformance.com.au/optimasport/systemss/Yahoo!AccountVerification.htm, http://easybizonline.com.au/ghost/Y1.html, http://simplifyyourvat.com/yes/image.htm (전자우편 계정과 비밀번호 절취), △가짜 애플(Apple) ID류 http://app.ksent.net/md9cbzwddwgx/restore.php, http://dmpbmzbmtr8c40a.jonesnewsletter.com/md9cbzwcdegx/index.html, http://www.iphone.ys.avn.cn.com, http://lustreus.com/dkim/include/verification-account-secure-232-id/, http://port.kpk1.ru/includes/secuir/iTunes.Online/Verify/en/WebObjects/iphone-6s/, http://thegoldenretriever.org/xmlrpc/Worldwide/ (은행 카드 계좌번호와 비밀번호 편취) 등도 중국 누리꾼들을 공격했다. 이밖에 △어도비(Adobe)로 속인 https://ebuyhost.com/document/, https://www.travelexplora.com/css/Adobe/Adobe/, http://www.vikavizazh.by/media/dm/Adobefinauto/view/index.php, https://lakshmi-inter.com/adobenew1/adobeCom/, http://petcombilgisayar.com/pdf/adobe/Sign%20in%20-%20Adobe%20ID.htm, https://believeonebd.com/2017adobe/, http://www.lazaro.com.ua/tmp/adobeCom/inc/ (전자우편 계정과 비밀번호 노림), △아마존 사이트를 가장한 http://arnazzon.network/amazon/anmelden.php, http://www.zertifikates.com/language/en-GB/redir.htm (전자우편 계정과 비밀번호 훔침) △이베이(ebay)로 위장한 http://updatei1nfo.uflgc.pqg2jfgxb5ev.net.ve/login/ (전자우편 계정과 비밀번호 훔침) 등도 일일 피싱 사이트 톱5에 지목됐다. .jpg) ▲ 7월 5일~16일 중국내 주요 피싱 웹사이트[출처=중국 루이싱정보기술] 中 텅쉰·알리바바·중국이동통신·건설은행·TV프로그램 위장한 피싱 사이트도 기승 중국 내 일일 피싱 사이트 톱5에는 전자상거래·포털·게임·TV프로그램으로 위장한 사이트 들이 많았다. 먼저 △텅쉰(Tencent) 보안프로그램을 가장한 http://xcvveud.cn, http://doiqwya.com/index.php, http://bjlqstj.com/index.php (허위 로그인 정보로 계정과 비밀번호 절취), △텅쉰의 온라인게임으로 위장한 http://dnfw8.com/, http://www.dnfshenshou.com/index.html, http://qq.dnf889.com/, http://www.cfyeyu.com/, http://www.agdnf.com/ (허위 S/W 정보로 계정과 비밀번호 훔침), △텅쉰의 전자우편을 가장한 http://kjjgpp3.37866.pw/xmk/youx1/?id=qzki551&/XeWx (계정과 비밀번호 노림) 등이 탐지됐다. 또한 △중국 알리바바(Alibaba)를 가장한 http://www.guamfreightservice.com/FORM/login/alibaba/, http://logicmoves.org/feed/ali/, http://www.homevegtz.com/wp-content/themes/ali/passath.php, http://www.radicalzhr.com/gramm/, http://cdnsteelpro.com/all/login.html (계정과 비밀번호 빼냄), △중국이동통신(China Mobile) 고객서비스 대표번호를 내건 http://www.hsaa10086.com, http://www.hzeca10086.com, http://www.czht10086.com, http://l0086qzup.com/, http://10086fdsx.com (적립포인트 현금 교환 정보로 카드 번호와 비밀번호 편취) 등도 기승을 부렸다. 아울러 △중국 TV 오락 프로그램 ‘중국 신가성’ 주관 당첨으로 속인 http://yghwjd.com, http://www.rsahej.cn, http://xgssae.com, http://xgwaaus.com, http://ztxrxsb.cc (허위 당첨 정보로 송금 유도), △중국건설은행을 사칭한 http://wap.icbcidx.com/icbc/, http://wap.ccbyls.com/, http://wap.jflccb.com/ (카드 번호와 비밀번호 편취), △온라인 쇼핑을 가장한 http://www.isunper.com.cn/, http://zgjy1688.mobi/, http://www.qubeijinba.win/ (허위 쇼핑 정보로 금전 편취) △중국 포털 왕이(NetEase) 전자우편을 가장한 http://www.karimagency.com/administrator/n/ (계정과 비밀번호 훔침) 등도 일일 피싱 사이트 톱5에 지목됐다.  ▲ 7월 17일~31일 중국내 주요 피싱 웹사이트[출처=루이싱정보기술] 이 회사가 보안 시스템을 써서 조사하고 누리꾼의 신고를 종합한 결과에 따르면, 웹페이지에 숨은 트로이목마의 공격을 받은 중국 누리꾼은 7월 24일 연인원 18만 4,304명, 25일 16만 2,2,19명, 26일 14만 3,478명, 27일 14만 3,478명, 주말 휴일이 들었던 28~30일 32만 3,342명, 31일 11만 3,478명이었다. 중국에서 트로이목마가 투입된 웹주소는 지난 달 24일 87만 3,121개, 25일 83만 3,143개, 26일에는 73만 3,342개, 27일에도 73만 3,300여개, 28~30일 사흘 동안에는 9만 2,205개로 크게 줄었고, 31일에는 반등해 63만 2,312개로 나타났다. [중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|