| Apache Struts2 원격 코드 실행 취약점 발견! 업데이트 필수 | 2017.09.07 |

Apache Struts2 원격 코드 실행 취약점 업데이트 권고

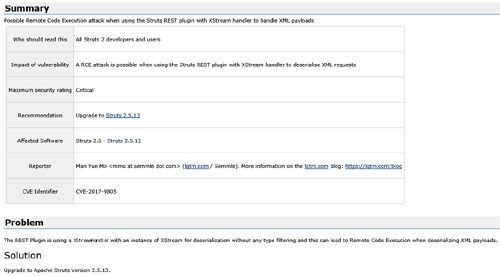

[보안뉴스 김경애 기자] 아파치 스트럿츠2(Apache Struts2)에서 임의 코드 실행이 가능한 취약점이 발견돼 이용자들의 주의가 요구된다.  이번에 발견된 취약점은 Struts REST 플러그인을 사용해 XML 페이로드를 처리할 때 발생하는 원격 코드 실행 취약점(CVE-2017-9805)이다. REST 플러그인은 XStreamHandler 유형 필터링 없이 직렬화를 위해 XStream의 인스턴스와 함께 사용한다. 영향을 받는 제품 및 버전은 Apache Struts 2.3.33, 2.5~2.5.12이며, 취약한 버전을 사용 중인 서버 담당자는 악성코드 감염 등의 위험이 있어 피해를 입지 않도록 업데이트를 해야 한다. Apache Struts 2.5.13버전 사용자는 Struts Rest 플러그인을 사용하지 않을 경우 삭제하는 것이 바람직하다. 좀더 자세한 사항은 한국인터넷진흥원 인터넷침해대응센터에 문의(국번없이 118)하면 된다. [참고사이트] [1] https://struts.apache.org/docs/s2-052.html [2] https://struts.apache.org/docs/version-notes-2513.html [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|