| 파일 암호화에다 부팅까지 못한다고? ‘레드부트’ 랜섬웨어가 떴다 | 2017.09.29 |

파일 암호화에 부팅잠금 기능까지 더해진 레드부트 랜섬웨어 발견

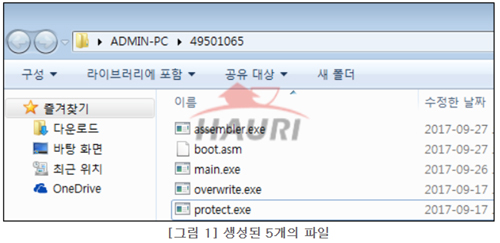

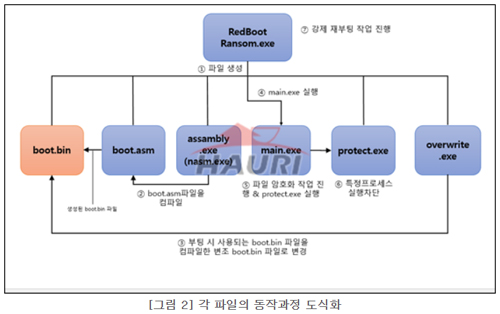

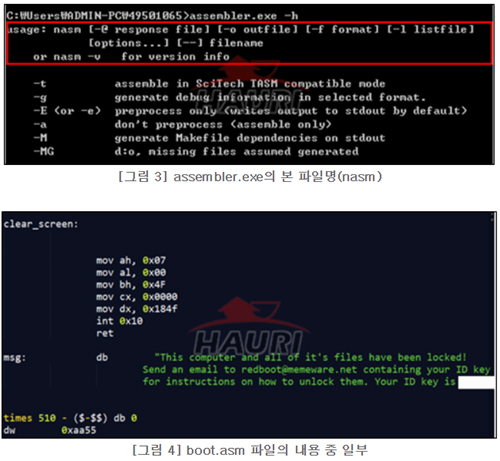

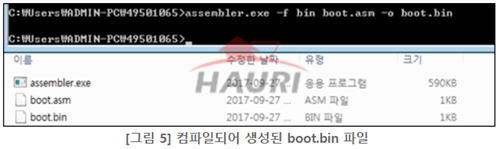

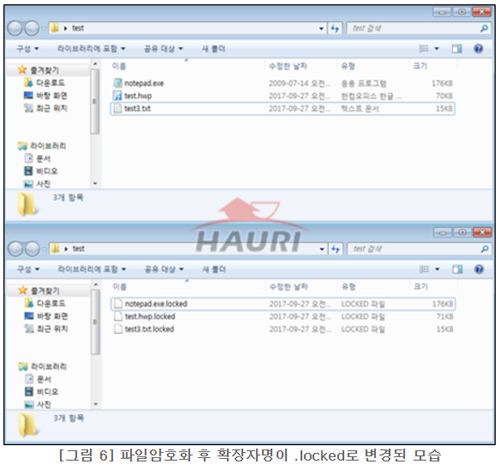

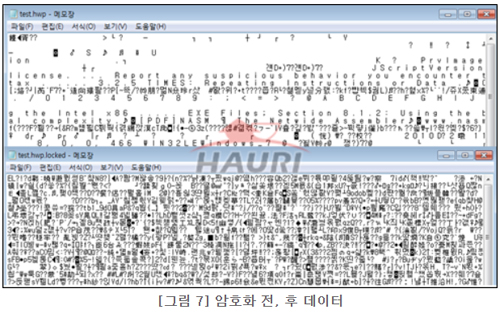

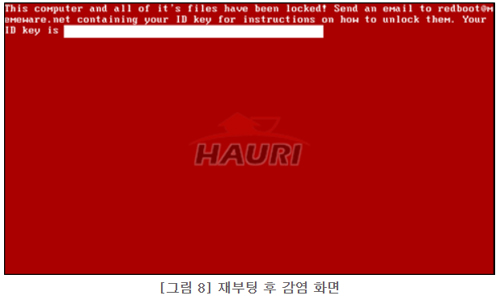

재부팅 시 윈도우 접근 차단하고, 감염된 사용자 시스템은 복구 불가능 [보안뉴스 김경애 기자] 최근 파일 암호화에 부팅잠금 기능까지 더해진 레드부트 랜섬웨어가 발견되어 국내 사용자들의 각별한 주의가 요구된다.  [자료=하우리] 최근 발견된 이 랜섬웨어는 사용자 PC의 파일들을 암호화할 뿐만 아니라, PC 부팅에 참조되는 MBR(Master Boot Recode) 영역을 변조하고, boot.bin 파일을 변조된 boot.bin 파일로 덮어씌워 재부팅 시 윈도우 접근을 원천적으로 불가능하도록 한다. 파일 암호화에 부팅잠금 기능까지 추가되어 유포되고 있기 때문에 감염된 사용자 시스템은 복구가 불가능하다. 레드부트 랜섬웨어는 감염 시 특정 경로에 [그림 1]과 같은 5개의 파일을 생성한다. 파일 생성 경로는 C:\Users\사용자PC명\[랜덤8글자]이다. 아래 그림은 각 5개 파일의 역할과 동작과정을 나타낸 것이다.  [자료=하우리] boot.asm은 부팅 시 감염 화면 변조 파일(boot.bin)을 생성하기 위한 어셈블리 파일이다. assembly.exe 파일은 boot.asm 파일을 boot.bin 파일명으로 컴파일한다. overwrite.exe 파일은 부팅에 주요파일인 boot.bin 파일을 변조된 boot.bin 파일로 덮어씌운다. main.exe 파일은 레드부트 랜섬웨어의 자가복제 파일로, 파일암호화 및 protect.exe 파일을 실행한다. protect.exe 파일은 특정 프로세스의 실행을 차단(ex. taskmgr, processhacker)한다. assembler.exe 파일은 nasm.exe라는 정상프로그램에서 파일명만 바꾼 것으로, 어셈블리어 파일을 컴파일해주는 프로그램이다. 해당 파일을 이용해 boot.asm 파일을 컴파일한다.  [자료=하우리] 컴파일을 수행한 assembly.exe 파일은 삭제되고, overwrite.exe 파일을 이용해 부팅 시 필요한 정상 boot.bin 파일을 변조 boot.bin 파일로 덮어씌운다.  [자료=하우리] 레트부트 랜섬웨어는 main.exe 파일을 실행시킨다. 실행된 main.exe 파일은 protect.exe 파일을 실행시키며, 파일 암호화 작업을 진행한다. protect.exe는 특정 프로세스(ex. taskmgr, processhacker)의 실행을 차단한다.  [자료=하우리]  [자료=하우리] 암호화 행위가 종료되면, 강제 재부팅을 통해 [그림 8]과 같이 감염 사실을 사용자에게 알린다.  [자료=하우리] 해당 랜섬웨어를 발견한 보안전문기업 하우리 측은 “레드부트 랜섬웨어는 일반적인 랜섬웨어와 달리 파일 암호화나 부팅 잠금의 두 가지 행위를 동시에 하기 때문에, 이전보다 좀 더 진화됐다”며 “앞으로 국내에 피해사례가 나타날 것으로 보인다”고 우려했다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|