| 국내 주요기관 끊임없이 공격해온 해커조직 10년 추적기 | 2017.10.16 |

2009년부터 국내 주요기관 대상으로 10년간 지속적으로 공격한 해커조직 추적

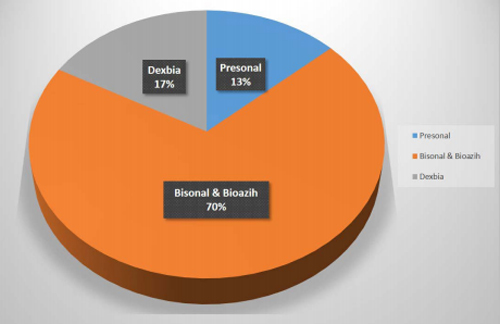

국내 군사 기관, 국가기관, 방위산업체, IT 업체 등 공격...악성 메일 발송해 PC 감염 [보안뉴스 김경애 기자] 지난 2009년부터 국내 주요기관을 대상으로 약 10년간 지속적인 공격을 감행한 해커조직의 공격방식을 분석한 보고서가 발표돼 관심이 모아지고 있다. 이들은 2011년부터 본격적으로 국내 군사기관, 국가기관, 방위산업체, IT 업체 등을 공격한 것으로 드러났다.  [자료=안랩 시큐리티대응센터 분석팀 제공] 안랩 시큐리티대응센터 분석팀이 발표한 ‘Operation Bitter Biscuit(오퍼레이션 비터 비스킷)’ 보고서에 따르면 이들은 비소날(Bisonal), 덱스비아(Dexbia) 등 악성코드를 이용한 ‘오퍼레이션 비터 비스킷’ 공격으로 국내 주요 군사기관을 공격했다고 밝혔다. 이들의 공격은 2010년 최초 발견된 후 현재까지 한국, 일본, 인도에 대한 공격이 확인됐으며, 디코이(decoy) 파일을 통해 러시아어 사용자에게도 추가 공격을 가한 것으로 알려졌다. 일본의 경우 2012년 방위산업체에 대한 공격이 있었으며, 인도 서트(CERT)에서는 2015년 비소날 악성코드의 변형인 바이오아지흐(Bioazih)에 대한 경고가 있었다.  ▲오퍼레이션 비터 비스킷 r관련 악성코드 분포[자료=안랩 시큐리티대응센터 분석팀 제공] 특히, 비소날류 악성코드로 공격한 국내 주요 공격 사례를 살펴보면 2011년 국가기관, 2013년 1월 항공우주 분야, 2014년 5월 ICT 분야, 6월 ICT와 국방 분야, 7월 ICT, 8월 제조업체, 10월 IT업체, 2015년 3월 국방 분야, 12월 제조업체, 2016년 7월 안보 연구소, 9월 제조업체와 방위산업체, 2017년 2월 국방 분야, 3월 IT 업체를 주요 타깃으로 공격했다. 오퍼레이션 비터 비스킷과 관련해 현재까지 확인된 악성코드 수는 약 150개다. 악성코드 분포를 보면 바이오아지흐(Bioazih)를 포함한 비소날(Bisonal) 변형이 70%로 가장 많으며 덱스비아(Dexbia)는 17%를 차지하고 있다. 하지만 2016년 이후에는 덱스비아의 출현 빈도가 더 잦아지고 있는 것으로 확인됐다. 현재까지 확인된 오퍼레이션 비터 비스킷의 공격 방식은 공격 대상에 악성코드가 첨부된 메일을 보내는 방식이다. 공격에 사용된 첨부 파일 형태는 문서 취약점을 이용한 경우도 있지만, 주로 문서 파일로 위장한 실행 파일 형태를 사용하는 것으로 확인됐다. 악성 메일을 받은 사용자가 문서 파일로 위장한 파일을 착각해 악성코드를 실행하면, 악성코드는 해당 시스템에 백도어 프로그램을 설치하고 EXE를 삭제한 후 사용자에게 디코이 문서 파일을 보여준다. 지난 3월에는 마이크로소프트 워드 프로그램의 매크로 기능을 이용한 공격이 확인됐다. 사용자가 문서 파일을 열었을 때 내용을 흐릿하게 보여준다. 사용자가 ‘콘텐츠 사용’을 클릭해 매크로가 실행되면 시스템에 악성코드가 감염되며 사용자의 의심을 피하기 위해 디코이 문서의 내용을 보여줌으로써 정상 문서로 착각하도록 하는 방식이다. 비슷한 시기에 배포된 워드 문서 파일 중에는 동일한 내용, 동일한 백도어를 사용하고 있지만 내용을 흐릿하게 보여주지 않고 악성 매크로만 포함하고 있는 변형도 존재한다. 공격자는 1차적으로 비소날(Bisonal) 백도어 프로그램을 사용자에게 보내 공격 대상 컴퓨터를 감염시킨다. 비소날 악성코드는 크게 백도어를 설치하는 드롭퍼(Dropper)와 백도어로 나뉜다. 백도어는 DLL 파일 형태와 EXE 파일 형태가 있는데 DLL 파일은 원래 파일 대체와 서비스로 로딩되는 형태가 존재하며, EXE 파일은 C로 제작된 형태와 MFC(Microsoft Foundation Class)로 제작된 형태가 있다. 변형에 따라 특징적 문자열이 없거나 ‘bisonal’, ‘bioazih’ 등의 문자열을 포함하고 있으며, C&C서버 주소, 식별 정보도 함께 포함하고 있다. 비소날 악성코드가 실행되면 IP 주소, OS 버전, 시스템 시간, 실행중인 프로세스 목록, A-Z 드라이브를 검사해 존재하는 이동식·고정식 네트워크 라이브명, 모든 폴더와 파일 이름 등 시스템 정보가 수집돼 해커에게 전송된다. 그리고 C&C 서버에 접속해 명령을 받아 프로세스 리스트 얻기, 프로세스 종료, 파일관리(일기, 쓰기, 삭제 등), 프로그램 실행 등 원격제어 기능을 수행한다. 공격자는 공격 대상 컴퓨터에 백도어를 감염시킨 후, 최종적으로 내부 시스템을 장악하고 정보를 유출하기 위해 다양한 내부 침투 도구를 사용한다. 내부 침투 도구로는 포트 스캐너(Port Scanner), 정보 수집 프로그램, 정보 유출 프로그램 등이 있다. 따라서 다음과 같은 보안수칙을 준수해 악성코드 감염 피해를 예방하는 것이 바람직하다. [악성코드 감염 예방 보안수칙] 1. 백신 프로그램의 엔진버전을 최신 버전으로 유지하고 주기적으로 시스템 검사를 한다. 2. 운영체제를 포함해 어도비플래시, 자바, 등 주요 프로그램을 최신버전으로 유지한다. 3. 메일 첨부파일 또는 다운로드한 파일이 실행파일일 경우 의도한 파일이 맞는지 확인후 실행한다. 4. 특히, 문서나 동영상으로 가장한 2중 확장자 형태의 실행 파일을 주의한다. 5. 백신 프로그램의 엔진버전을 최신으로 유지하고 주기적으로 시스템 검사를 실시한다. 6. 백신 프로그램의 PUP 진단기능을 활성화한다. 7. 워드나 엑셀 등의 오피스 문서를 열었을 때 매크로 관련 보안 경고가 뜨면 ‘콘텐츠 사용’ 을 선택하지 않는다. 8. 프로그램을 설치할 때 최종 사용자 사용권 계약(EULA)를 유심히 읽거나 설치 화면에서 불필요한 추가 프로그램 설치가 이뤄지는지 유심히 확인한다. 9. 프로그램을 설치하기 전 해당 프로그램의 평판에 대해 알아본다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|